Hirdetés

Az összekapcsolt technológia alkalmazásának kulcsfontosságú eleme az online biztonság és a magánélet fontosságának tudatosítása. Sokan jelentkeznek be és böngésznek; elolvassa a spam e-maileket, rákattintanak a káros webhelyekre mutató hivatkozásokra, és vállat vonnak, amikor ellopják telefonjukat vagy laptopjukat.

Nem igazán, ezek az emberek léteznek. Talán ismeri őket.

Te talán lenni őket (bár a jelenléte másként sugallja).

A tudatosság a harc fele. A másik a megfelelő eszközök és viselkedés használata. A következőket összegyűjtöttük, hogy segítsen megérteni, hogyan lehet tartani személyes adatait a hackerek, csalók és online bűnözők kezétől.

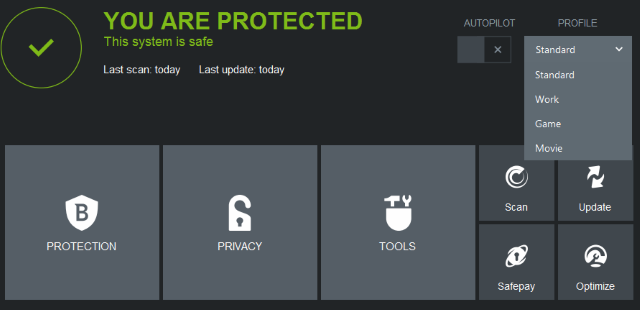

Online biztonsági lakosztályok

Ha ezt online biztonsági eszköz támogatása nélkül olvassa, nagy hibát követ el. Legalábbis kellett volna A Windows Defender aktív Windows Defender: 7 dolog, amit tudnia kell a Microsoft vírusvédelmi megoldásárólA Microsoft beépített biztonsága elég jó? A Microsoft folyamatosan fejleszti biztonsági eszközeit. Megmutatjuk a Windows Defender magasságait és hátrányait a Windows 8 rendszerben, Olvass tovább

; legjobb esetben olyan prémium eszközt kell alkalmaznia, mint például BitDefender Bitdefender Internet Security 2015: Ideális választás otthoni számítógépek számára [Giveaway]Antivírus, magánélet védelme, biztonságos bankolás, tűzfal és szülői felügyelet kínál, mindössze 79,95 dollárért, Bitdefender Az Internet Security 2015 úgy tűnik, hogy az optimális választás mindenkinek, aki otthoni számítógépének biztonságát akarja nyújtani növeljék. Olvass tovább vagy ingyenes lehetőségeket, mint például Avast Free Antivirus Védje az Avast Free Antivirus minden típusú rosszindulatú programotAz átfogó rosszindulatú program-védelemnek nem kell vagyont fizetnie. Sok jó hírű ingyenes víruskereső program ugyanolyan hatékony, mint a fizetett, és avast! Ingyenes víruskereső áll a legjobb Windows víruskereső programokkal. Olvass tovább .

A biztonsági csomagok kombinálják a tűzfal alkalmazásokat, a víruskeresést és a futó folyamatok élő ellenőrzését, hogy a számítógépen ne legyenek aktív kártékony szoftverek. Tartalmazhatnak jelszókezelést és biztonságos pénztárca eszközöket a hitelesítő adatok biztonságának megőrzése érdekében, amikor bejelentkezik weboldalakra és fizetnek online.

Kockázatos az ezen eszközök egyikének a Windows számítógépen való használata. A fenyegetések mindenféle szempontból felmerülhetnek, a böngészőn, az e-mail postafiókján keresztül, a rövidített URL-ek a Twitteren Unshorten It: Dekódoljon egy rövidített URL-t, és nézze meg, melyik webhelyre vezet Olvass tovább , és egy biztonsági csomag biztosítja az Ön biztonságát.

Önálló malware-ellenes eszközök

Legalább egy önálló kártevő-ellenes eszközt is alkalmaznia kell a rendszeren végbemenő rosszindulatú és hirdető programok keresésére és kezelésére. Nagyon nehéz számítógépet futtatni anélkül, hogy valamit rosszindulatúan felvetne, legyen az valami agresszív hirdetési sütik Cookie-ellenőrző: Tudja meg, milyen sütiket használ az oldal Olvass tovább vagy valami Sokkal rosszabb, mint a ransomware Kerülje el a három Ransomware csalás áldozatának esésétJelenleg számos kiemelkedő ransomware-csalás van forgalomban; menjünk át a leg pusztítóbb három közül, így felismerheted őket. Olvass tovább .

A rosszindulatú szoftverek elleni eszközök és a biztonsági csomag együttes használata segíti a biztonsági csomag lefedettségének hiányosságainak kiküszöbölését. A rendszeres ellenőrzés segít megvédeni személyes adatait.

Ha még nem használja Malwarebytes Anti-malware Gondoskodjon arról, hogy tiszta maradjon ezekkel az egyszeri beolvasásellenes víruskereső eszközökkel [Windows]Nem örül, hogy folyamatosan bombázzák a számítógépes fenyegetések, akár spyware, rosszindulatú programok, vírusok, keyloggerek, vagy bármi más. A probléma leküzdésének népszerű módja egy antivírus megoldás telepítése, amely a ... Olvass tovább , ez legyen az első választásod. De fontoljon meg olyan alternatívákat is, mint a Spybot - Keresés és elpusztítás Spybot - Search & Destroy: Az egyszerű, mégis hatékony út a számítógép rosszindulatú programok tisztításáhozA folyamatosan növekvő veszélyek listájával soha nem lehet túl óvatos. Biztosan megnézheti, milyen webhelyeket látogat meg, és mit tölt le, de még ezekkel az óvintézkedésekkel együtt is rendelkeznie kell valamivel ... Olvass tovább és SUPERAntiSpyware A SUPERAntiSpyware létfontosságú eszköz a rosszindulatú programok elleni küzdelemben Olvass tovább , továbbá a rosszindulatú programok észlelésének megtanulása 5 videó, amely megtanítja, hogyan kell észlelni és törölni a rosszindulatú programokatA rosszindulatú programok eltávolítása frusztráló és időigényes lehet. És nem minden biztonsági lakosztályt teszünk egyenlővé. Ez a cikk segít a rosszindulatú programok észlelésében a számítógépen, és a megfelelő taktikát alkalmazza az eltávolításukhoz. Olvass tovább a rendszeren.

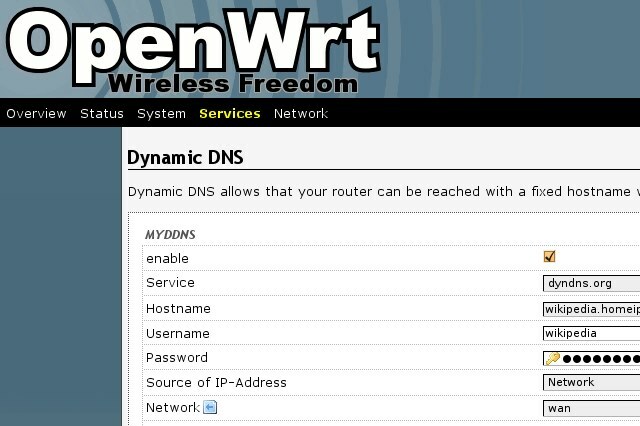

Használja a Router tűzfalat az extra hálózati védelemhez

A biztonsági csomag telepítésével az Ön a számítógép tűzfala Melyik ingyenes Windows tűzfal a legmegfelelőbb?Hangsúlyt helyezünk a víruskereső és rosszindulatú programok eltávolítására, de ne hagyjuk figyelmen kívül a tűzfalakat. Vessen egy pillantást a legjobb ingyenes Windows tűzfalakra, összehasonlítva a telepítés egyszerűségét, a könnyű használatot és a szolgáltatások rendelkezésre állását. Olvass tovább az Ön nevében van konfigurálva. De a legjobb eredmények elérése érdekében meg kell erősítenie, hogy a a router tűzfala szintén megfelelően van beállítva Hogyan konfigurálhatja az útválasztót úgy, hogy az otthoni hálózat valóban biztonságos legyenAz útválasztó alapértelmezett beállításai veszélyeztetik a hálózatot, lehetővé téve a szabadon rakodó idegenek számára, hogy kiszorítsák a sávszélességet és potenciálisan bűncselekményeket kövessenek el. Összefoglalónk segítségével konfigurálhatja a szokásos útválasztó beállításait a hálózathoz való jogosulatlan hozzáférés megakadályozása érdekében. Olvass tovább . Sok olyan eszközön, amelyet közvetlenül a dobozból használtak, ez nem ez a helyzet.

Egyes útválasztók olyan alapértelmezett beállításokkal szállítanak, hogy a támadók számára lehetséges az otthoni hálózat eszközeinek elérése Az alapértelmezett router-konfiguráció sebezhetővé teszi-e a hackereket és a csalókat?Az útválasztók ritkán érkeznek biztonságos állapotba, de még ha időt is vett a vezeték nélküli (vagy vezetékes) útválasztó megfelelő konfigurálására, ez továbbra is a gyenge összeköttetés lehet. Olvass tovább még jelszó használata nélkül. Ezért feltétlenül töltsön el egy kis időt a dolgok megfelelő konfigurálásával, a legjobb eredmények elérése érdekében a gyártó dokumentációjában.

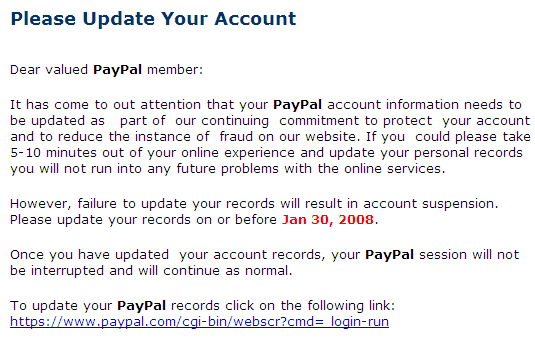

A Spam elleni eszközök védik a Beérkező leveleket

A Gmail és a Microsoft Outlook webmail gyors robbantása miatt kevesebb ember zavart asztali e-mail alkalmazások Az 5 legjobb ingyenes e-mail kliens az asztali számítógéphezSzeretné a legjobb ingyenes e-mail klienst? Összeállítottuk a legjobb e-mail szoftvert a Windows, a Mac és a Linux számára, amelyek nem kerülnek nekünk egy fillért sem. Olvass tovább , ami viszont kevésbé támaszkodott a spam elleni eszközökre.

Végül is a Gmail és az Outlook megtalálja és letiltja a spam és a rosszindulatú szoftvereket, igaz?

Nos, nem, nem egészen. A gyakorlatban mindkét rendszer hajlamos bérbe adni spam e-mail Mit kell tudnia mindenkinek az e-mail spam kezelésérőlLehet, hogy lehetetlen a spam teljes leállítását, de minden bizonnyal csökkenthetjük annak áramlását. Vázolunk néhány különféle intézkedést, amelyeket megtehet. Olvass tovább áthaladnak a hálózaton, és gyakran ilyenek adathalász e-mailek Pontosan mi az adathalászat és milyen technikákat használnak a csalók?Soha nem voltam rajongója a horgászatnak. Ez elsősorban a korai expedíciónak tudható be, ahol az unokatestvérem két halat sikerült elkapni, míg cipzáromat elkaptam. A valós horgászathoz hasonlóan az adathalász csalások sem ... Olvass tovább . Általában ezeket a csalók tervezik úgy, hogy a lehető leghitelesebbek legyenek, és néhány hivatalos megjelenésű kép és szó segítségével meggyőzzék Önt a PayPal hitelesítő adataival (különösen jövedelmező a csalók számára Hogyan célozzák meg a csalók a PayPal-fiókodat, és hogy soha ne essék beleA PayPal az egyik legfontosabb online fiók. Ne érts téged, nem vagyok hatalmas PayPal rajongó, de amikor a pénzedről van szó, nem akarja játszani. Míg... Olvass tovább ), az eBay-en, a Facebookon, és még az online bankszámláján is, ha hamis weboldalra továbbítja Önt és várja meg, hogy bejelentkezzen. Ezután begyűjti a hitelesítő adatait, és személyazonossága ellopták A digitális személyazonosság-lopás 6 figyelmeztető jele, amelyet nem szabad figyelmen kívül hagyniA személyazonosság-lopás manapság nem ritka, de gyakran csapdába esünk, amikor azt gondoljuk, hogy mindig "valaki mással" fog történni. Ne hagyja figyelmen kívül a figyelmeztető táblákat. Olvass tovább .

Megtanulni, hogyan kell észlel egy rosszindulatú e-mailt 5 példa csalások vagy hamis e-mailek felismeréséreA spam és az adathalász támadások felé való elmozdulás észrevehető, és egyre növekszik. Ha szem előtt kell tartani egyetlen mantrát, akkor ez az - az adathalászat elleni védekezés elsőszámú a tudatosság. Olvass tovább fontos, de így minden spam-ellenes eszközöket alkalmaz minden alkalmazott asztali e-mail alkalmazásban.

Tartsa távol a hardvert és az adatokat a látótól

A hardverlopások folyamatos probléma. Akár okostelefonokat, táblagépeket, akár laptopokat használ, mindig fennáll annak a veszélye, hogy valamiféle csalás eljön elválaszt téged a szeretett eszköztől Ne légy áldozat: Gyakorlati tippek az okostelefon lopás elleni védelméreFigyelembe véve egy új okostelefon költségét, legtöbbünk rendkívül alkalmi módon kezeli őket. De a lapok okostelefonon tartása nem nehéz. A lopás lehetőségeitől ... Olvass tovább vagy fizikailag, vagy okostelefon malware Amit valóban tudnia kell az okostelefonok biztonságáról Olvass tovább .

Az adatok ellopásának talán a legjobb módja az, ha a nyilvánosság elől tartja őket. A forgalmas területeken való járás közben tartsa a telefont a zsebében, és használja a Bluetooth fülhallgató hívások fogadására és fogadására A kezdő útmutató a megfelelő Bluetooth fejhallgató vásárlásáhozA tökéletes Bluetooth fülhallgató vásárlásának piszkos titka az, hogy nincs "tökéletes" fülhallgató. Olvass tovább (Ennek ellenére jobb lenne, ha nem tesz semmit, hogy felhívja a figyelmet magadra).

Bárokban és éttermekben tartsa a telefont a zsebében, ne az asztalon. A szöveges üzeneteket nem kell azonnal elolvasni.

Ha valóban nyilvános tablettát vagy laptopot kell használnia, győződjön meg róla kerülje a nyilvános Wi-Fi hálózatok használatát 3 A nyilvános Wi-Fi-be történő bejelentkezés veszélyeiHallotta, hogy a nyilvános WiFi használata közben nem szabad megnyitnia a PayPal szolgáltatást, a bankszámlát és esetleg az e-maileket is. De mi a tényleges kockázat? Olvass tovább , amelyek általában nem biztonságosak, és tartalmazhatnak rosszindulatú programokat és támadókat, amelyek készen állnak arra, hogy szippantja a hitelesítő adatait, vagy becsapjon téged egy ember-közép támadás Mi az a középtámadó támadás? A biztonsági zárószó magyarázataHa hallottál a „középső ember” támadásokról, de nem vagy biztos abban, hogy ez mit jelent, ez a cikk az Ön számára. Olvass tovább . Vagy használjon kötött kapcsolatot az okostelefon mobil internetjével, vagy alkalmazzon VPN szoftver biztonságos internetkapcsolat létrehozásához Hogyan állítsunk be egy VPN-t (és miért jó ötlet azt használni)VPN-t kell használnia? Nagyon valószínű, hogy a válasz igen. Olvass tovább (bár tisztában kell lennie a a DNS szivárgás veszélye Hogyan tudják a DNS-szivárgások elpusztítani a névtelenséget VPN használatakor, és hogyan állíthatják le őket?Amikor anonimként próbál online maradni, a VPN a legegyszerűbb megoldás az IP-cím, a szolgáltató és a hely elrejtésével. De egy DNS-szivárgás teljesen alááshatja a VPN célját ... Olvass tovább ).

Ugyanez vonatkozik otthonra is. Ha kell hagyja el a várost a fontos hardver nélkül 6 hely a HDD-k és memóriakártyák elrejtéséhez, ha távol vagy a városbólNyaralni megy, és néhány napra hátrahagyja számítógépét és pótolhatatlan adatok hatalmas kincsét. Mit kell tennie betörés vagy rosszabb eset esetén? Olvass tovább , ellenőrizze, hogy biztonságosan zárva van-e, vagy legalábbis rejtett.

Fogd el a lopott hardvert

Ha hardvert ellopják, az adatai veszélybe kerülnek. Olyan eszközökhöz, ahol a az adatok titkosítva vannak Hogyan működik a titkosítás, és valóban biztonságos? Olvass tovább (például az iPhone) rendben kell lennie, mivel a jelszó szükséges az adatok feloldásához és visszafejtéséhez.

A hardver védelme és a letöltés lehetősége érdekében telepítenie kell a Ragadozó eszközök védelme és helyreállítási megoldása Használja a zsákmányt, és soha ne veszítse el újra laptopját vagy telefonját.Itt van a helyzet a mobil és a hordozható eszközökkel kapcsolatban: mivel semmire sem vannak kötve, szinte túl könnyű elveszíteni őket, vagy ami még rosszabb, ellopják őket az orra alatt. Úgy értem, ha ... Olvass tovább . Ez egy ingyenes alkalmazás (legfeljebb három eszköz számára; a fizetett tervek támogatják a további hardverek támogatását), amelyek verziókat kínálnak a Windows, az Ubuntu (és más Linux disztrók), Mac OS X, Android és iOS számára.

A telepítés után a Prey felhasználható eszközének nyomon követésére, és távolról utasíthatja arra, hogy viselkedjen különösen a tolvaj megrontása érdekében.

Tartsa a Facebook-tevékenységeit magántulajdonban

A Facebook nyilvános beállításai a biztonsági rémálom Mennyire biztonságos a Facebook? A jogsértések és hiányosságok körébenA Facebook, egy kevesebb, mint egy évtizedes weboldal, ma már több mint egymilliárd felhasználót használ. Ezek a felhasználók sok információval osztoznak az életükről. Hol élnek, kivel társulnak, mire ... Olvass tovább . Ha a személyes fényképek és gondolatok megosztása egy sor személyes információval együtt nem volt elég rossz, A Facebook arra is ösztönzi Önt, hogy ossza meg ezeket az adatokat harmadik felekkel, webhelyek, alkalmazások és weblapok formájában játékok.

Ezért jó ötlet, hogy megismerjük A Facebook különféle biztonsági beállításai Biztosítsa biztonságát a Facebook új adatvédelmi beállításaival: Teljes útmutatóA Facebook két további dolgot jelent: a gyakori változtatásokat és az adatvédelmi aggályokat. Ha van egy dolog, amit megtudtunk a Facebookról, az az, hogy nem igazán aggódnak a mi kedvéért vagy magánéletünk miatt. Nem kellene ... Olvass tovább .

Legalább le kell tiltania az alkalmazások asszociációit (amelyekbe beállíthat Beállítások> Alkalmazások, kattintson a x mindegyik mellett), de a legjobb eredmény elérése érdekében ellenőrizze, hogy a hivatkozások, fényképek és állapotfrissítések alapértelmezett beállítását a "Barátok", nem pedig a "Nyilvános" értékre állítja-e. Sok más módszer is létezik követelje meg magánéletét a Facebookon keresztül 8 tennivaló egy óra alatt, hogy birkózjon vissza a Facebook adatvédelmébőlMindannyian tudjuk, hogy a Facebook az Ön adatainak a lehető legtöbb részét eltölti. De hogyan lehet újra megszerezni az adatvédelmi irányítást? A Facebook-ból való kilépés lehetőség, de más lehetőségek is elérhetők. Olvass tovább .

Valójában azt karcolja meg: a legjobb eredmények elérése érdekében lépjen ki a Facebookból, és ne térjen vissza (bár továbbra is követni tudnak téged Nem számít, ha nem vagy a Facebook-on: Ők továbbra is követnek tégedEgy új jelentés szerint a Facebook az embereket engedély nélkül követi nyomon. Nem számít, ha nem használja-e a szociális hálózati szolgáltatást: ők továbbra is figyelnek téged. Mit tehetsz vele? Olvass tovább ).

A hét egy szerencsés szám, de nincs szüksége szerencsére az adatok és a személyes adatok biztonságának megőrzése érdekében; csak meg kell értenie a kockázatokat és megfelelően kell viselkedni.

Hogyan adnád hozzá ehhez a listához? Van nagy biztonsági szokása, trükkö vagy tippe, amelyet megoszthat? Adja meg javaslatait a megjegyzésekben.

Kép jóváírás: Kiberbiztonság a Shutterstockon keresztül, Egy zsebtámasz maszkkal keresztül Ljupco Smokovski

Christian Cawley a biztonság, a Linux, a barkácsolás, a programozás és a műszaki magyarázatú szerkesztőhelyettes. Előállítja a The Really Useful Podcast-ot is, és nagy tapasztalattal rendelkezik az asztali és szoftver támogatással kapcsolatban. Christian, a Linux Format magazin közreműködője, egy Raspberry Pi gyártója, Lego szeretője és retro játék rajongója.