Hirdetés

A 2016 végén felfedezett Dirty COW számítógépes biztonsági rést jelent, amely minden Linux-alapú rendszert érint. Meglepő az, hogy ez a kernelszintű hiba 2007 óta létezik a Linux kernelben, de csak 2016-ban fedezték fel és használták fel.

Ma meglátjuk, mi is pontosan ez a biztonsági rés, a befolyásolt rendszereket, és hogyan tudja megvédeni magát.

Mi a piszkos tehén biztonsági rése?

A piszkos COW sebezhetőség egyfajta privilégium-eszkaláció kihasználása, ami alapvetően azt jelenti, hogy felhasználható rá root-felhasználó hozzáférés Mi az SU és miért fontos a Linux hatékony használata?A Linux SU vagy a root felhasználói fiók egy hatékony eszköz, amely helyes használat esetén hasznos lehet, vagy ha gondatlanul használja, pusztító. Nézzük meg, hogy miért kell felelősségteljesnek lennie az SU használatakor. Olvass tovább bármilyen Linux alapú rendszeren. Noha a biztonsági szakértők szerint az ilyen típusú kizsákmányolás nem ritka, az egyszerűen kihasználható jellege és az a tény, hogy több mint 11 éve fennáll, nagyon aggasztó.

Valójában Linus Torvalds elismerte, hogy 2007-ben fedezte fel, de nem vette figyelembe, mert „elméleti kihasználásnak” tekintette.

A Dirty COW nevét a copy-on-write (COW) mechanizmus a kernel memóriakezelő rendszerében. A rosszindulatú programok potenciálisan felvehetik a versenyfeltételeket, hogy egy fájl csak olvasható leképezését írható leképezéssé alakítsák. Így egy hátrányos helyzetű felhasználó kihasználhatja ezt a hibát, hogy növelje jogosultságait a rendszeren.

A root jogosultságok megszerzésével a rosszindulatú programok korlátlan hozzáférést kapnak a rendszerhez. Innentől módosíthatja a rendszerfájlokat, telepíthet keyloggereket, hozzáférhet a készüléken tárolt személyes adatokhoz stb.

Milyen rendszereket érinti?

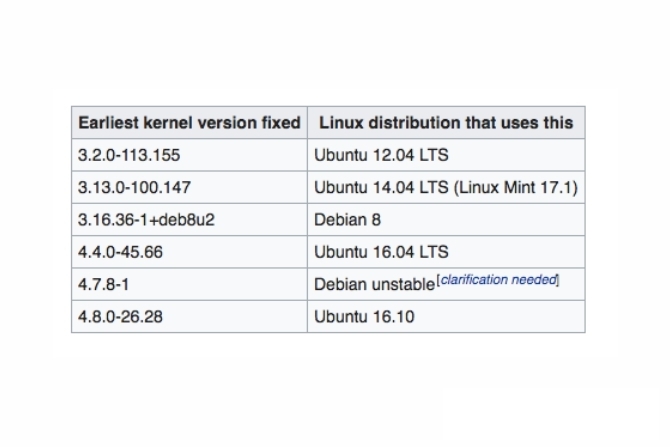

A piszkos COW sebezhetőség a Linux Kernel összes verzióját érinti a 2.6.22-es verzió óta, amely 2007-ben jelent meg. A Wikipedia szerint a biztonsági rést a 4.8.3, 4.7.9, 4.4.26 és újabb rendszermagverziókban javították. A javítást eredetileg 2016-ban adták ki, de ez a kérdést nem oldotta meg teljes mértékben, ezért egy későbbi javítást 2017 novemberében adtak ki.

A kernel verziószámának ellenőrzéséhez használja a következő parancsot a Linux-alapú rendszeren:

uname - rA nagyobb Linux disztrók, mint például az Ubuntu, a Debian és az ArchLinux, mind megtalálhatók kiadta a megfelelő javításokat. Tehát, ha még nem tette meg, győződjön meg róla frissítse a Linux kernelét 5 ok, miért kellene gyakran frissítenie a kernelét [Linux]Ha olyan Linux disztribúciót használ, mint az Ubuntu vagy a Fedora, akkor a Linux kernelt is használja, a magot, amely a disztribúciót valójában Linux disztribúcióvá teszi. A disztribúció folyamatosan kéri a kernel frissítését ... Olvass tovább .

Mivel a legtöbb rendszer most javításra került, enyhíteni kell a kockázatot, igaz? Nos, nem pontosan.

Noha a mainstream rendszerek többsége javításra került, számos más is létezik Beépített Linux alapú eszközök A Linux mindenhol megtalálható: 10 dolog, amit még nem tudott, pingvin-táplált voltHa úgy gondolja, hogy a világ a Windowson nyugszik, gondoljon újra. A Linux kulcsfontosságú szerepet játszik világunk folyamatos megtartásában. Olvass tovább amelyek továbbra is sebezhetők. Ezen beágyazott eszközök többsége, különösen az olcsó eszközök, soha nem kapnak frissítést a gyártótól. Sajnos nem sok a teendő.

Ezért nagyon fontos vásárolni A tárgyak internete (IoT) eszközök A 10 legjobb tárgyak internetes modulja, amelyet meg kell próbálniaCsak egy évtizeddel ezelőtt az ilyen eszközöket a képzelet képezte. Most azonban az Internethez csatlakoztatott játékok, fejhallgató, poggyász és még sok más elérhető. Íme néhány csodálatos termék, amelyeket feltétlenül érdemes megnéznie! Olvass tovább megbízható forrásokból, amelyek megbízható értékesítés utáni támogatást nyújtanak.

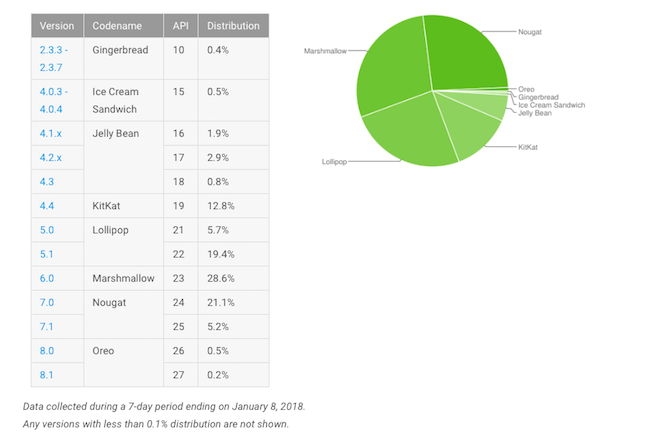

Mivel az Android a Linux kernelre épül, az Android készülékek nagy részét is érinti.

Hogyan szennyezi a COW az Android készülékeket?

A ZNIU az első rosszindulatú program az Android számára, amely a Dirty COW sebezhetőségén alapul. Használható bármilyen Android készülék leggyakoribb verziójáig, az Android 7.0 Nuga alkalmazásig. Míg a sebezhetőség az Android összes verzióját érinti, a ZNIU kifejezetten az ARM / X86 64 bites architektúrájú Android-eszközöket érinti.

A Trend Micro jelentése szerint, 2017. szeptember óta több mint 300 000 ZNIU-t hordozó rosszindulatú alkalmazást észleltek vadonban. Felhasználók 50 országban, beleértve Kínát, Indiát, Japánt stb. befolyásolja. Ezen alkalmazások többsége felnőtt alkalmazásként és játékként álcázza magát.

Hogyan működik a ZNIU Android malware

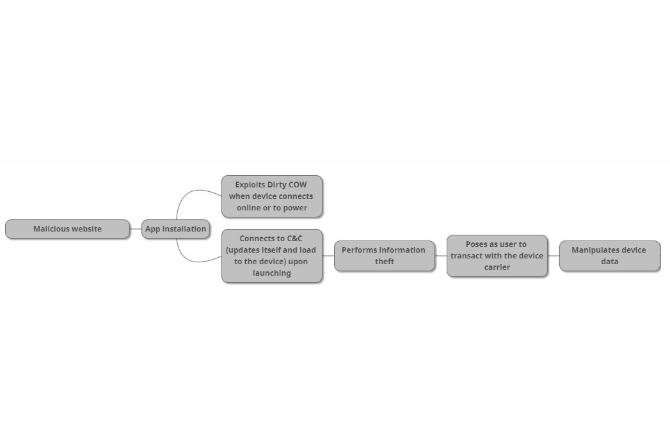

A ZNIU által érintett alkalmazás gyakran lágy pornó alkalmazásként jelenik meg a rosszindulatú webhelyeken, ahol a felhasználókat becsapják a letöltésbe A felnőtt webhelyek látogatásának 5 módja káros az Ön biztonsága és magánélete szempontjábólNoha a pornográfiáról gyakran beszélnek az erkölcs összefüggésében, van egy hatalmas biztonsági és magánélet-szempont, amelyet gyakran figyelmen kívül hagynak. Ha tudja, mit kell vigyáznia, annál biztonságosabb lesz. Olvass tovább . Mivel az Android megkönnyíti az alkalmazások oldalra töltését, sok kezdő felhasználó esik ebbe a csapdába, és tölti le.

Miután a fertőzött alkalmazás elindult, kommunikál a parancs- és vezérlő (C&C) szerverével. Ezután kihasználja a Dirty COW sebezhetőséget, hogy magasabb szintű felhasználói engedélyeket kapjon. Noha a sebezhetőséget nem lehet távolról kihasználni, a rosszindulatú alkalmazás továbbra is telepíthet egy hátsó ajtót, és a jövőben távvezérlő támadásokat hajthat végre.

Miután az alkalmazás megszerezte a root hozzáférést, összegyűjti és továbbítja a szolgáltatói információkat a szervereikre. Ezután SMS-alapú fizetési szolgáltatáson keresztül hajt végre tranzakciókat a fuvarozóval. Ezután összegyűjti a pénzt a szolgáltató fizetési szolgáltatásán keresztül. A Trend Micro kutatói azt állítják, hogy a kifizetéseket egy kínai székhellyel rendelkező dummy cégnek irányítják.

Ha a cél Kínán kívül található, akkor nem lesz képes elvégezni ezeket a mikro-tranzakciókat a szállítóval, de mégis hátsó ajtót ültet más rosszindulatú alkalmazások telepítéséhez.

Érdekes dolog a rosszindulatú programoknál az, hogy mikro-tranzakciókat hajt végre, körülbelül 3 USD / hónap körül, hogy észrevétlenül maradjanak. Elég okos ahhoz, hogy az összes üzenetet törölje a tranzakció befejezése után, így nehezebbé válik az észlelés.

Hogyan tudja megvédeni magát a ZNIU-tól

A Google gyorsan megoldotta a problémát, és 2016 decemberében kiadott egy javítást a probléma megoldására. Ez a javítás azonban az Android 4.4 KitKat vagy újabb verziót futtató eszközökön működött.

2018. január óta az eszközök körülbelül 6 százaléka továbbra is működik egy Android-verzióval, amely a KitKat 4,4 alatt van.

Noha ez nem tűnik túl soknak, mégis jelentős számú embert veszélyeztet.

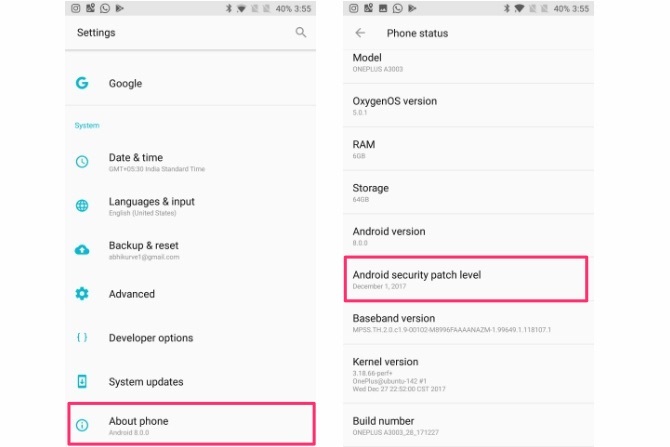

Ha eszközén az Android 4.4 KitKat vagy újabb verziója fut, ellenőrizze, hogy telepítve van-e a legújabb biztonsági javítás. Ennek ellenőrzéséhez nyissa meg Beállítások> A telefonról. Görgessen az aljára és ellenőrizze Android biztonsági javítás szintje.

Ha a telepített biztonsági javítás frissebb, mint 2016. december, akkor meg kell védeni a biztonsági réstől.

A Google ezt is megerősítette Google Play Protect Hogyan teszi a Google Play Protect biztonságosabbá Android készülékétTalán látta, hogy felbukkan a "Google Play Protect", de mi az pontosan? És hogyan segít neked? Olvass tovább megvizsgálhatja az érintett alkalmazásokat, és segít biztonságban maradni. De ne felejtse el, hogy a Google Play Protect használatához az eszközödnek tanúsítvánnyal kell rendelkezniük ahhoz, hogy megfelelően működjön a Google alkalmazásokkal. A gyártók csak a kompatibilitási tesztelés elvégzése után vehetnek fel olyan védett alkalmazásokat, mint a Google Play Protect. A jó hír az a legtöbb nagy gyártó Google-tanúsítvánnyal rendelkezik. Tehát, hacsak nem szerez magának egy igazán olcsó knock-off Android készüléket, akkor nem kell sokkal aggódnia.

Míg Android víruskereső alkalmazások 6 Android biztonsági alkalmazás, amelyet ma telepítenie kellA biztonságos és okostelefon futtatásához szükséges Android biztonsági alkalmazások - amelyek blokkolhatják a rosszindulatú programokat és az adathalászati kísérleteket - szükségesek. Nézzük meg a jelenleg elérhető legjobb Android biztonsági alkalmazásokat ... Olvass tovább képes felismerni az ilyen magas engedélyekkel járó támadásokat, nem tudják megakadályozni. Az antivírusos alkalmazások hasznosak lehetnek más funkciók, például a lopásbiztos A 7 legjobb Android lopásgátló alkalmazás az eszköz védelméreHa Android telefonját ellopják, akkor szüksége lesz egy módra annak visszaszerzésére. Itt vannak a legjobb Android lopásgátló alkalmazások. Olvass tovább , de ebben az esetben természetesen nem sok haszna.

Végső óvintézkedésként ne feledje, amikor ismeretlen forrásból származó alkalmazásokat telepít. Android 8.0 Oreo 9 biztonsági ok, amelyet az Android 8.0 Oreo verzióra kell frissítenieAz Android 8.0 Oreo az ugrásszerűen javította az operációs rendszer biztonságát - és ez azt jelenti, hogy frissítenie kell. Olvass tovább kissé biztonságosabbá teszi az ismeretlen forrásokból származó alkalmazások telepítését, ám ennek ellenére óvatosan kell eljárnia.

Biztonságban marad: a legfontosabb elvihető

Nem titok, hogy a Dirty COW sebezhetősége számos rendszert érint. Szerencsére a cégek gyorsan cselekedtek, hogy kármentesítsék a helyzetet. A legtöbb Linux alapú rendszer, mint például az Ubuntu, a Debian és az Arch-Linux, javításra került. A Google telepítette a Play Protect alkalmazást az érintett alkalmazások keresésére az Android rendszeren.

Sajnos, a valós számú felhasználó, aki beágyazott rendszereket futtat az érintett Linux kerneltel, valószínűleg soha nem kap biztonsági frissítéseket, veszélyeztetve őket. Gyártók, akik eladnak olcsó knock-off Android készülékek Kínai okostelefonján komoly biztonsági problémák merülhetnek felSok költségvetési kínai kézibeszélő nemrégiben felfedezett sebezhetősége, amely lehetővé teheti a támadó számára a root hozzáférést, jelenleg fenyegetést jelent az Android 4.4 KitKat eszközök tulajdonosai számára. Olvass tovább nem rendelkeznek Google-tanúsítvánnyal, így veszélybe sodorják vásárlóikat. Az ilyen vásárlók nem kapnak biztonsági frissítéseket, nem is beszélve az Android verzió frissítéseiről.

Ezért rendkívül fontos, hogy kihagyjuk az ilyen gyártók beszerzési eszközeit. Ha véletlenül a saját tulajdonosa van, ideje ezt azonnal figyelmen kívül hagyni. Íme néhány a legjobb Android telefonok Az 5 legjobb olcsó Android telefon 2017-benOlcsó Android telefont keres? Megjöttél a megfelelő helyre. Olvass tovább amelyek nem égetnek lyukat a zsebében. A többieknek győződjön meg arról, hogy a frissítéseket azonnal telepíti, és a józan észünkre kell fordítania maradjon biztonságban az interneten Annak megértése, hogyan lehet biztonságos online maradni 2016-banMiért vannak olyan felhasználók, akik vakon vándorolnak az interneten, és minimálisan telepítették az online biztonsági szoftvert? Vessen egy pillantást néhány gyakran rosszul értelmezett biztonsági nyilatkozatra, és hozza meg a helyes biztonsági döntéseket. Olvass tovább .

Sértette-e valaha a Linux rendszerét a Dirty COW sebezhetőség vagy a ZNIU malware? Azonnal telepíti a biztonsági frissítéseket? Ossza meg velünk gondolatait az alábbi megjegyzésekben.

Abhishek Kurve informatika egyetemi hallgató. Geek, aki embertelen lelkesedéssel fogad minden új fogyasztói technológiát.