Hirdetés

Összekapcsolt, szuperhálózati világban élünk. Az új technológiák folyamatosan jelennek meg a piacon, és ha nem olvas folyamatosan hálózati, számítógépes vagy hackerekről szóló híreket, akkor olyan terminológiákat találhat, amelyek körül nem értettek.

Itt felismerjük a 10 legfontosabb hálózati kifejezést, hogy mit jelentenek és hol valószínűleg találkozunk velük.

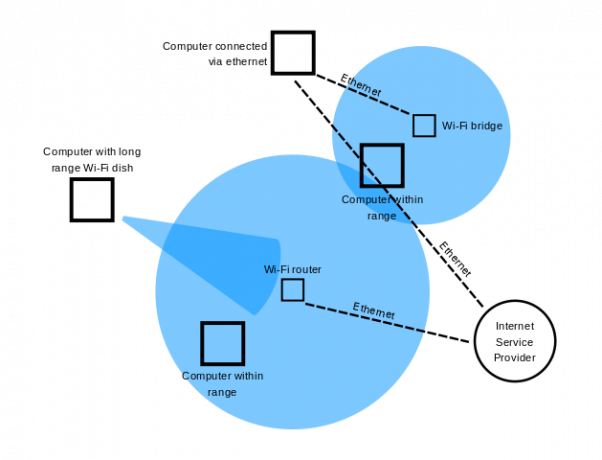

WLAN

A Vezeték nélküli helyi hálózat két vagy több eszközt vezeték nélküli elosztás útján kapcsol össze. A WLAN általában korlátozott területen működik, és csak azokkal az eszközökkel biztosít kapcsolatot, amelyek a határain belül vannak. Bármely eszköz, amely a lefedettség körzetén kívül mozog, elveszíti a hálózattal való kapcsolatát.

Valószínűleg működtessen WLAN-ot a saját otthonában Maximálisan WiFi: Hozza ki a legtöbbet a vezeték nélküli hálózatból a Windows 8 rendszerenA Windows 8 egyszerűbbé tette a csatlakozást a WiFi hálózathoz. Következésképpen egyes dolgok nem működnek úgy, ahogyan a Windows 7-ben szoktak. Ha problémákba ütközött, akkor valószínűleg van egy egyszerű javítás. Olvass tovább

, útválasztót használva vezeték nélküli adatátvitel biztosítására az eszközök között.WPAN

A Vezeték nélküli személyi hálózat (WPAN) azt a hálózatot írja le, amely az intraperszonális eszközök közötti kommunikációra szolgál. Amikor ült az asztalánál a egy Bluetooth egér, fejhallgató, egér és billentyűzet A Bluetooth beállítása Windows 7 számítógéphezBluetooth-ot kell használni a Windows 7 rendszerhez? Így állíthatja be a Bluetooth funkciót, teheti felderíthetővé az eszközöket és összekapcsolhatja azokat a számítógéppel. Olvass tovább , Ön egy WPAN-t használ.

A WPAN-ok a közeli eszközök közötti kommunikációt írják le, de utalhatnak a benne található eszközökre is egy szélesebb tartományba, azaz vezeték nélküli helyi hálózaton keresztül csatlakoztatva (a fentiekkel kapcsolatos további információkért lásd: WLAN).

Protokollok - IPv4 és IPv6

Az Internet használ egy sor szabványosított protokoll, amelyek lehetővé teszik a hálózati kommunikációt IPv6 vs. IPv4: Felhasználóként kell törődnie (vagy bármit is kell tennie)? [MakeUseOf magyarázat]A közelmúltban sokat beszéltek az IPv6-ra való váltásról és arról, hogy ez mit jelent sok előnnyel jár az internet számára. De ez a "hír" folyamatosan megismétli, mint mindig ... Olvass tovább . Az Internet Protocol Suite TCP / IP néven ismert, amely jelentése Átviteli vezérlő protokoll / Internet Protocol.

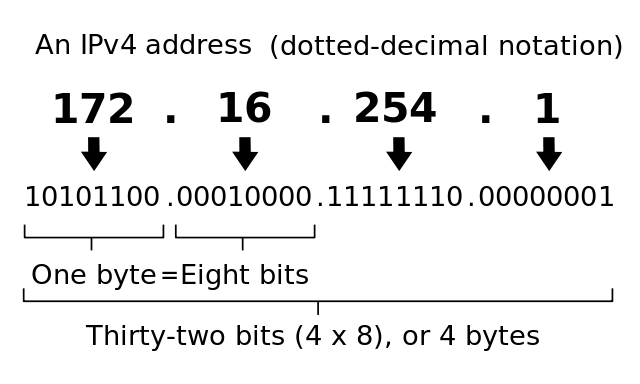

A TCP / IP első nagyobb verziója a Internet Protocol 4. verzió (IPv4). Utódja Internet Protocol 6. verzió (IPv6), bár mindkét protokoll használatban van.

Mindkét protokollt használjuk az interneten keresztüli adatátvitel meghatározására. Meghatározzák a rendelkezésre álló számot is internet Protokoll Az (IP) címek bármikor rendelkezésre állnak. Például, láthatott egy internetes internetes protokollt, amely így néz ki:

192.19.254.1

Ez a számsor utal egy meghatározott hely az interneten Hogyan működik az internet [INFOGRAPHIC] Olvass tovább . Minden internethez csatlakoztatott webhelyhez, útválasztóhoz és eszközhöz egy speciális IP-cím van hozzárendelve. Az IPv4 a rendelkezésre álló IP-címek számát 4 294 967 296-ra korlátozta. Nagyon hangzik? Az IPv4-cím kimerültsége már régen eltelt, visszamenőleg 2011. februárban. Ennek oka az, hogy az IPv4 IP-ket 32 bites egész számként tervezték, korlátozva a rendelkezésre álló címek számát. Lásd az alábbi képet a rövid magyarázatért.

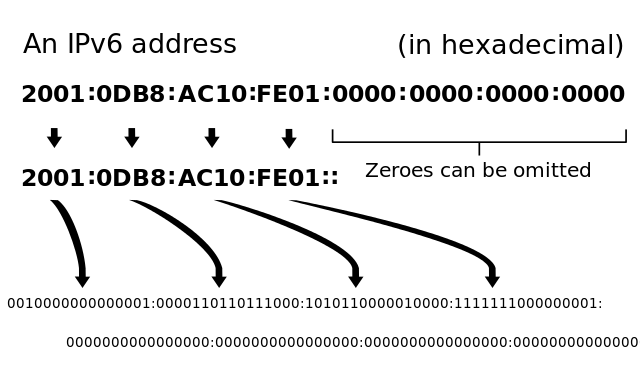

Az Az IPv6 szabványt indították e probléma kezelésére IPv6 és az érkező ARPAgeddon [Technológia magyarázata] Olvass tovább 128 bites hexadecimális IP-címek használatával, 3.400.000.000.000.000.000.000.000.000.000.000.000 címet biztosítva az internet számára, amely fokozatosan elterjedhet. Az IPv6 IP-címe más, mint az IPv4 társa:

4532: 1cb8: 75a3: 4942: 1771: 9e2c: 1350: 8331

Noha az IPv6 biztosította a gyorsan bővülő internethez szükséges IP-cím-bővítést, az IPv4-rel nem interoperábilis. Ez azt jelenti, hogy az IPv6 alapvetően párhuzamos hálózaton működik. Számos IP-fordítási átjáró már működik, tehát nem szabad észrevenni sok különbséget.

NAT

hálózati cím fordítása jelentése az útválasztók által leggyakrabban használt 1,2 millió útválasztót veszélyeztethetnek eltérítés. A tiéd az egyik? Olvass tovább egyetlen IP-cím megosztása (további információkért lásd a fenti protokollokat - IPv4 és IPv6) több eszközön.

Ha otthoni vezeték nélküli útválasztója van, akkor valószínűleg a NAT használatával engedélyezi az összes csatlakoztatott eszköz számára, hogy egyetlen átjárón keresztül férjen hozzá az internethez (lásd az alábbiakban további információkat az átjárókról).

Kívülről az útválasztónak csak egy IP-címe van. Az útválasztó egyedi IP-címeket rendelhet az otthoni hálózat eszközeinek, létrehozva egy helyi hálózatot.

Gateway

Gateway A hálózaton egy olyan eszközre utal, amely lehetővé teszi a forgalom szabad mozgását az egyik hálózatról a másikra. Az útválasztó átjáróként működik, lehetővé téve az adatok hatékony továbbítását az internetről a csatlakoztatott eszközökre.

Csomag

A csomag a legtöbb az interneten átvitt adatok általános formátuma Hogyan lehet megkerülni a blokkolt webhelyeket és az internetkorlátozásokatBelépnie kell egy blokkolt webhelyre? Próbálja ki ezeket a tippeket és trükköket az internetkorlátozások megkerüléséhez és a kívánt tartalom megtekintéséhez. Olvass tovább . A csomag hagyományosan kétféle adatból áll: vezérlési információk és felhasználói adatok.

A vezérlési információ azon adatokra vonatkozik, amelyeket a hálózat igényel a felhasználói adatok továbbításához: forrás- és célcímek, szekvenciainformációk és hibadetektációs kódok.

A felhasználói adatok a ténylegesen továbbított adatokra utalnak, legyen az egy webhely felkeresése, egy linkre kattintás vagy a fájlok átvitele.

P2P

Ponttól-pontig egy olyan kifejezés, amely egyre inkább szerepel a hírben. Mint számos fő Az internetszolgáltatók (ISP) az illegális letöltés korlátozására törekszenek Miért halt meg a Kalóz-öbölben a biztonságos torrenting?Ami a "népszerű" torrentet illeti, a The Pirate Bay-nél fennálló összehasonlító biztonság elveszett, és a biztonságos torrent letöltése vele együtt. Olvass tovább , A P2P hálózatokat most nagymértékben ellenőrzik.

A P2P hálózat particionálja az egyes számítógépeket, vagy társaik, egy elosztott hálózatban. Ez azt jelenti, hogy a hálózat minden számítógépe biztosítja az erőforrásainak egy részét, hogy lehetővé tegyék az adatok terjesztését anélkül, hogy központi elosztó központra lenne szükség. A társak egyidejűleg egyaránt használják és szolgáltatják a hálózatot, lehetővé téve a P2P hálózatok számára, hogy erősebb tevékenységeket végezzenek, miközben minden csatlakoztatott felhasználó számára előnyösek maradnak.

A P2P a fájlmegosztó hálózatokban való részvétele miatt széles körben ismert, amelyek közül néhány megosztott tartalom megsérti a szerzői jogokat. Azonban, A P2P fájlmegosztást számos jogi tevékenységhez is használják Hogyan működik a P2P (peer to peer) fájlmegosztásKíváncsi, mi az a peer-to-peer (P2P) fájlmegosztás és hogyan kezdődött el? Elmagyarázjuk, mit kell tudnod. Olvass tovább mivel a feladat eloszlása lehetővé teszi a nagyobb fájlok alacsony erőforrás-adatátvitelét. Sok Linux disztró használja a P2P-t A legjobb Linux operációs rendszerekA legjobb Linux disztrókat nehéz megtalálni. Hacsak nem olvassa el a legjobb játékszerű Linux operációs rendszerek listáját, a Raspberry Pi és így tovább. Olvass tovább a működési költségek csökkentése mellett kriptovaluták, például a Bitcoin használja a P2P-t a hálózat integritásának biztosításához.

Más gyakran használt P2P hálózatok a Skype és a Spotify. Mindkét alkalmazás a P2P hálózatépítés és a közvetlen streaming kombinációját használja a saját erőforrások, valamint a felhasználók terhelésének enyhítésére.

Protokollok - TLS / SSL - HTTPS

A szállítási réteg biztonsága és elődje, Biztonsági aljzatok rétege fontos részét képezik az adatok biztonságos megőrzésének az interneten. Ezek kriptográfiai protokollok, amelyek lehetővé teszik az érzékeny adatok biztonságos kommunikációját számos weboldallal, például online banki portálokkal, kiskereskedőkkel és kormányzati átjárókkal.

A TLS / SSL működik rétegzett titkosítás Nem csak a paranoidok esetében: 4 ok a digitális élet titkosításáraA titkosítás nemcsak a paranoid összeesküvés-elméletek szakembereinek, hanem a tech geeksnek is. A titkosítás minden számítógép-felhasználó számára előnyös lehet. A technikai webhelyek arról írnak, hogyan titkosíthatja digitális életét, de ... Olvass tovább rá a meglévő Hipertext átviteli protokoll (HTTP), amelyet mindannyian böngészünk az interneten. Ez ad nekünk Hipertext átviteli protokoll biztonságos (HTTPS), amelyet esetleg megfigyelt a banki szolgáltatásokhoz való hozzáféréskor, vagy az Amazonon keresztül történő vásárláskor.

DDoS

A kifejezés Elosztott szolgáltatásmegtagadás egyre több címben szerepelt, a jól ismert vállalatok a hackeléses támadások áldozatává válnak. A 2014-es karácsony napja sok játékos számára emlékezetben marad, mivel az a nap, amikor egy fényes új Xbox csomagolása után Az egyik vagy a PS4, és először csatlakozik az internethez, minden online tevékenységet hatékonyan blokkolt a DDoS.

A szolgáltatás megtagadása nem mindig rosszindulatú Mi a különbség a jó hackerek és a rossz hackerek között? [Vélemény]Időről időre hallunk valamit a hírekben arról, hogy a hackerek lebontják a webhelyeket, kihasználják a sokféle program, vagy azzal fenyegetőzve, hogy nagy biztonságú térségekbe kerülnek, ahol vannak nem kellene tartoznia. De ha... Olvass tovább . Ha túlságosan sok felhasználó próbál hozzáférni ugyanahhoz az IP-címhez egy pillanat alatt, akkor túlterhelheti a webhely hosting szerverét, és ezzel megtagadhatja a szolgáltatáshoz való hozzáférést. Ez a véletlen szolgáltatásmegtagadás rendszeresen előfordul, amikor egy nagy felhasználói bázissal rendelkező webhely sokkal kisebbre mutat. Valójában a Reddit hírközlő oldal ezt szeretettel hívja:a Reddit halál ölelése.

Ugyanakkor rosszindulatúan is felhasználhatják azokat, akik a szolgáltatás szándékos elérhetetlenségét kívánják elérni. Itt található a „megosztott”Egy aspektus játszik szerepet. A hacker számítógépes hálózatot használhat egyetlen (vagy sor) IP elárasztására kérésekkel, a szolgáltatást offline módba kényszerítve.

Ezeket a támadásokat általában koordinálják, és általában veszélyeztetett számítógépek hálózatát használják zombik. A zombik olyan vírussal vagy trójai lóval fertőzött rendszerek, amelyek lehetővé teszik a távoli felhasználók számára, hogy ellenőrizzék a rendszer erőforrásait. A zombik szélesebb körben robotokként ismertek, és megfogalmazza a kifejezést botnet - veszélyeztetett rendszerek hálózata.

DNS

Az Domain név rendszer így fordítják számítógépünk a szokásos, mindennapi szöveget hálózati olvasható IP-címekké. Amikor gépel makeuseof.com a böngésző címsorába, és nyomja meg az enter billentyűt, a számítógépe felveszi a kapcsolatot a DNS-szerverével. A DNS-kiszolgáló válaszol a makeuseof.com megfelelő IP-címével, csatlakozik és dicsőséges technológiai tartalmat hoz létre az élvezet érdekében.

tudsz állítsa be a DNS-kiszolgálóit másként A DNS előre beállított beállításainak módosítása menet közben a ChrisPC DNS kapcsolóvalA számítógépen található DNS-beállításokkal történő játék jelentősen felgyorsíthatja a böngészést, vagy segíthet a régió által blokkolt tartalmak elérésében. Ezt manuálisan meghúzni; csak használja a DNS kapcsolót. Olvass tovább alapértelmezés szerint, mivel létezik számos alternatív DNS-szolgáltató, például a Google Public DNS vagy az OpenDNS. Bizonyos esetekben az alternatív DNS-szolgáltatóra váltás megteheti visszatér a kis sebesség előnyei Hogyan lehet optimalizálni a DNS-t a gyorsabb internethez"Az Internet csak csövek sorozata" - mondta egy ember annyira bölcsen. Sajnos ez nem olyan egyszerű. Van egy összetett architektúra, amely támogatja az internetet, és az adatcsomagoknak utazniuk kell ... Olvass tovább weblapok betöltésekor, vagy javítsa a megbízhatóságot az internetszolgáltatóval.

Ez a cikk elősegítette a hálózat megértését? Beillesztett volna valami mást? Tudassa velünk alább!

Kép kreditek: WiFi tartomány, Bluetooth szimbólum, IPv4, IPv6, Router, IPv4 csomag, Hálózati számítógépek, DDoS építészet, Szerver kábelezése és Az Ethernet minden a Wikimedia Commonson keresztül, IPCONFIG a Flickr Fallenninja felhasználóján keresztül

Gavin a MUO vezető írója. Ezenkívül a MakeUseOf kripto-központú testvére webhelyének, a Blocks Decoded szerkesztője és SEO igazgatója. Van egy BA (Hons) kortárs írása digitális művészeti gyakorlatokkal, amelyeket Devon dombjaiból ölelnek fel, valamint több mint egy évtizedes szakmai tapasztalattal rendelkezik. Nagyon sok teát fogyaszt.