Hirdetés

Vannak olyan emberek, akik milliókat keresnek bele a számítógépbe. Minden kattintás és e-mail elérheti őket. Hogyan tudod megvédeni magad? Megtanulva, hogy milyen technikákat használ és mit tehet velük. Itt található az útmutató a ransomware és más fenyegetések számára, amelyekkel esetleg felmerülhet.

zsarolóprogramok

A Ransomware olyan szoftver, amely a termék eltávolításához vagy a többi szoftverhez való hozzáféréshez ár fizetését követeli meg. Ez a számítógép túszként való megfelelő működését jelenti váltságdíjért.

A Ransomware olyan egyszerű lehet, mint egy olyan ablak, amely szerint vírus vagy más rosszindulatú program van a számítógépen. Akkor azt fogja mondani, hogy az egyetlen olyan víruskereső, amely képes megszabadulni tőle, és csak 19,95 dollárért fogják eladni neked - írja be ide a hitelkártya adatait. Ezután csalárd díjakat számít fel a hitelkártyáján, és továbbra is fennáll a vírus. Általánosságban elmondható, hogy nem fizet a váltságdíjat. Nézze meg a következő cikkünket:

a ransomware verése és eltávolításának módja Ne fizessen - Hogyan lehet legyőzni a Ransomware-t!Képzelje el, ha valaki megjelent a küszöbén, és azt mondta: "Hé, vannak olyan egerek a házban, amelyekről nem tudott. Adj nekünk 100 dollárt, és megszabadulunk tőlük. "Ez a Ransomware ... Olvass tovább néhány javaslatot.Van egy igazán rossz darab ransomware, az úgynevezett CryptoLocker. Nincs remény az emberek számára, akiknek számítógépe megfertőződött vele. A ransomware titkosítja a fájlokat a megnyitás pillanatában, így használhatatlanná teszik őket a titkosításhoz szükséges kulcs nélkül. Háromszáz dollárért eladják neked a kulcsot.

Miután észrevette, hogy CryptoLocker van a számítógépen, válassza le a számítógépet a hálózatról. Húzza ki a hálózati kábelt, és kapcsolja ki a WiFi kártyát. Még ne használjon semmit a CryptoLocker eltávolításához - az már nem fogja titkosítani a fájlokat - azonban el kell döntenie, hogy fizeti-e a váltságdíjat a dekódoló kulcs megszerzéséhez.

Ha eltávolítja a CryptoLocker alkalmazást, akkor nem fogja tudni kifizetni a váltságdíjat, hogy fájljait visszafejtse. Javasoljuk, hogy ne fizessen be váltságdíjat - ez arra ösztönzi őket, hogy hozzanak több csalást, de a döntés a tied. Néha működik, néha nem. Miután meghozta a döntését és megtette a lépéseket, használhatja Malwarebytes hogy eltávolítsuk.

A legjobb, ha ezeket követjük lépések, amelyek megakadályozzák, hogy elakadjon a CryptoLocker használatával A CryptoLocker a valaha is legrosszabb rosszindulatú program, és itt van mit tehetszA CryptoLocker egy olyan típusú rosszindulatú szoftver, amely az összes fájl titkosításával a számítógépet teljesen használhatatlanná teszi. Ezután pénzbeli összeget igényel, mielőtt visszatérne a számítógépéhez. Olvass tovább . Lásd még az ingyenes e-könyvet Egyetemes útmutató a PC biztonságához Egyetemes útmutató a PC biztonságáhozA trójaiaktól a férgektől az adathalászokig és a drogokig az internet tele van veszélyekkel. A biztonság megőrzése nem csak a megfelelő szoftvert igényli, hanem annak megértését is, hogy milyen veszélyeket kell figyelni. Olvass tovább .

Hamis műszaki támogatási hívások

Néhány számítógépes fenyegetés telefonhívás formájában jelentkezik. Ezt nevezik szociális tervezés Mi a szociális mérnöki munka? [MakeUseOf magyarázat]Telepítheti az iparág legerősebb és legdrágább tűzfalat. Oktathatja az alkalmazottakat az alapvető biztonsági eljárásokról és az erős jelszavak kiválasztásának fontosságáról. A szerverhelyiséget akár bezárhatja - de hogyan ... Olvass tovább a biztonsági világban, és vannak dolgok, amelyeket megtehetsz védje meg magát a szociális tervektől Hogyan lehet megvédeni magát a társadalmi mérnöki támadások ellenA múlt héten áttekintettük azokat a főbb társadalmi mérnöki fenyegetéseket, amelyeket Önnek, a vállalatának vagy az alkalmazottainak figyelniük kell. Dióhéjban, a szociális technika hasonló egy ... Olvass tovább . Ez arra támaszkodik, hogy az áldozat nem nagyon számítógépes hozzáértés. A jelenlegi átverés a Hamis Microsoft technikai támogatás hívás. Hívást kap valakitől, aki azt mondja, hogy a számítógépe értesítette, hogy problémája van. Azt mondhatják, hogy Microsoft tanúsítvánnyal rendelkező szakember vagy Microsoft partner. Néhányan azt állítják, hogy a Microsoft-tól hívják.

A személy felkéri Önt egy alkalmazás telepítésére. Az alkalmazás egy hátsó ajtó a számítógépre, amely lehetővé teszi számukra, hogy mit csinálnak vele. Akkor kérni fogják, hogy fizessen nekik. Ha megtagadják, azt mondják, hogy vissza kell vonniuk a segítségüket. Amikor fizet nekik, csalárd díjakat fizetnek a hitelkártyáján. Ha ez történne veled, akkor van segítséget nyújt Önnek, miután a műszaki támogatás átverés áldozatává vált Mit kell tennie, ha egy hamis informatikai támogatási csalás miatt esett vissza?Keressen a "hamis tech-támogatási csalások" kifejezésre, és meg fogja érteni, milyen gyakori ez az egész világon. Az esemény utáni néhány egyszerű óvintézkedés segíthet kevésbé áldozatként érezni magát. Olvass tovább .

Adathalászat

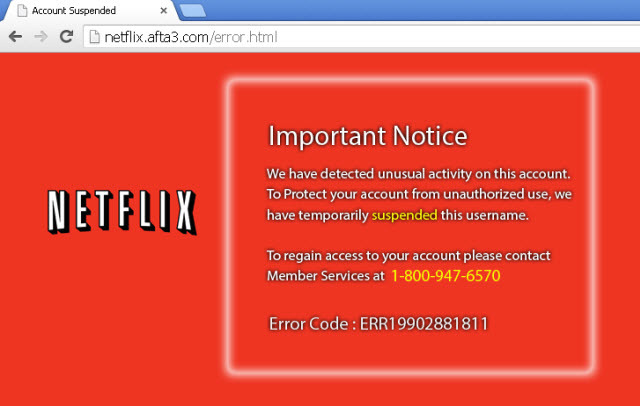

Az adathalászat a halászat kifejezéses módja - akárcsak az értékes információkat kereső embereknél. A csali olyan üzenet, amely elolvassa, hogy a szolgáltatás folytatásához frissítenie kell a számla részleteit. A jelenlegi népszerű adathalász-csalás a Netflix-en alapul.

A csalásnak ebben a verziójában egy e-mail felkéri, hogy jelentkezzen be Netflix-fiókjába. Ezután rákattint a linkre, és beírja a Netflix felhasználónevét és jelszavát. Ezután egy webhelyre kerül, amelyben a Netflix-fiókod fel van függesztve, és segítségért hívnia kell egy ingyenes telefonszámot.

Az ingyenes telefonszám felhívásakor letöltötték a Netflix frissítését, amely csak hátsó ajtó a számítógépre. Most a Microsoft technikai támogatás átverés Mi a hamis technikai támogatás és miért nem szabad bízni mindent, amit lát a Google-onOtthon ül, és gondolja a saját vállalkozására. Hirtelen a telefon csörög. Ön felveszi, és ez a Microsoft (vagy Norton, vagy Dell, vagy…). Pontosabban, ez egy támogatási mérnök, és aggódik - aggódik a ... Olvass tovább zajlik.

Az ilyen csalások megelőzéséhez kapcsolja be a böngésző adathalász észlelését. A legtöbb böngészőnél be van kapcsolva ez a szolgáltatás, de ellenőrizze, hogy ez biztos-e, és frissítse gyakran a böngészőt.

Ha nem biztos abban, hogy egy link biztonságos-e, vannak olyan oldalak, amelyek segítenek azonosítsa, hogy a link biztonságos vagy gyanús-e 7 gyors webhely, amelyek segítségével ellenőrizheti, hogy a link biztonságos-eMielőtt egy linkre kattint, használja ezeket a link-ellenőrzőket annak ellenőrzéséhez, hogy az nem vezet-e rosszindulatú programokhoz vagy más biztonsági fenyegetésekhez. Olvass tovább . Ha felkérik Önt, hogy hívjon egy ingyenes telefonszámot, végezzen internetes keresést a szám alapján. Vannak olyan webhelyek, amelyek a telefonos csalók és az általuk használt telefonszámok nyomon követésére szolgálnak. Ha proaktív tájékoztatást szeretne kapni, kövesse a jelentést készítő webhelyeket új malware trendek például a MalwareBytes blogja.

IoT Cyberattacks

Az IoT a kifejezés inicializálása énnternet of Things. Mi a tárgyak internete? Mi a tárgyak internete?Mi a tárgyak internete? Itt van minden, amit tudnia kell róla, miért olyan izgalmas, és néhány kockázat. Olvass tovább Ez az internet kiterjesztése olyan eszközökre, amelyeket a legtöbb nem számít számítógépnek. Ez az összes olyan eszköz, amelyhez a számítógép csatlakozhat; hálózathoz csatlakoztatott tároló, vezeték nélküli nyomtatók, intelligens TV-k, hűtőszekrények, termosztátok és izzók. A tárgyak internetében ezek mind most támadási pontok.

Nemrégiben elosztott szolgáltatásmegtagadási támadást indítottak el, több mint 100 000 olyan készülék használatával, amelyek képesek e-mailek küldésére. A legtöbb embernek fogalma sem volt arról, hogy ezen eszközök némelyike képes e-maileket küldeni, nem is beszélve valaki másról az interneten. A Proofpoint, a biztonsági társaság, amely felfedte ezt a helyzetet, az e-mailek nagy részét elküldték, „… Mindennapi fogyasztói eszközök, például veszélyeztetett otthoni hálózati útválasztók, csatlakoztatott multimédiás központok, televíziók és legalább egy hűtőszekrény révén.”

A következő dokumentumfilm, „Ajándék a hackerek számára”, kötelező figyelni. Csak 30 perc hosszú. Áttekinti a különféle, hálózathoz csatlakoztatott eszközökkel kapcsolatos néhány problémát, és megkísérli megoldani a kérdéseket a termékeket gyártó cégekkel.

Mit tehetsz annak érdekében, hogy megakadályozd a dolgok átvételét? Győződjön meg róla, hogy van megbízható biztonság beállítva az útválasztón 7 egyszerű tipp a router és a Wi-Fi hálózat biztonságához perc alattSzippant és hallgat valaki a Wi-Fi forgalmán, ellopja a jelszavait és a hitelkártya számát? Még tudnád is, hogy van valaki? Valószínűleg nem, így biztonságosítsa vezeték nélküli hálózatát a következő 7 egyszerű lépéssel. Olvass tovább és az egyéb eszközök. A kézikönyvek olvasása és követése szintén messze megy a védelem felé.

Lehetséges nem kívánt alkalmazások

Potentially Unwanted Abántalmazások, vagy pUAS, olyan programok, amelyeket megtévesztés vagy tudatlanság útján telepítenek a számítógépére más programok mellett. A PUA lehet egy olyan szoftver, amely semmit nem árt, de valójában nem akartál, vagy kellett volna. Lehet, hogy olyan szoftver is, amely bárki számára megnyitja a számítógépet. Ezek a PUA-k olyan hirdetésekre kattintással származhatnak, amelyeket úgy terveztek, mintha a számítógéped értesítései néznének ki, vagy a kívánt szoftver telepítésénél történő pigmentálásból származhatnak.

A hirdetésekhez néha úgy készülnek, hogy még a x a bezáráshoz meg lehet indítani a letöltést. Ennek kezelésére az a módszer, ha bezárják őket a billentyűkombinációval Alt + F4. Ez azonnal bezárja az ablakot.

A piggybacking szoftver telepítésére példa a Conduit Free Search Protect szoftvere, amely telepíthető például az uTorrent mellé. Ez nem rossz szoftver, de valószínűleg valami, amit nem akar vagy szüksége. Ugyanakkor annyira egyszerű, ha rákattint az Ajánlat elfogadása gombra, miközben végigmegy az uTorrent telepítési folyamatán. Lassítson le, és szánjon egy kis időre, hogy elolvassa, amit kattint.

Ha tudatában van annak, hogy telepíti, és tudatában van annak, hogy a telepítésre felkért cég megkísérel némi extra pénzt keresni vele, akkor ez nem feltétlenül rossz. Az uTorrent - egy nagyon szeretett torrent ügyfél - esetében valakinek fizetnie kell a számlákat, hogy továbbfejlessze.

Smartphone fenyegetések

Mivel viszonylag új okostelefonok és hardverük és operációs rendszereik összetettek, az okostelefonokra vonatkozó fenyegetések egy teljesen új cikk lehetnek. Vannak tipikus kérdések, amelyek egyaránt érintik a laptopokat és az okostelefonokat az alkalmazások hozzáférhetnek olyan dolgokhoz, amelyekre nincs szükségük 4 Az okostelefonok biztonsági kockázatai, amelyekre figyelmet kell fordítaniÚgy tűnik, hogy van egyfajta általános rossz közérzet a felhasználók között - a hozzáértő és a mindennapi felhasználók között -, hogy mivel a számítógépe a zsebébe illeszkedik, nem fertőzhető meg malware, trójaiak, ... Olvass tovább , az alkalmazáson belüli vásárlások túl könnyűek Mik azok az alkalmazáson belüli vásárlások és hogyan tilthatom le őket? [MakeUseOf magyarázat]"Nem tudom elhinni!" unokatestvérem azt mondta nekem másnap: "Valaki épp anyám telefonján vásárolt egy 10 dolláros alkalmazáson belüli vásárlást, és ő még csak nem is tudja, miről beszélek!" Ismerősen hangzik? Hogyan... Olvass tovább , lyukak a firmware-ben, lehetővé téve a telefon manipulálását, és így tovább.

A legfrissebb hír az, hogy van egy kifejlesztett légi drón, amely könnyen ellophatja az összes információt, miközben azt gondolja, hogy csak telefonját használja. Megragadja a telefonját, hogy azt gondolja, hogy csatlakozik egy WiFi hozzáférési ponthoz, amelyet korábban használt. Amint az adatai áthaladnak rajta, a drón megteszi, amit csak akar.

Szóval hogyan véd meg mindezt? Használja az ingyenes e-könyvben ismertetett alapvető módszereket, Egyetemes útmutató a PC biztonságához Egyetemes útmutató a PC biztonságáhozA trójaiaktól a férgektől az adathalászokig és a drogokig az internet tele van veszélyekkel. A biztonság megőrzése nem csak a megfelelő szoftvert igényli, hanem annak megértését is, hogy milyen veszélyeket kell figyelni. Olvass tovább . Tegye meg ugyanazokat a lépéseket, amelyeket megtenne, ha lenne banki szolgáltatás a telefonján 5 Vitális biztonsági tippek az intelligens okostelefon-bankoláshozAhogy az okostelefonok képessé váltak, sokan már elkezdték őket banki eszközként használni, és a banki számlára történő bejelentkezés sokkal könnyebb és gyorsabb a mobil adatátvitel révén, mint bármilyen ... Olvass tovább és titkosítsa az okostelefon adatait Adatok titkosítása az okostelefononA Prism-Verizon botrány kapcsán állítólag az történt, hogy az Amerikai Egyesült Államok Nemzetbiztonsági Ügynöksége (NSA) adatbányászatot folytatott. Vagyis átmentek a ... Olvass tovább .

Az elvihető

Jó az a tény, hogy ezeket már tudod. Tudod, hogy vannak rossz fiúk is, de tudod, hogy vannak jó fiúk is, akik segítenek neked is. Kicsit többet megtanultál, és ez jó. Csak lassítson, és kezdjen figyelni. Ne légy lelke. ösztönözni és felhatalmazni.

Több mint 20 éves tapasztalattal rendelkezem az informatika, a képzés és a műszaki szakmák területén, és azt kívánom, hogy megosszák másokkal mindenkit, aki hajlandó tanulni. Arra törekszem, hogy a lehető legjobb munkát, a lehető legjobb módon és kis humorral tegyem.