Hirdetés

Az ellopott személyes adatok örökké zúgó folyója között az egyik adattípus megerősítette pozícióját személyes hitelesítő adatok kaviárja, és most a rosszindulatú egyének és az szervezetekkel. Az orvosi adatok a csúcsra emelkedtek 5 ok, amiért nő az orvosi személyazonosság-lopásA csalók az Ön személyes adatait és a bankszámla adatait akarják - de tudta, hogy az Ön egészségügyi nyilvántartása szintén érdekli őket? Tudja meg, mit tehet róla. Olvass tovább A személyazonossági adatok ellopásának halmozódása miatt, és mivel az ilyen egészségügyi intézmények folyamatosan rohamoznak a rosszindulatú szoftverekből, amelyek célja a magántulajdonosi adatok ellopása.

MEDJACK 2

Ez év elején feltártuk a MEDJACK jelentést Egészségügy: Az új támadási vektor a csalók és az azonosító tolvajok számáraAz egészségügyi nyilvántartásokat a csalók egyre inkább használják a profit megszerzése érdekében. Noha hatalmas előnyei vannak a digitalizált orvosi nyilvántartásnak, érdemes-e személyes adatait a tüzelővonalba helyezni? Olvass tovább

, amelyet egy megtévesztésre összpontosító biztonsági cég állított össze, TrapX. Eredeti MEDJACK jelentésük az egész országban az orvosi létesítményekre összpontosító támadások széles skáláját szemlélteti, a kórházi orvostechnikai eszközökre összpontosítva. A TrapX „széles körű kompromisszumot talált számos olyan orvostechnikai eszköz között, amely magában foglalta a röntgenberendezéseket, a kép-archívumot és a kommunikációs rendszereket (PACS). és vérgáz-elemző készülékek (BGA) ”, valamint értesíti a kórházi hatóságokat további potenciálisan veszélyeztetett eszközök lenyűgöző sorozatáról, beleértve:„Diagnosztikai berendezések (PET szkennerek, CT szkennerek, MRI gépek stb.), Terápiás eszközök (infúziós pumpák, orvosi lézerek és LASIK műtétek) gépek) és életmentő felszerelések (szív-tüdő gépek, orvosi szellőztetők, extrakorporális membrán-oxidációs gépek és dialízisgépek) és sokkal több."

Az új jelentés, MEDJACK.2: Kórházak ostrom alatt (Egyébként imádom ezt a címet!) Az orvostudományt fenyegető tartós fenyegetés korai részletezésére építette létesítmények és a biztonsági társaság részletes elemzést nyújtanak a folyamatban lévő, előrehaladott támadásokról.

Új intézmények, új támadások

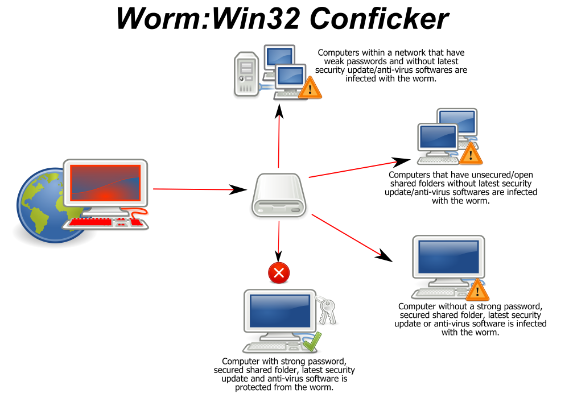

Az egyik legérdekesebb dolog, amelyet a jelentésben részleteztek, a kifinomult malware változatok amelyet a támadók telepítettek, kifejezetten úgy tervezték, hogy nem érinti a modern Windows problémáját rendszereket. Az MS08-067 féreg, közismertebb nevén Conficker, a biztonsági szakemberek körében jól ismert, és valóban az aláírása is ugyanolyan a víruskereső és a végpont biztonsági szoftverek által jól ismert Hasonlítsa össze a víruskereső teljesítményét ezekkel az 5 legfontosabb webhellyelMilyen víruskereső szoftvert kell használni? Melyik a legjobb"? Itt áttekintjük az öt legjobb online forrást az antivírusok teljesítményének ellenőrzésére, hogy megalapozott döntést hozzunk. Olvass tovább .

A Windows legújabb verzióinak többsége kiküszöbölte a legtöbb speciális sebezhetőséget, amelyek lehetővé tették a féreg számára ilyen sikert a 2007-es időszakban a „napja”, tehát amikor bemutatták az orvosi létesítmény hálózati biztonsági rendszerének, úgy tűnt, mintha nincs azonnal fenyegetés.

A rosszindulatú programokat azonban kifejezetten azért választották ki, mert képesek kiaknázni a Windows régebbi, nem csomagolt változatát, amely sok orvosi eszközön megtalálható. Ez két okból kritikus:

- Mivel a Windows újabb verziói nem voltak sebezhetők, nem észleltek fenyegetést, kiküszöbölve minden olyan végpont biztonsági protokollt, amelybe be kellett lépni. Ez biztosította a féreg sikeres navigálását bármely régi Window munkaállomás felé.

- A Windows régebbi verzióinak támadására összpontosítva lényegesen nagyobb a siker esélye. Ezen túlmenően a legtöbb orvostechnikai eszköznek nincs speciális végpontbiztonsága, ezáltal ismét korlátozva az észlelés esélyeit.

A TrapX társalapítója, Moshe Ben Simon elmondta:

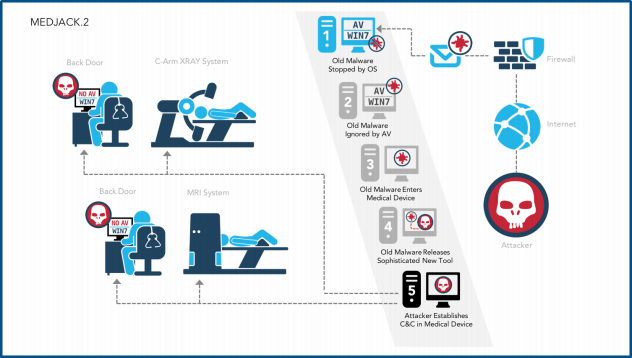

„A MEDJACK.2 új réteg álcázást ad a támadó stratégiájához. Az új és nagyon hatékony támadó eszközöket ügyesen elrejtik a nagyon régi és elavult rosszindulatú szoftverekbe. Ez egy nagyon okos farkas a nagyon öreg juh ruházatában. Megtervezték ezt a támadást, és tudják, hogy az egészségügyi intézményekben büntetlenség vagy felfedezés nélkül elindíthatják ezeket a támadásokat, és könnyen létrehozhat hátsó ajtókat a kórházi vagy orvoshálózaton belül, ahol észrevétlenül maradhatnak, és kiszűrheti az adatokat hosszú ideig idő."

Specifikus biztonsági rések

Az elavult Conficker férget burkolatként használva a támadók gyorsan tudtak mozogni a belső kórházi hálózatok között. Noha a TrapX még nem hivatalosan nevezte meg az orvosi létesítmények gyártóit, biztonsági rendszereik voltak kiértékelve részletezték azokat a részlegeket, rendszereket és berendezések gyártóit, amelyek voltak érinti:

-

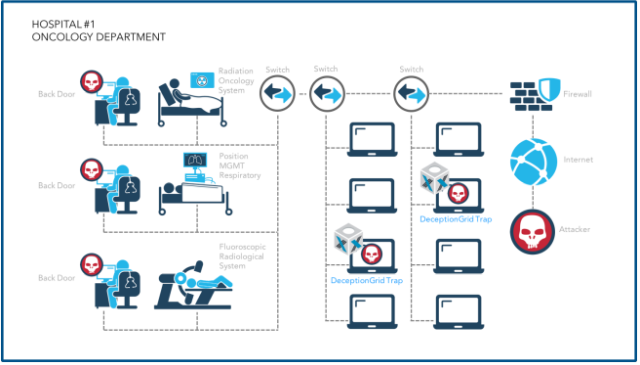

1. vendéglátóhely: Legjobb 1000 globális kórház.

- A gyártó - Sugárzási onkológiai rendszer

- A gyártó - Trilogy LINAC kapurendszer

- B gyártó - Flouroscopy radiológiai rendszer

-

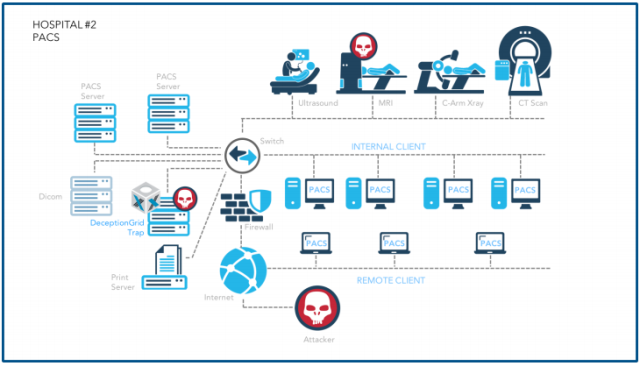

2. kórház: Legjobb 2000 globális kórház.

- C gyártó - PACS rendszer

- Több szállító számítógép-kiszolgáló és tárolóegység

-

3. kórház: Top 200 globális kórház.

- D gyártó - röntgengép

Az első kórházban a támadók veszélyeztettek egy központosított behatolás-észlelési rendszert működtető rendszert, a végpontok védelmét a hálózat egészében és a következő generációs tűzfalakat. A védelem ellenére a biztonsági kutatók számos rendszerben találtak hátsó ajtókat, amint azt fentebb részleteztük.

A második kórház megállapította, hogy a képek archiválási és kommunikációs rendszerét (PACS) veszélyeztették a keresés érdekében sebezhető orvostechnikai eszközök és betegek adatai Hogyan vásárolják és értékesítik az alkalmazásaidból származó egészségügyi adatokatAz egészségügyi és fitnesz alkalmazások számának nemrégiben történt robbantása azt jelenti, hogy az eszközök sok egészségügyi adatot gyűjtenek - értékesítik azokat. Olvass tovább , ideértve a „röntgenfilm képeket, a számítógépes tomográfia (CT) szkennelési képeket és a mágneses rezonancia (MRI) képalkotást a szükséges munkaállomásokkal, szerverekkel és tárolással együtt.” A különös probléma az, hogy az országban gyakorlatilag minden kórház rendelkezik legalább egy központosított PACS-szolgálattal, és több száz ezer van az egész világ.

A harmadik kórházban a TrapX hátsó ajtót talált a röntgenberendezésben, egy a Windows NT 4.0 alapú alkalmazás Emlékszel ezekre? 7 Az ősi Windows programok, amelyeket ma is használunkAzt mondják, hogy a technológia exponenciálisan halad előre. De tudta, hogy néhány program évtizedek óta működik? Csatlakozzon hozzánk egy sétához a Nostalgia Lane-en, és fedezze fel a legrégebbi, fennmaradt Windows programokat. Olvass tovább . Noha a kórházi biztonsági csapat „jelentős tapasztalattal rendelkezik a kiberbiztonság területén”, teljes mértékben voltak tudatában annak, hogy rendszerük nem volt veszélyben, ismét azért, mert a rosszindulatú programok érkeztek, mint alulértékeltek fenyegetés.

A szolgáltatások veszélye?

A hackerek jelenléte az egészségügyi hálózatokban természetesen rendkívül aggasztó. De úgy tűnik, hogy behatoltak az egészségügyi intézmények hálózatába elsősorban a személyes egészségügyi nyilvántartások ellopása motiválja Így csapkodnak téged: A kizsákmányoló készletek homályos világaA csalók szoftvereket használhatnak a sebezhetőségek kihasználására és a rosszindulatú programok létrehozására. De mi ezek a kizsákmányoló készletek? Honnan jöttetek? És hogyan lehet megállítani őket? Olvass tovább , nem pedig közvetlenül fenyegetik a kórházi hardvert. Ebben az értelemben hálásak lehetünk.

Sok biztonsági kutató fogja tenni vegye tudomásul az álcázott kifinomult rosszindulatú programokat Az új 2016. évi biztonsági fenyegetés: JavaScript RansomwareA Locky ransomware aggasztónak találta a biztonsági kutatókat, ám annak rövid eltűnése és a platformok közötti JavaScript ransomware fenyegetésként való visszatérése óta a dolgok megváltoztak. De mit tehetsz a Locky ransomware legyőzéséhez? Olvass tovább alapvető verziókként, amelyek célja a jelenlegi végpont biztonsági megoldások kikerülése. A TrapX a MEDJACK kezdeti jelentésükben megjegyezte, hogy míg a régi malware-eket eszközökhöz való hozzáféréshez használták, ez határozott eszkalációt jelent; felhívták a figyelmet a támadók azon vágyára, hogy megkerüljék a modern biztonsági ellenőrző pontokat.

„Ezek a régi rosszindulatú programok csomagolók megkerülik a modern végpontmegoldásokat, mivel a célzott sebezhetőségeket már régen bezárták az operációs rendszer szintjén. Tehát a támadók riasztás nélkül eloszthatják legkifinomultabb eszközkészletüket, és hátsó ajtókat hozhatnak létre a nagyobb egészségügyi intézményekben, figyelmeztetés vagy riasztás nélkül. "

Még ha az elsődleges cél a betegek hitelesítő adatainak lopása is, ezeknek a kritikus sebezhetőségeknek a kitettsége csak egy dolgot jelent: egy sebezhetőbb egészségügyi rendszer, amelynek még több potenciális sebezhetősége van kitett. Vagy olyan hálózatok, amelyek már veszélybe kerültek riasztás nélkül. Mint láttuk, ez a forgatókönyv teljesen lehetséges.

Az orvosi nyilvántartások a személyesen azonosítható információk egyik legjövedelmezőbb formájává váltak, amelyet a rosszindulatú személyek széles köre keres. Az egyes rekordokonkénti 10 és 10 USD közötti árakon hatékony feketepiaci kereskedelem folytatódik, amelyet a további nyilvántartásokhoz való hozzáférés látszólagos könnyítése ösztönöz.

Az egészségügyi intézményeknek küldött üzenetnek világosnak kell lennie. A betegek nyilvántartása könnyen átruházható digitalizált változatmá alakulása kétségkívül fantasztikus. Bejuthat szinte bármilyen egészségügyi intézménybe, és könnyen hozzáférhetnek a nyilvántartásod egy példányához.

De azzal a tudattal, hogy a hátsó ajtó egyre gyakoribb az orvostechnikai eszközökben, amelyek fokozatosan ősi hardvereket használnak, ezt meg kell tenni összehangolt erőfeszítés mind a készülékgyártók, mind az egészségügyi intézmények között, hogy együttműködjenek a betegek nyilvántartása érdekében Biztonság.

Befolyásolt-e az orvosi nyilvántartás ellopása? Mi történt? Hogyan jutottak el a nyilvántartásodhoz? Tudassa velünk alább!

Kép kreditek:orvosi monitor by sfam_photo a Shutterstockon keresztül

Gavin a MUO vezető írója. Ezenkívül a MakeUseOf kripto-központú testvére webhelyének, a Blocks Decoded szerkesztője és SEO igazgatója. Van egy BA (Hons) kortárs írása digitális művészeti gyakorlatokkal, amelyeket Devon dombjaiból ölelnek fel, valamint több mint egy évtizedes szakmai tapasztalattal rendelkezik. Nagyon sok teát fogyaszt.