Hirdetés

A Ransomware növekszik. A számítógépes bűnözők megnövelték a tétet A számítógépen kívül: 5 módszer, hogy a Ransomware el fogja fogni a jövőbenA Ransomware valószínűleg a legrosszabb rosszindulatú program, és az azt használó bűnözők egyre inkább fejlett, Itt van öt aggasztó dolog, amelyeket hamarosan túszul lehet venni, beleértve az intelligens otthonakat és az intelligens otthont autók. Olvass tovább az adatokért folytatott csatában, fejlett malware programok bevezetésével, amelyek célja a személyes adatok titkosítása. Végső célja az, hogy pénzt zsaroljon tőled. Ha nem teljesítik igényeiket, a titkosított fájlok elérhetetlen maradnak.

Nem érhető el. Elveszett.

Az egyének támadása nem úttörő. És a címeket sem veszik fel. De 2015-ben az FBI megkapta alig 2500 panasz közvetlenül a ransomware-rel kapcsolatos támadásokkal kapcsolatban, amelyek mintegy 24 millió dollár veszteséget jelentenek az áldozatok számára.

Alig több mint két héttel ezelőtt egy új ransomware változat, Petya, megjelent. Ugyanakkor, amint a biztonsági kutatók megkezdték a a ransomware képességei és a támadás speciális módjai, egy irritált személy feltörte a Petyát Titkosítás. Ez azt jelenti, hogy a potenciális áldozatok ezrei biztonságosan dekódolhatják fájljaikat, időt, pénzt és csalódást okozva.

Miért más a Petya?

zsarolóprogramok a fertőzések általában egyenes utat követnek Mi a rendszerindító csomag, és a Nemesis valódi fenyegetés?A hackerek továbbra is megtalálják a rendszer megzavarásának módjait, például a bootkit. Nézzük meg, mi a rendszerindító csomag, hogyan működik a Nemesis változat, és mérlegeljük, mit tehetünk azért, hogy tiszta maradjon. Olvass tovább . Ha egy rendszer veszélybe kerül, a A ransomware átvizsgálja az egész számítógépet Ne ess a csalók hibájába: Útmutató a Ransomware és más fenyegetésekhez Olvass tovább és elindítja a titkosítási folyamatot. A ransomware változatától függően Kerülje el a három Ransomware csalás áldozatának esésétJelenleg számos kiemelkedő ransomware-csalás van forgalomban; menjünk át a leg pusztítóbb három közül, így felismerheted őket. Olvass tovább , a hálózati helyek titkosítva is lehetnek. A titkosítási folyamat befejezése után a ransomware üzenetet küld a felhasználónak, amelyben tájékoztatja őket a lehetőségeikről: fizetni, vagy veszíteni Ne fizessen - Hogyan lehet legyőzni a Ransomware-t!Képzelje el, ha valaki megjelent a küszöbén, és azt mondta: "Hé, vannak olyan egerek a házban, amelyekről nem tudott. Adj nekünk 100 dollárt, és megszabadulunk tőlük. "Ez a Ransomware ... Olvass tovább .

A ransomware legújabb változatai miatt a személyes felhasználói fájlokat figyelmen kívül hagyták, és inkább a C: meghajtó Master File Table (MFT) titkosítását választották, ezáltal a számítógép haszontalanná vált.

Mesterfájl-tábla

Petya nagyrészt elosztott volt egy rosszindulatú e-mail kampány.

„Az áldozatok egy e-mailt kapnak, amely úgy néz ki, hogy úgy néz ki és olvasható, mint egy üzleti vonatkozású kiküldés egy„ kérelmezőtől ”, aki pozíciót keres egy társaságban. Hiperhivatkozással jeleníti meg a felhasználókat egy Dropbox tárolóhelyre, amely állítólag lehetővé tenné a felhasználó számára, hogy letölthesse a kérelmező önéletrajzát (CV). ”

A telepítés után Petya megkezdi a Master Boot Record (MBR) cseréjét. Az MBR a merevlemez első szektorában tárolt információ, amely tartalmazza az aktív elsődleges partíciót meghatározó kódot. Az felülírási folyamat megakadályozza a Windows normál betöltését, valamint megakadályozza a biztonságos mód elérését.

Miután Petya felülírta az MBR-t, titkosítja az MFT-t, az NTFS partíciókon található fájlt, amely kritikus információkat tartalmaz a meghajtó minden más fájljáról. Ezután Petya kényszeríti a rendszer újraindítását. Az újraindításkor a felhasználó hamis CHKDSK vizsgálatot talál. Noha a letapogatás úgy tűnik, hogy biztosítja a kötet integritását, az ellenkezője igaz. Amikor a CHKDSK befejeződik, és a Windows megkísérel betölteni, a módosított MBR megjelenít egy ASCII koponyát ultimátummal, hogy váltságdíjat fizetjen, általában Bitcoinban.

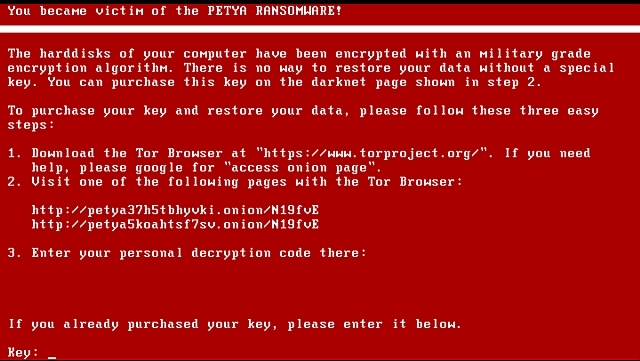

A helyreállítási ár körülbelül 385 USD, bár ez a Bitcoin árfolyamától függően változhat. Ha a felhasználó úgy dönt, hogy figyelmen kívül hagyja a figyelmeztetést, a Bitcoin váltsága megduplázódik. Ha a felhasználó továbbra is ellenzi a zsarolási kísérletet, a Petya ransomware szerző törli a titkosítási kulcsot.

Hack-Petya küldetés

Ahol a ransomware tervezők rendkívül óvatosan választják meg a titkosítást, Petya szerzője „felcsúszott”. Azonosítatlan programozó kitalálta, hogyan lehet megtörni Petya titkosítását után egy "Húsvéti apálam látogatása engem ebbe a rendetlenségbe engedt."

A repedés képes feltárni a titkosított kulcsot, amely a titkosított mesterindító rekord feloldásához szükséges, és felszabadítja a rögzített rendszerfájlokat. A fájlok ellenőrzésének visszaszerzése érdekében a felhasználóknak először el kell távolítaniuk a fertőzött merevlemezt a számítógépről, és csatolniuk kell egy másik működő számítógéphez. Ezután számos adatsorozatot kibonthat az eszközbe történő belépéshez.

Az adatok kinyerése nehéz, speciális eszközöket és ismereteket igényel. Szerencsére az Emsisoft alkalmazottja Fabian Wosar egy speciális eszközt hozott létre a probléma enyhítésére, amely “a tényleges dekódolást felhasználóbarátabbá teszi”. Megtalálhatja a Itt található a Petya Sector Extractor. Töltse le és mentse el a javításhoz használt számítógép asztalára.

Képes lenne az "újságírók" elkezdeni a házi feladatukat? Nem felelős azért, hogy Petya dekódolható legyen. Hitel @leo_and_stone.

- Fabian Wosar (@fwosar) 2016. április 15

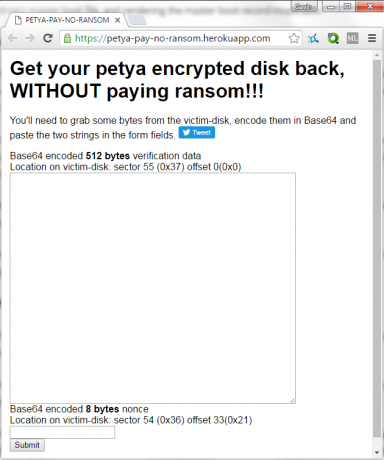

A Wosar eszköz kivonja a Petya számára szükséges 512 bájtot rés, „Az 55-ös szektortól kezdve (0x37h) 0-val és az 54-es szektorból származó 8 bájtos nonce-vel kezdődően (0x36) eltolás: 33 (0x21). ” Az adatok kibontása után az eszköz konvertálja azokat a szükséges Base64-re kódoló. Ezután beírható a petya-no-pay-ransom webhely.

Csak egy kicsi ~ 50 soros eszközt szállítottam, amely felhasználóbarátabbá teszi a tényleges dekódolást.

- Fabian Wosar (@fwosar) 2016. április 15

Miután előállította a visszafejtési jelszót, írja le. Most ki kell cserélnie a merevlemezt, majd indítsa el a fertőzött rendszert. Amikor megjelenik a Petya zár képernyő, beírhatja a dekódoló kulcsot.

Részletes útmutató az adatsorok kibontásáról, az átalakított adatok weboldalra történő beviteléről és a visszafejtési jelszó előállításáról itt található.

Titkosítás mindenkinek?

A Leo-stone titkosítási repedése és a Fabian Wosar Petya Sector Extractor kombinációja boldog olvasást tesz lehetővé. Bárki, aki műszaki ismeretekkel keresi a titkosított fájljainak megoldását, harci esélyt kaphat arra, hogy visszanyerje adatait.

A megoldást most egyszerűsítették, és azok a felhasználók, akik műszaki ismeretek nélkül bírnak, megvalósíthatják magukat megfertőzött rendszert egy helyi javítóműhelybe, és tájékoztassa a technikusokat arról, hogy mit kell tennie, vagy legalábbis azt hiszik csinálni kell.

Mégis a rögzítés útjaként ez egy bizonyos ransomware változat sokkal könnyebbé vált, a ransomware még mindig hatalmas, folyamatosan fejlődő probléma, amely mindannyiunk előtt áll A Ransomware folyamatosan növekszik - hogyan tudja megvédeni magát? Olvass tovább . És annak ellenére, hogy ezt az utat könnyebb megtalálni és könnyebben követni lehet, a ransomware szerzői tudják, hogy a legtöbb ilyen program létezik azok a felhasználók, akiknek egyszerűen nincs reményük a fájlok visszafejtésére, az egyetlen esélyük a hideg, kemény, nyomon követhetetlen helyreállításra Bitcoin.

Kezdeti kódolásuk ellenére indiszkréció, Biztos vagyok benne, hogy a Petya ransomware szerzői nem ülnek körül, sajnálják magukat. Most, hogy ez a repedés és a visszafejtési módszer vonzódik, valószínűleg a kód frissítésén dolgozik, hogy kikapcsolja a megoldást, és ismét bezárja az ajtót az adatok helyreállítása terén.

Voltál ransomware áldozat? Sikerült helyreállítania a fájljait, vagy megfizette a váltságdíjat? Tudassa velünk alább!

Gavin a MUO vezető írója. Ezenkívül a MakeUseOf kripto-központú testvére webhelyének, a Blocks Decoded szerkesztője és SEO igazgatója. Van egy BA (Hons) kortárs írása digitális művészeti gyakorlatokkal, amelyeket Devon dombjaiból ölelnek fel, valamint több mint egy évtizedes szakmai tapasztalattal rendelkezik. Nagyon sok teát fogyaszt.