Hirdetés

Ebben a digitális korban, ahol szinte az összes emberi tudást online tárolják, a birtoklásában levő legértékesebb információk a saját identitásuk. A kifejezés olyan információra utal, amely lehetővé teszi az azonosító tolvaj számára, hogy megszemélyesítse áldozatait bankszámlájukra, hitelkártya megszerzésére és visszaélésére az áldozat nevében, vagy más ügyfél megkeresésére erőforrások.

Ebben a digitális korban, ahol szinte az összes emberi tudást online tárolják, a birtoklásában levő legértékesebb információk a saját identitásuk. A kifejezés olyan információra utal, amely lehetővé teszi az azonosító tolvaj számára, hogy megszemélyesítse áldozatait bankszámlájukra, hitelkártya megszerzésére és visszaélésére az áldozat nevében, vagy más ügyfél megkeresésére erőforrások.

A hackerek számos módszert találtak az információ elérésére, például feltörhetik az e-mail fiókok jelszavait, bevezetve ezeket a keyloggereket rögzítse minden számítógépen végrehajtott billentyűleütést, vagy megszakítsa az áldozatok internetes forgalmát, és rögzítse az átvitt adatokat információ. Hasonlóképpen, számos lépést megtehet önmagának és személyes adatainak a támadásoktól való védelme érdekében.

1. Használjon tűzfalat

Azok a hackerek, akiknek nincs közvetlen hozzáférése a számítógépéhez, az internetkapcsolaton keresztül bejuthatnak a rendszerébe. A bejutás egyik módja egy nyílt hálózati porton keresztül. A

tűzfal Mi a meghatározása a tűzfalnak? [Technológia magyarázata] Olvass tovább irányítja az összes forgalmat, amely áthalad a hálózati portokon, függetlenül attól, hogy be- vagy kimenet-e. A szoftver úgy működik, mint egy kapuőr, és lehetővé teszi annak eldöntését, hogy mely programokhoz kell információkat küldeni és fogadni.

A Windows alapszintű tűzfallal rendelkezik. A Windows 7 rendszerben a> tűzfal beállításaihoz férhet hozzá Rajt > Kezelőpanel > Rendszer és biztonság > Windows tűzfal. Az a szoftver, amely segít a tűzfal kezelésében Windows 7 tűzfalvezérlés Jobban kezelheti a Windows tűzfalat a Windows 7 tűzfalvezérléssel Olvass tovább .

Az alapértelmezett Windows tűzfalnak számos alternatívája van, amelyek további funkciókat kínálnak a haladó felhasználók számára. Fedeztük fel a 7 legnépszerűbb tűzfalprogram 7 legfontosabb tűzfalprogram, amelyet figyelembe kell venni a számítógép biztonsága szempontjábólA tűzfalak kulcsfontosságúak a modern számítógépes biztonság szempontjából. Itt vannak a legjobb lehetőségek, és melyik az Ön számára legmegfelelőbb. Olvass tovább valamint a Három legjobb tűzfalak A Windows három legjobb ingyenes tűzfala Olvass tovább Windows rendszerre. Ha Mac-et használ, érdemes megvizsgálni A tűzfal engedélyezése a Mac OS X Snow Leopard alkalmazásban A tűzfal engedélyezése a Mac OS X Snow Leopard alkalmazásbanMivel ritkán hallunk az Apple hardver biztonsági problémáiról, mi, Mac felhasználók, gyakran figyelmen kívül hagyjuk az Apple néhány alapvető biztonsági alkalmazását és olyan funkcióját, mint a tűzfal. Beállítása könnyű, de vannak ... Olvass tovább .

2. Biztonságos a hálózat

A hálózathoz hozzáférõ személy elfoghatja a hálózati forgalmat, és valószínûleg hozzáférhet az érzékeny adatokhoz. Ezért elengedhetetlen a router alapértelmezett bejelentkezési adatainak megváltoztatása és a helyi WiFi hálózati jelszavának beállítása.

A következő cikkek további részleteket tartalmaznak:

- A vezeték nélküli hálózati kapcsolat biztosítása 7 egyszerű tipp a router és a Wi-Fi hálózat biztonságához perc alattSzippant és hallgat valaki a Wi-Fi forgalmán, ellopja a jelszavait és a hitelkártya számát? Még tudnád is, hogy van valaki? Valószínűleg nem, így biztonságosítsa vezeték nélküli hálózatát a következő 7 egyszerű lépéssel. Olvass tovább

- WiFi próbabábut: 9 leggyakoribb hiba vezeték nélküli hálózat beállítása 9 Általános hibák Vezeték nélküli hálózat beállítása Olvass tovább

- A D-Link vezeték nélküli router biztonságos rögzítése A D-Link vezeték nélküli router biztonságos rögzítéseHa a D-Link útválasztója valóban biztonságos? Kövesse ezeket a lépéseket annak biztosítása érdekében, hogy a Wi-Fi-hálózat védett legyen a hackerek és a csintalan gyerekek ellen. Olvass tovább

- Hogyan lehet elrejteni a WiFi hálózatot, és megakadályozni annak látását Hogyan lehet elrejteni a Wi-Fi hálózatot, és megakadályozni annak látásátA vezeték nélküli hálózatok kevésbé biztonságosak, mint a vezetékes hálózatok. Rejteni akarja az útválasztót? Íme, hogyan kell ezt megtenni, és miért nem kellene. Olvass tovább

- Biztonságos-e a vezeték nélküli hálózat? Ellenőrizze, hogy a vezeték nélküli hálózat biztonságos-e az AirSnare-val Olvass tovább

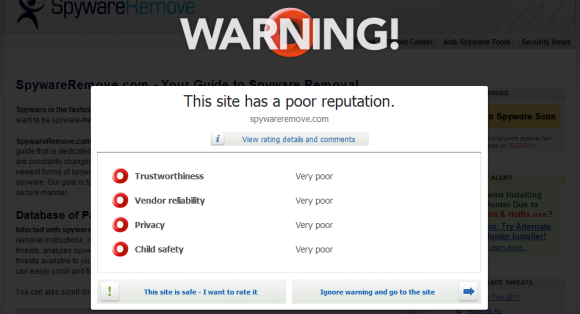

3. Használjon anti-malware szoftvert

A hackereknek valószínűleg a legegyszerűbb módja annak, hogy behatoljanak a rendszerébe, ha rosszindulatú szoftvereket telepítenek a naiv felhasználó által engedélyezett vagy végrehajtott módon. Bizonyos esetekben a felhasználónak nem kell semmit sem engedélyeznie, mint a a spyware automatikusan fut és telepíti magát 3 legfontosabb módszer az emberek megfertőződéséhez egy e-mail vírusból Olvass tovább amint a felhasználó megnyit egy fájlt vagy engedélyezi a szkript elindítását egy webhelyen. A rosszindulatú szoftverek elleni szoftverek megvédik az Ön adatait, ha a számítógépen rosszindulatú tevékenységeket észlelnek és a fertőzéseket megakadályozzák.

Kérjük, olvassa el a következő információkat a részletes információkkal kapcsolatban:

- 7 Gyakorlati tanácsok a rosszindulatú programok elkerülésének elkerülésére 7 Gyakorlati tanácsok a rosszindulatú programok elkerülésének elkerüléséreAz Internet sokat tett lehetővé. Az információkhoz való hozzáférés és a távolról érkező emberekkel való kapcsolattartás szellővé vált. Ugyanakkor a kíváncsiságunk gyorsan vezethet minket a sötét virtuális sikátorokon ... Olvass tovább

- 7 alapvető biztonsági letöltés, amelyet telepítenie kell 7 alapvető biztonsági letöltés, amelyet telepítenie kell Olvass tovább

- A számítógépes vírusok 9 típusa, amelyekre figyelni kell és mit csinálnak 7 számítógépes vírusok típusai, amelyekre figyelni kell, és mit csinálnakSokféle számítógépes vírus ellophatja vagy megsemmisítheti az Ön adatait. Íme néhány a leggyakoribb vírusoktól és azok működéséről. Olvass tovább

4. Munka standard vagy korlátozott felhasználói fiókkal

A legtöbb ember inkább az adminisztrátori fiókkal dolgozik, mert ez kényelmesebbnek tűnik. Könnyen telepíthet egy programot anélkül, hogy felhasználókat kellene cserélnie, vagy telepítőfájlt kellene futtatnia rendszergazdai jogokkal. Nos, találd ki, hogy hány hackert vagy rosszindulatú program van ilyen!

A Windows Vista és a Windows 7 biztonságosabbá tette a rendszert azáltal, hogy megerősítést vagy rendszergazdai bejelentkezési információkat igényel, amikor a programok megkísérelnek módosítani a rendszert. Ha azonban továbbra is a Windows XP-t használja, akkor ügyeljen arra, hogy az alapértelmezett fiókja nem adminisztrátor fiók legyen. Ezzel a fiókkal továbbra is rendszergazdaként futtathatja a folyamatokat, feltéve, hogy ismeri a bejelentkezési információkat.

Ezenkívül állítson be egy jelszót az alapértelmezett rendszergazdai fiókhoz. Az adminisztrátori fióknak gyakran nincs jelszava. Ez egy újabb nyitott ajtó a rendszerbe, különösen, ha valaki közvetlen hozzáféréssel rendelkezik a számítógépéhez, ezért jobban zárja be.

5. Használjon erős jelszavakat, és gyakran változtassa meg őket

Az online számlák, például a webmail vagy az online banki szolgáltatások védelme az, amit tehet válasszon erős jelszavakat, mindegyik fiókhoz egy másik, majd változtassa meg a jelszavait gyakran. Ez nehéz, de olyan érzékeny információkat tartalmazó fiókok esetében, mint például a személyes adatok vagy a hitelkártya-számok, hihetetlenül fontos.

A jelszavak létrehozásával és kezelésével kapcsolatos tippeket nézze meg az alábbi cikkekben:

- Hogyan lehet létrehozni egy jó jelszót, amelyet nem felejt el Hogyan hozzunk létre egy erős jelszót, amelyet nem felejtsünk elTudja, hogyan hozhat létre és emlékszik egy jó jelszóra? Íme néhány tipp és trükkö az erős, különálló jelszavak fenntartásához az összes online fióknál. Olvass tovább

- Tedd be jelszavaikat a kiváló tesztbe ezen az öt jelszóerő-eszköz segítségével Tedd be jelszavaikat a kiváló tesztbe ezen az öt jelszóerő-eszköz segítségévelMindannyian elolvastam a tisztességes részét a „hogyan tudom kitörölni a jelszavakat” kérdéseiben. Nyugodtan mondhatjuk, hogy ezek többsége inkább rossz dolgokra, nem pedig kíváncsi célokra szolgál. Jelszavak megsértése ... Olvass tovább

- 5 ingyenes jelszógenerátor szinte végrehajthatatlan jelszavakhoz Az 5 legjobb online jelszógenerátor az erős véletlenszerű jelszavakhozKeresi a módját a törhetetlen jelszó gyors létrehozására? Próbálja ki az online jelszógenerátorok egyikét. Olvass tovább

- 4 Nyílt forráskódú jelszókezelők a jelszavak biztonságos megőrzése érdekében 4 Nyílt forráskódú jelszókezelők a jelszavak biztonságos megőrzése érdekébenMég ha megszokta is a szeretett és kényelmes kereskedelmi jelszókezelőt, valószínűleg nem az Rossz ötlet kipróbálni más rendkívül biztonságos alkalmazásokat, amelyek ugyanazokat a funkciókat kínálják, és kevésbé kockáztatnak nál nél... Olvass tovább

- KeePassX - Biztonságos jelszókezelés Linux és OS X rendszerekhez KeePassX - Biztonságos jelszókezelés Linux és OS X rendszerekhez Olvass tovább

6. Titkosítsa az érzékeny adatokat

Amikor érzékeny adatokat tárol a merevlemezen vagy egy külső tárolóeszközön, akkor titkosítsa. Ilyen módon nehéz hozzáférni, még akkor is, ha a hackerek hozzáférést kapnak a számítógépéhez, és az adatok másolására képes. Kiváló ingyenes nyílt forráskódú eszköz az adatok titkosításához a TrueCrypt.

A témáról több információt talál ezekben a postákban:

- Titkosítsa az USB-kulcsot a Truecrypt 6.0-tal Titkosítsa az USB-kulcsot a Truecrypt 6.0-tal Olvass tovább

- Könnyen titkosítsa az USB-meghajtót a Rohos Mini Drive 1.7 használatával Könnyen titkosítsa az USB-meghajtót a Rohos Mini Drive 1.7 használatával Olvass tovább

- Információk védelme és titkosítása, ha a laptopját ellopják [Mac] Információk védelme és titkosítása, ha a laptopját ellopják [Mac] Olvass tovább

7. Használjon biztonságos kapcsolatokat érzékeny adatok küldéséhez

Az internet túl kényelmes ahhoz, hogy nem használható. Jó és szórakoztató új fiókok feliratkozása, versenyekben való részvétel, kanapén vásárlás és üdülés tervezése. Minden alkalommal, amikor ilyen szolgáltatást használ, felfedi egy kis személyes információt: nevét, címét, személyes érdekeit, banki adatait és azt, hogy mikor lesz otthon. Ez az információ nagyon értékes!

Az online szolgáltatások használatakor a személyes adatainak védelme érdekében győződjön meg arról, hogy az adatokat kizárólag titkosított biztonságos kapcsolatok útján (SSL Hogyan szerezheted meg saját SSL-tanúsítványodat Olvass tovább / TLS protokoll). Ha a böngésző URL-jével kezdődik, akkor egy biztonságos kapcsolatról van szó https: // ahelyett http: //. Jelenleg beállíthatja, hogy a Facebook, a Gmail és a Twitter folyamatosan csatlakozzon a HTTPS-en keresztül, ez növeli a webhelyek közötti információcsere biztonságát.

További információ itt:

- A Twitter hozzáadja a „Mindig használjon HTTPS-t” a beállításokhoz, engedélyezze most! [Hírek] A Twitter a "Mindig használja a HTTPS-t" hozzáadást a beállításokhoz, engedélyezze most! [Hírek] Olvass tovább

8. Frissítse az operációs rendszert és a szoftvert

A legtöbb programban vannak hibák, és a legrosszabb a biztonsági lyukak. A hibák kijavításához a szoftverfejlesztők javításokat és szoftverfrissítéseket biztosítanak. Az operációs rendszer, az illesztőprogramok és az összes telepített szoftver frissítése tehát nem új szolgáltatások elérésének kérdése, hanem a rendszer biztonságának és működésének megőrzése.

Nézd meg ezeket a cikkeket:

- 5 gyors lépés a szoftverfrissítések kezeléséhez a SUMo segítségével 5 gyors lépés a szoftverfrissítések kezeléséhez a SUMo segítségével Olvass tovább

- A FileHippo frissítés-ellenőrző frissíti a számítógépes szoftvert A FileHippo frissítés-ellenőrző frissíti a számítógépes szoftvert Olvass tovább

- Hogyan lehet automatikusan frissíteni a harmadik fél alkalmazását a Mac számítógépen Hogyan lehet automatikusan frissíteni a harmadik féltől származó alkalmazásokat a Mac számítógépen Olvass tovább

9. Törölje és felülírja a tárolóeszközöket, mielőtt dobja őket

Mielőtt elidegenítené a hardvert, amely korábban személyes információkat tárolt, például merevlemezek, Az USB flash meghajtók, memóriakártyák vagy DVD-k fizikailag megsemmisítik az elemet, vagy felülírják az egészet hajtás. A fájlok törlése vagy a meghajtó formázása önmagában nem elegendő. A hackerek vissza tudják állítani az információkat. A tárhelyet véletlenszerű adatokkal kell felülírnia.

A következő bejegyzés további részleteket fed fel:

- A merevlemez teljes és biztonságos törlése [Windows] A merevlemez teljes törléseA merevlemez vezetékezésének két módja van. Íme, amit tudnia kell ahhoz, hogy gyorsan és egyszerűen elkészítse. Olvass tovább

Előfordult már valaha személyazonosság-lopás? Hogyan jutottak hozzá a hackerek az Ön adataihoz?

Kép-jóváírások: Branislav Senic, Ilin Sergey, valdis torms, Gibsons, Pedro Miguel Sousa, Kheng Guan Toh, Lichtmeister, Matthias Pahl, szitálás

Tina több mint egy évtizede ír a fogyasztói technológiáról. Természettudományi doktori fokozattal, Németországból diplomával és Svédországból diplomával rendelkezik. Analitikai háttere elősegítette, hogy kiemelkedjen a MakeUseOf technológiai újságírójaként, ahol jelenleg kulcsszó-kutatást és műveleteket irányít.