Hirdetés

Ha néhány piszkos, rohadt tolvaj eltéríti a Wifi szolgáltatásait - Megmutattam, hogyan lehet ezt ellenőrizni Hogyan ellenőrizheted, valakinek ellopja-e a WiFi-jét, és mit tehetsz vele? Olvass tovább - Mit tehetsz a saját visszavételéhez, vagy kicsit többet megtudhatsz arról, ki a felelős? Vagy inkább, ha egy hacker hozzáférést kapott a wifi-hálózatához, milyen csúnya dolgokat tehetnek veled?

Ha néhány piszkos, rohadt tolvaj eltéríti a Wifi szolgáltatásait - Megmutattam, hogyan lehet ezt ellenőrizni Hogyan ellenőrizheted, valakinek ellopja-e a WiFi-jét, és mit tehetsz vele? Olvass tovább - Mit tehetsz a saját visszavételéhez, vagy kicsit többet megtudhatsz arról, ki a felelős? Vagy inkább, ha egy hacker hozzáférést kapott a wifi-hálózatához, milyen csúnya dolgokat tehetnek veled?

A mai bemutatóban bemutatom néhány alacsony szintű, de félelmetes segédprogramot, amelyeket futtathat a veszélyeztetett hálózatán. Ha te nem voltak elég paranoidok Legyen igazán paranoid, ha megfigyeli hálózatának jövedelmeit és haladását a WallWatcher és a DD-WRT segítségévelHa hozzáfér az útválasztójához, és képes naplózni a tevékenységeket, viszonylag könnyű megnézni mindazt, ami folyik, hogy megkíséreljen bármilyen nemkívánatos tevékenységet találni. Ma szeretném megmutatni neked ... Olvass tovább miután megmutattam neked hogyan lehet WEP hálózatot feltörni 5 perc alatt A saját WEP-hálózat feltörése, hogy megtudja, mennyire bizonytalan ez a helyzet Folyamatosan azt mondjuk neked, hogy a WEP használata a vezeték nélküli hálózat „biztonságához” valóban bolond játék, ám az emberek mégis ezt teszik. Ma szeretném megmutatni, hogy valóban mennyire bizonytalan a WEP ... Olvass tovább a múlt héten a mai nap után leszel.

Előfeltételek

- Ezek az alkalmazások csak nyitott wifi-hálózaton működnek, vagy veszélyeztetik a WEP biztonságát, amelynek a jelszava van.

- Backtrack5 biztonsági Linux Live-CD: ha még nem ismeri a rendszerindítási folyamatot és a felhasználói felület bejutását, olvassa el a múlt heti bemutató A saját WEP-hálózat feltörése, hogy megtudja, mennyire bizonytalan ez a helyzetFolyamatosan azt mondjuk neked, hogy a WEP használata a vezeték nélküli hálózat „biztonságához” valóban bolond játék, ám az emberek mégis ezt teszik. Ma szeretném megmutatni, hogy valóban mennyire bizonytalan a WEP ... Olvass tovább a WEP-hálózat feltöréséről.

- Vezeték nélküli kártya, amely támogatja a monitor módot (ahol rögzíti a hálózat összes csomagját).

Jegyzet: Ez nem az egyetlen mód a csomagok szippantására a wifi-en, de engem illetően ez a kezdőknek a legegyszerűbb, és valójában csak néhány parancssorból álló parancsból áll, hogy az eredményeket meg lehessen látni. Ez természetesen nem a legátfogóbb vagy leghatékonyabb módszer a dolgokra, és vannak bizonyos hátrányok és korlátozások, amelyeket az egyes segédprogramok mellett tárgyalok.

Ma 3 különféle alapszintű segédprogramot fedünk le, hogy kiderítsük, mi folyik: urlsnarf, webspy és driftnet.

Felállítása

Induljon a Backtrack5-hez, a múlt héten leírtak szerint. Mielőtt folytatná, ellenőrizze, hogy rendelkezik-e a következő információkkal valahol:

- Az BSSID (Mac cím) a célhálózaton.

- Az NÉV a célhálózaton.

- Az CSATORNA szám, amelyen a hálózat működik (1-12).

- Az WEP kulcs (ha szükséges).

Először helyezze el a wifi kártyát monitor módba a megadott csatornán, a következők használatával:

indító wlan0 indítása [csatorna]

Cserélje wlan0 a vezeték nélküli eszköz nevével - iwconfig ezt elmondja neked, ha még nem ismeri - és a relevánsokkal [csatorna] ott is (ne tartalmazzon zárójeleket). Most már rendelkeznie kell egy mon0 felülettel a hálózati forgalom figyelésére.

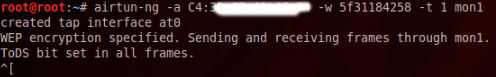

Mivel a csomagokat menet közben vissza kell dekódolni, át kell futtatnunk azokat az airtun-ng segédprogramon, amely élő közvetítést ad nekünk a dekódolt csomagok amint a hálózaton látja őket, megfelelő formátumban a többi ma használt alkalmazáshoz. Írja be a következő parancsot, helyettesítve az adatait:

airtun-ng -a [bssid] -w [jelszó] -t 1 mon0

Hagyja ezt nyitott wifi hálózaton, hagyja ki a -Wbit-et. Látnia kell valami hasonlót, ha ez sikeres.

A segédprogram létrehozott egy új hálózati eszközáramot, az úgynevezett AT0, amelyet aktiválnunk kell egy másik paranccsal (nyisson meg ehhez egy új terminált, és ne zárja be az airtun-ng futót):

ifconfig at0 fel

Oké, a telepítés kész, a 2. szakaszra.

URLSnarf

Ez felsorolja az összes weboldalt, amelyet a hálózat felhasználói meglátogattak, így valós időben megnézheti, hogy mely oldalakat is böngészik.

urlsnarf -i at0

Ugyanakkor nagyon sok zajt fog kelteni, mivel az egyes meglátogatott webhelyek számos kérést eredményeznek különböző helyekre. Itt egy pillanatkép arról, hogy az iTunes áruházban böngésztem. A lista rövid áttekintése megmondja:

- A felhasználó IP - címe van 192.168.0.5 (hasznos későbbi megismeréshez)

- A kérés egy 32 GB-os iPad készülékről érkezik.

- Pontosan mely URL-ek töltődnek be.

- A felhasználó számos mobil alkalmazáson ment keresztül, például a Mobile Safari, a Reeder (a Google Reader alkalmazás) és az iTunes áruház.

Több felhasználó esetén nehéz lehet megmondani, hogy mely kérelmeket tette ki, de vannak további szűrők, amelyekbe nem fogok bekerülni. Egyelőre ez elég ijesztő.

Driftnet

Ezt a képet a weboldalakról letöltött képek készítésére használják, és ez annyira voyeurisztikus, amennyit csak lehet.

driftnet -v -i at0

Jegyzet:-v nincs rá szükség, de szöveges kimenetet mutat a konzolablakban, amelyet jobban szeretek tudni, hogy működik, vagy találtam valamit. Messze nem tökéletes - a tesztek során feltehetőleg csak kisebb képeket vettünk fel mert nem volt képes teljes mértékben megragadni a nagyobb JPG-khez tartozó csomagokat és ilyeneket, de a leghatékonyabb Kevésbé. Itt böngésztem egy híres kínai film streaming webhelyen.

Ez minden bizonnyal nem mindent felvesz, de biztosíthatom, hogy ha egy bizonyos böngészést végeznek pr0n a webhely, ami vörösvel kezdődik, és a Tube-vel fejeződik be, meg fogja tudni róla.

WebSpy

Bár én inkább az URLSnarf naplófájl formátumát szeretem, ez a segédprogram valójában megkísérel tükrözni, amit a felhasználó böngész a számítógépen. A gyakorlatban ez nem olyan jól működik, mint amire számítottam, de mégis érdekes. Meg kell céloznia egy konkrét felhasználói IP-t a hálózaton - aminek az URLSnarf-en keresztül kellene lennie, majd írja be a következőt:

webspy -i at0 [cél IP cím]

Egy másik terminálon indítsa el a Firefox felhasználásával:

Firefox és

Most elméletileg, bármit meglátogatnak, a helyi Firefox böngészőbe fogják tükrözni. A valóságban azt tapasztaltam, hogy új böngészőablakot nyit meg minden, a webhely által benyújtott kéréshez - tehát egy olyan webhely, mint a MakeUseOf új lapokat nyithat meg a különféle hirdetők számára, és a Disqus kommentálhatja - amelyhez egyes webhelyeket csak IP-vel nyitnak meg cím. Természetesen jó szórakozás és néhány webhely a vártnak megfelelően működik, de valódi felhasználása korlátozott.

Következtetés:

Futtassa ezeket a segédprogramokat a saját hálózatán, hogy megnézze, ki lopja el a wifi-t és mit csinál valószínűleg elfogadható, de ha egyszer elkezdi ezeket a nyilvános terekben futtatni (ahogy valaki tette val vel ez a wifi képkeret, amely megragadja a forgalmat a nyílt wifi helyekről), belép egy teljesen új törvénytelenség birodalomba. Vagy te? Valójában meglehetősen könnyű biztosítani a forgalmat akár nyílt wifi-vel is, alagútban mindent VPN-en keresztül vagy ilyen, tehát remélem, ez csak megmutatja, hogy a WEP hálózatok és a nyílt wifi valójában mennyire veszélyesek lenni. Gondolj át kétszer, mielőtt ugrálnál arra a helyi „ingyenes internetre”, amelyet valaki szórakoztatás céljából sugároz. Az elkövetkező hetekben még néhány wifi-trükköt szeretnék feltárni, így maradjon velünk és játsszon biztonságos emberekkel.

Mint mindig, nyugodtan kommentálhatja és kérdéseket tehet fel, vagy vegye fel a kapcsolatot támogató közösségünkkel tömegből származó tanácsokkal és független kérdésekkel kapcsolatban.

James rendelkezik mesterséges intelligencia BSc-vel, CompTIA A + és Network + tanúsítvánnyal rendelkezik. A MakeUseOf vezető fejlesztője, és szabadidejét VR paintballon és társasjátékokon játszik. Gyerekkora óta épít PC-ket.