Hirdetés

Bemész a szupermarketekbe, és a mennyezeti kamera elküldi az arcát a vállalati mainframe számára arcfelismerő 5 izgalmas keresőgép, amely arcokat keresVannak olyan keresőmotorok, amelyek képeket találnak valakikről. Itt találhatók számos arcfelismerő keresőmotorok. Olvass tovább elemzés. Bejelentkezik a Facebook-ba, és a számítógépén található kulcsfontosságú adatgyűjtő e-mailben jelszavát küld egy rejtett biztonsági épületnek Pekingben. Úgy hangzik, mint egy film jelenete? Hidd el vagy sem, ezek történhetnek veled minden nap.

Sokan elfelejtik az a módját, ahogyan szinte minden nap megfigyelik őket, életük valamilyen szempontjából. Lehet, hogy üzletet végez egy üzletben, pénzt keres ki ATM-ből, vagy akár csak beszélget a mobiltelefonján, miközben sétál egy városi utcán.

Az ön védelmének első lépése a valóban létező legnagyobb megfigyelési fenyegetések megértése. A következő lépés az óvintézkedések megtétele az ön ellen. Ebben a cikkben megismerheti ezeket a megfigyelési fenyegetéseket és az azokkal szembeni védelem néhány módját.

Arcfelismerő

Az első kérdés, hogy valami téves volt a fogyasztóvédelem világában, 2013 novemberében érkezett, amikor jelentette a Guardian hogy a brit Tesco kiskereskedő marketing célokra fejlesztette az OptimEyes nevű fejlett arc-letapogató technológiát.

A rendszer szándéka messze meghaladta a jellemzőt biztonsági kamerák AtHome fényképezőgép ingyenes: Kapcsolja be az összes számítógépet biztonsági kamerabe iPhone-jával Olvass tovább megtalálhatja az üzletekben. Ehelyett az volt, hogy átvizsgálja a benzines vásárlók szemét az életkor és a nem meghatározása céljából, és célzott hirdetéseket jelenítsen meg a benzinkutakon felszerelt képernyőkön.

Az ilyen technológia alkalmazása csak kibővült. Cégek, mint például Arc első felügyeleti technológiákat kínálnak azoknak a kiskereskedőknek, amelyek fejlett arcfelismerési technológiát használnak az ismert boltoskereskedők azonosítására és az üzletvezetők figyelmeztetésére jelenlétükről. A technológiát elismert ismert ismételt „jó” ügyfelek számára is felhasználják, hogy VIP kezelést kapjanak - ügyelve arra, hogy a jövőben visszatérjenek az üzletbe.

A kiskereskedők számára ez a technológia ígéretes, ám ez zavaró adatvédelmi aggályokat jelent a fogyasztók és az adatvédelmi jogok képviselői számára. Már 2012-ben, amikor ez kezdetben lejárattal járt, a Fogyasztói Unió nyílt levelet küldött a Szövetségi Kereskedelmi Bizottságnak (FTC), azt tanácsolva az ügynökségnek, hogy a technológia - noha rendkívül hasznos a kiskereskedelem és a reklámipar számára - nagyon komoly adatvédelmi kérdéseket vethet fel a számára fogyasztók számára.

„Az arcfelismerő eszközök mindenütt történő telepítése bevásárlóközpontokba, szupermarketekbe, iskolákba, orvosokba az irodák és a városi járdák súlyosan alááshatják az egyén vágyát és elvárásait névtelenség."

A Fogyasztói Unió rámutatott, hogy a gyermekeket célzó ilyen technológia a fiatalok elhízását okozhatja A járvány súlyosbodása esetén, és a tizenéveseknek súlycsökkentő termékekkel történő célzása súlyosbíthatja a serdülők önértékelési problémáit. A legsúlyosabb kérdés az a tény, hogy nincsenek olyan irányelvek, amelyek megakadályozzák a vállalatokat az ilyen megfigyelési információk gyűjtésében és tárolásában az ön és a vásárlói magatartás tekintetében.

„Az arcfelismerő és -felismerő szoftver számos kézzelfogható előnyt kínálhat a fogyasztók számára. Ugyanakkor nem hagyhatjuk figyelmen kívül azt a tényt, hogy ezek a technológiák jelentős adatvédelmi kockázatokat jelentenek, és súlyosan veszélyeztetik a fogyasztók névtelenséghez való jogát. ”

Amikor legközelebb vásárol, figyeljen minden olyan mozdulattal rendelkező kamerákra, amelyek minden mozdulatát követik!

Webkamera hackelés

2014 májusában az amerikai tisztviselők 90 embert letartóztattak, akik egy „Blackshades” néven ismert szervezet részét képezték. A Blackshades olyan szoftvereket gyártott és értékesített, amelyek lehetővé teszik a hackerek csatlakozását bármilyen számítógéphez, amelyen a Microsoft Windows fut, és átveszi az irányítást a webkamera felett. Az egyik főiskolai hallgatót még a program felhasználásával letartóztatták rögzítsen meztelen fényképeket Miss Teen USA-ban.

Ha kíváncsi, hogy aggódnia kellene-e, vegye figyelembe azt a tényt, hogy a szervezet eladta több ezer példány, összesen 350 000 dollár eladással, becslések szerint 700 000 áldozat 100 országban 2010 óta. Igen, valakinek valóban lehetséges csapkodja meg webkameráját, ahogyan James nemrégiben elmagyarázta Mennyire könnyű valaki feltörni a webkamerát? Olvass tovább .

A szoftver félelmetes része az, hogy nem csak a webkamera érzékeny. A hackerek hozzáférést kapnak a billentyűleütésekhez és a jelszavakhoz, képernyőképeket készíthetnek, és hozzáférhetnek a számítógépes fájlokhoz. Az egyetlen olyan biztonság, amely megkönnyíti a gondolatait, az a tény, hogy az áldozatokat meg kell becsapni, hogy ténylegesen rákattintanak egy rosszindulatú linkre, amely telepíti a sértő szoftvert. Ha elég ügyes vagy az adathalász e-mailek azonosításában, és elkerüli a gyanús webes linkekre kattintást, akkor képes lesz arra, hogy megóvja magát e konkrét fenyegetéstől.

Úgy hangzik, hogy biztonságban van? Nos, gondolj újra.

2014 decemberében, Távíró Sophie Curtis - kérdezte tőle John Yeo, "etikus hacker" barátja, a Trustwave, hogy megpróbáljon betörni a számítógépébe. A hackerek fáradhatatlanul dolgoztak, hogy mindent megtudjanak az online Sophie-ról, és végül hamis e-maileket készítettek, amelyek becsapta Sophie-t, hogy rákattintson - azonnal megfertőzte laptopját, és hozzáférést biztosított a hackerekhez mindenhez, beleértve őt is webkamera. Még azokat az embereket is becsaphatják, akik úgy vélik, hogy immunikusak az ilyen taktikákkal szemben.

Hamis cellatornyok

2014 szeptemberében pletykák kezdtek felfedni az úgynevezett „hamis cellatornyokról”, amelyek gyanúja szerint megszakítják a mobiltelefon-kommunikációt az ország egész területén. Ezeket a tornyokat Aaron Turner, az Integricell mobil biztonsági cég tulajdonosának nyomozó megerősítette.

Aaron Turner elmondta a The Blaze-nek, hogy a furcsa tornyokat úgy állították fel, hogy a mobiltelefonokat szó szerint becsapják arra a gondolatra, hogy a hamis torony az egyetlen elérhető torony a környéken.

"Ezek a tornyok becsapják a telefonját, hogy azt mondják:" Beszélnem kell veled a 9-1-1-es információt ", de akkor nem."

Turner szerint a tornyok - amelyek erősen Pennsylvaniába és a Washington DC belvárosába koncentrálódtak - szó szerint „megszakíthatják a kommunikációt”, és láthatják, mi folyik a telefonnal.

Több más vizsgáló megerősítette a „találkozásokat” a hamis cellás tornyokkal - ám még nem jelentek meg valós fényképek a valódi sejt tornyokról egy adott helyen. Kérdések merültek fel abban, hogy a furcsa „elfogók” tornyai még egy széles körű szövetségi megfigyelési program újabb ágát képezik, amelyet már folyamatosan a közvélemény kritizál. Mások azt gyanították, hogy a tornyok része lehet egy nemzetközi kémprogramnak.

Csak két hónappal később, novemberben jelent meg a Wall Street Journal eltörte a hírt amit az Igazságügyi Minisztérium - lényegében a nemzet egész rendõri hatóságai - ténylegesen elhelyezték hamis mobiltelefon-tornyok a repülőgépeken egy DRTBOX nevű eszköz használatával, amelyet bekerülnek a „koszos dobozba”. Készítette a Digital Receiver Technology (a Boeing leányvállalata), az eszköz úgy néz ki, mint egy cellatorony a mobiltelefonokra, és „középhaladó támadást” hajt végre, hogy kihúzza a regisztrációs információkat ezekről a telefonokról.

A hatóságok ezeket a gépeket nagyvárosi területeken repültek, hogy minél több mobiltelefon-információt szerezzenek.

„A repülőgépeket fel vannak szerelve eszközökkel - néhányat a rendészeti tisztviselőknek„ piszkos dobozoknak ”hívnak, a Boeing Co. egység kezdőbetűi miatt, amelyek előállítja őket - amelyek utánozzák a nagy távközlési cégek cellatornyát és becsapják a mobiltelefonokat az egyedi regisztrációjuk jelentésére információ."

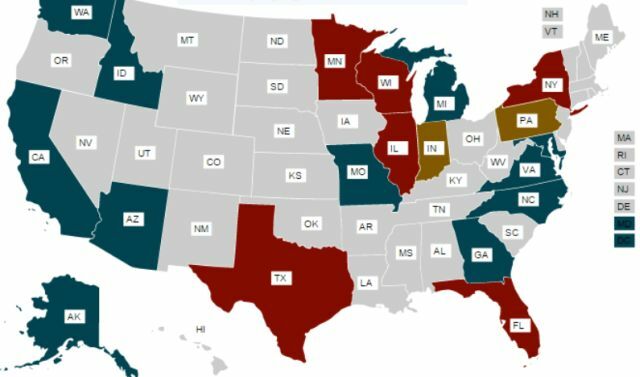

A személy mobiltelefonjának „személyazonossága” és a helymeghatározás azonosítása lehetővé tenné a rendészeti szervek számára, hogy nagyjából minden mobiltelefonnal rendelkező polgárt megtalálhassanak és nyomon követhessenek. Az Amerikai Állampolgári Jogi Szabadságszövetség (ACLU) nyilvánosan hozzáférhető dokumentumok útján szétválasztotta ezek felhasználásáról „Stingray” eszközöket az állami és a helyi rendõrség, és közzétett egy térképet, amely megmutatja, hol vannak az eszközök jelenleg használat.

Mivel a technológia gyorsabban fejlődik, mint amennyit a törvények tudnak tartani, a hatóságok teljes mértékben kihasználják a kiskapukat a lehető legtöbb adat gyűjtése érdekében. Többet megtudhat ezekről az erőfeszítésekről és az arra való törekvésről, hogy ezeket rejtették ACLU vizsgálati oldal. Ha a térkép bármelyik színes területén él, akkor valószínűleg a mobiltelefon adatai vannak, és a helyet a helyi vagy az állami rendészeti szervek gyűjtötték össze.

Kína cyberwar hackelés

Ha úgy gondolja, hogy csak a saját kormány kémked téged, gondoljon újra. 2014. október végén, a Washington Post bejelentette, hogy egy biztonsági kutatócsoport azonosított egy kifinomult kínai cyber-spyware csoportot, az úgynevezett „Axiom” nevű a nyugati kormányzati ügynökségeket célozza meg a kínai hazai és nemzetközi körüli hírszerző adatok összegyűjtése céljából politikát.

Október közepén, a washingtoni posta, az FBI figyelmeztetést adott ki az Egyesült Államok iparának, hogy figyelmeztessen egy fejlett kínai hackerek csoportjára kampányt folytat az érzékeny és védett információk összegyűjtése érdekében az amerikai társaságoktól és a kormánytól ügynökségek.

Az FBI szerint az új csoport egy második államilag támogatott egység, a korábbi példát követve egy másik, a People's Liberation Army nevű kormányzati hackelási egység biztonsági szakértőinek közzététele 61398 egység. Az Axiom csoport legalább négy éve működik, kifejezetten a nyugati országok ipari és gazdasági érdekeit célozva.

Fontos megérteni, hogy ha egy nagyvállalatnál dolgozik, amely jól védett titoktartással rendelkezik, akkor az Axiom csoport megcélozhatja Önt. Bemutatja a Microsoft Windows operációs rendszerének „nulla napos kizsákmányolásának” nevét - ez az egyik legnehezebb és legfejlettebb hackelési technika. Ha egy alkalmazott vagy egy alkalmazott számítógépén keresztül beszivárog egy vállalatba vagy egy kormányzati ügynökségbe, akkor a csoport megpróbálhat hozzáférés a hálózathoz vagy a rendszerhez, és potenciálisan hozzáférés az érzékeny és értékes iparhoz titkait.

Nem gondolja, hogy számítógépe értékes célpont-e ezeknek a hackereknek? Ez. Tehát működjön együtt vállalati biztonsági csoportjával, és ügyeljen arra, hogy komolyan veszi a biztonsági szabályokat és irányelveket.

Ipari kémkedés üzleti konferenciákon

Vállalata úgy dönt, hogy elküld téged az idei ipari konferenciára. Talán CES vagy valami más igazán jó tech konferencia. Csomagolva az utazáshoz szükséges dolgokat, emlékszik arra, hogy hozta a munkahelyi laptopját, a cég által szállított mobiltelefonot, és természetesen egy memóriakártyát, amely a munka legfontosabb fájljait tartalmazza. A legtöbb ember az üzleti utazás iránti izgalma és azért, hogy oly sok fantasztikus technológiát látjon, soha egy pillanatra úgy gondolják, hogy valószínűleg saját vállalkozásuk versenyelőnyeit helyezik el a piacon kockázat.

Hogy hogy? Azáltal, hogy a biztonsági társaság nem megfelelő a laptopok, mobiltelefonok és adatok utazás közben. A nemzetközi kémkedéscsoportok tudják, hogy az utazás akkor fordul elő, amikor a vállalati alkalmazottak a legsebezhetőbbek, és így a konferenciák az ipari intelligencia gyűjtésének fő célpontjai.

Olyan sok biztonsági szempontból gyenge pont van, amikor utazik és részt vesz egy konferencián, ezért fontos megtartani Mindezeket szem előtt tartva, és tegye meg a megfelelő intézkedéseket, hogy megvédje magát, mielőtt az iparos áldozatává válna kémkedés.

- Videokonferencia-megbeszélések tartása egy nem biztonságos szállodai hálózaton keresztül megnyitja a bizalmas információk továbbítását az okos hackerek számára.

- Laptopok vagy mobiltelefonok lopása a szállodai szobákból az ügynökök számára az ezen eszközökön tárolt, tulajdonjogokkal kapcsolatos vállalati információkat szolgáltathat.

- Használja a következő tippeket: védelem a kormányzati felügyelet ellen Hogyan lehet megvédeni magát a kormányzati mobiltelefon-megfigyeléstől [Android]Nézzünk szembe a tényekkel: manapság folyamatosan növekszik annak a valószínűsége, hogy valaki megfigyel. Nem azt mondom, hogy mindenki mindenhol szembesül a mobiltelefon-megfigyelés veszélyével, de rengeteg van ... Olvass tovább a mobilod.

- A vállalati laptop nyílt nyilvános helyen történő használata lehetővé teszi a kémek számára, hogy hátulról megfigyeljék tevékenységeit.

- Ha a nyilvános helyiségben telefonos beszélgetéseket folytat az érzékeny vállalati ügyekről, akkor bárki hallgathatja meg a beszélgetést, csak a közelben állva.

- Az iparági konferencián történő bemutatás potenciálisan kiszivárogtathatja a bizalmas vállalati információkat, ha nem megfelelően „dörzsöli” ezeket a bemutatókat.

2014-ben Carl Roper írt egy könyvet címe: „Titkos lopás, ipari kémkedés és a kínai fenyegetés”, ahol elmagyarázta, hogy néhány kínai az ipari kémkedés erőfeszítései a technikai információk gyűjtésére koncentrálnak a nyíltan elérhető bemutatókon a konferenciák.

„Konferenciák olyan tárgykörökkel, mint a kompozit anyagok, rakéták, mérnökök, lézerek, számítógépek, tengerészeti technológia, űr, mikroelektronika, a vegyipar, a radarok, a fegyverek és az optikai kommunikáció csak néhány a legérdekesebbek közül, amelyeket a kínaiak megpróbálnak részt vesz. Az ilyen típusú konferenciák adatai lesznek a legjelentősebb hozzájárulások projekteikhez. ”

Vitatható, hogy a nyilvános konferencia előadása során nyújtott információk üzleti titkokat nyújthatnak-e a kémkedés ügynökeinek a rosszul átmosott (vagy teljesen cenzúrázatlan) prezentációk nagy valószínűséggel véletlenül nagyon nagy nyomokat mutatnak a vállalat kereskedelmére vonatkozóan titkait.

Szerencsére van mód arra, hogy megvédje magát. Ha prezentációt ad a vállalkozása számára, mindig továbbítsa azt a társaság kommunikációs osztályára vagy a jogi osztályra. Egyes vállalatok azt is megkövetelhetik, hogy minden külső kommunikációt jóváhagyjanak az egyik vagy mindkét részleg. Ne felejtsd el ezt megtenni, különben nagyon költséges lehet a munkád.

- Kihasználni laptop lopás riasztás Az LAlarm Laptop ellopja a laptopját Olvass tovább eszközök vagy szoftverek, amelyek figyelmeztetnek a közelben tartózkodó személyekre, ha laptopját eltávolítják, ahonnan hagyta.

- Ügyeljen arra, hogy bezárja laptopját, és hogy rajta van-e az Ön adata megfelelően titkosítva Információk védelme és titkosítása, ha a laptopját ellopják [Mac] Olvass tovább . Ezzel drasztikusan csökkenthetők a laptopok lopásából származó kémkedés veszélyei.

- Ha magával kell hoznia egy memóriakártyát, győződjön meg róla jelszóval védi Flash meghajtó titkosítása: 5 jelszóvédő eszközSzeretné megtanulni, hogyan kell titkosítani a flash meghajtót? Itt vannak a legjobb ingyenes eszközök a jelszóvédelemhez és a hüvelykujj-rögzítéshez. Olvass tovább vagy titkosítani Titkosítsa az USB-kulcsot a Truecrypt 6.0-tal Olvass tovább olyan szoftverekkel, mint a TrueCrypt.

- Növelje a mobil zár képernyő biztonságát. Christian felajánlott valami nagyszerűt képernyőzár tippeket Javítsa az Android képernyőzár biztonságát ezen 5 tipp segítségévelValószínűleg ezt a gondolkodást olvassa el: "Hát, nem köszönöm MakeUseOf, az Android-ot egy zár képernyőn rögzítették - a telefonom beilleszthetetlen!" Olvass tovább ennek megvalósításához.

- Használja laptopját olyan helyen, ahol senki sem állhat vagy ülhet mögötte és láthatja a képernyőt. Ez józan észnek tűnik, de túlságosan sok ember nem figyel oda.

Kihara nemrégiben átfogó listát adott a további tippekről és biztosítékokról, amelyekhez felhasználhatja védje meg magát az illegális kémkedés ellen Hogyan lehet megvédeni magukat az etikátlan vagy illegális kémkedés ellenGondolod, hogy valaki kémked téged? Így derül ki, hogy spyware van-e a számítógépen vagy a mobil eszközön, és hogyan lehet eltávolítani. Olvass tovább . Érdemes elolvasni.

Vigyázz, de ne ráncolj

Ha minden nap tudatában van a kémkedésnek, ez nem azt jelenti, hogy folyamatosan aggódnia kell azért, hogy ki hallgat rád, olvas az e-maileidre, vagy követni tudja a tartózkodási helyét. Ez azt jelenti, hogy mindig tisztában kell lennie a környezetével és annak használatával technológia olyan információk továbbításakor, amelyeket valójában érzékenynek vagy nagyon érzékenynek tekint személyes.

Számos módon lehet megkerülni a megfigyelési kísérleteket - akár a saját kormányának kísérleteit is - titkosított erőforrások felhasználásával, amikor érzékeny információkkal foglalkozik, vagy egyszerűen csak megjelöl. a számítógép biztonsági környezetét 5 legjobb tipp, hogy megakadályozzon valakit abban, hogy figyeljen önt a torrent letöltésére Olvass tovább nagyszerűen.

De miután az összes biztosítékot a helyére helyezte, ne aggódjon. Éld az életed, kényelmes annak tudatában, hogy megtetted a megfelelő lépéseket magad védelmére.

Duc Dao Shutterstockon keresztül, Matej Kastelic Shutterstockon keresztül

Ryan BSc villamosmérnöki diplomával rendelkezik. 13 évet dolgozott az automatizálás területén, 5 évet az informatika területén, és most Apps Engineer. A MakeUseOf volt vezérigazgatója, az adatmegjelenítés nemzeti konferenciáin beszélt, és szerepelt a nemzeti televízióban és rádióban.