Hirdetés

A biztonsági kérdések továbbra is riasztó ütemben készítik a híreket. Szinte úgy tűnik, hogy a vállalatok többségét valamilyen módon érintik. Adat szivárgás, a fiókok tömegesen csapkodtak Mind a három milliárd Yahoo-felhasználót az Epic Hack sújtottaA Yahoo eredetileg azt hitte, hogy 1 milliárd felhasználót ragadtak meg a 2013. évi biztonsági megsértés miatt. Kiderült azonban, hogy mind a három milliárd Yahoo-felhasználót érintette. Beleértve téged... Olvass tovább , és az alapvető biztonsági rések aggasztóan gyakoriak.

Annak érdekében, hogy megvédje magát az egyre növekvő online fenyegetéstől, számos biztonsági alkalmazást kell használnia. Egy hétköznapi otthoni felhasználó számára ez annyira egyszerű lehet egy víruskereső csomag A 10 legjobb ingyenes víruskereső szoftverNem számít, milyen számítógépet használ, antivírusvédelemre van szüksége. Itt vannak a legjobb ingyenes víruskereső eszközök, amelyeket használhat. Olvass tovább és egy malware eszköz. A hálózat összetettségének növekedésével egyre összetettebb biztonsági alkalmazások szükségesek.

Ebben a cikkben a legjobbakat vizsgáljuk meg nyílt forráskód Nyílt forráskód vs. Ingyenes szoftver: Mi a különbség és miért számít?Sokan azt gondolják, hogy a "nyílt forráskódú" és a "szabad szoftver" ugyanazt jelent, de ez nem igaz. Az Ön érdeke, hogy tudja, mi a különbség. Olvass tovább biztonsági alkalmazások odakint. Bemutatjuk Önt az eszközök széles skálájával, amelyek sokféle funkciót tudnak ellátni.

A Network Security Toolkit egy rendszerindító ISO, amelyet CD-re vagy USB-ra lehet betölteni. A Linux distro Fedora alapú, de a legtöbb x86 és x64 rendszeren fog működni.

A letöltés több mint 100 nyílt forráskódú biztonsági alkalmazást tartalmaz, amelyek a hálózati rendszergazdáknak szólnak. Ez magában foglalja a forgalom kezelésére szolgáló eszközöket, a behatolások figyelését, a sebezhetőség ellenőrzését és még sok minden mást.

Bár elméletileg az összes alkalmazást külön telepítheti, a Network Security Toolkit egyetlen webes felhasználói felületet biztosít, amelynek segítségével számos alkalmazást konfigurálhat a szélesebb körben eszközkészlet.

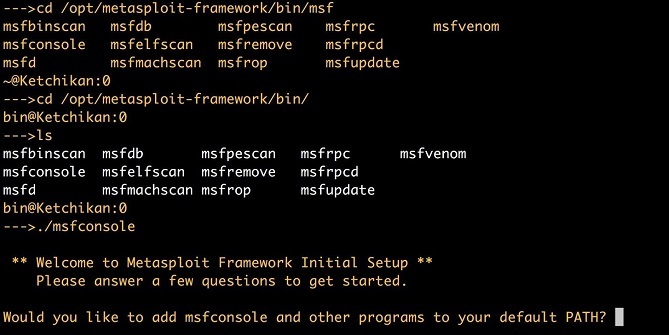

A Metasploit Framework a The Metasploit Project alprojektje.

Az alkalmazás egy penetrációs tesztelési keret. A nyílt forráskódú fejlesztők és a Rapid7 szoftvergyártó vállalkozás együttműködésének eredményeként a szoftver a világon a leggyakrabban használt penetrációs tesztelő alkalmazássá vált.

A Metasploit Framework 900 ismert hibát tartalmaz a Windows, a MacOS és a Linux operációs rendszerekhez. Töltse be a tesztelni kívánt kódot, majd ellenőrizze, hogy az operációs rendszer sebezhető-e. Felvehet egyéni hasznos rakományokat.

Az alkalmazás moduláris rendszerének köszönhetően bármilyen hasznos teher kombinálható bármilyen kihasználással.

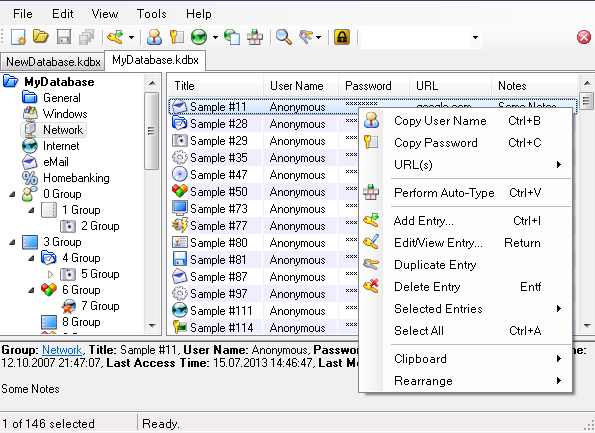

Ha nem jelszókezelő használatával Hogyan védik a jelszókezelők a jelszavaikat?A nehezen feltörhető jelszavak szintén nehéz megjegyezni. Biztonságban akar lenni? Szüksége van egy jelszókezelőre. Íme, hogyan működnek, és hogyan tartanak biztonságban. Olvass tovább (és nem rendelkezik fotómemóriával), az internetes biztonsággal minden rendben van. A böngésző alapú jelszókezelők ismertek a gyenge biztonságukról, míg a jelszó használata nem arra ösztönzi az embereket, hogy gyengébb jelszavakkal működjenek.

A legismertebb jelszókezelő vitathatatlanul a LastPass, de sok alternatíva létezik 5 legjobb LastPass alternatíva a jelszavak kezeléséhezSokan úgy vélik, hogy a LastPass a jelszókezelők királya; tele van funkciókkal és több felhasználóval büszkélkedik, mint bármelyik versenytársa - de ez messze nem az egyetlen lehetőség! Olvass tovább .

Az egyik legjobb alternatíva a KeePass. Nyílt forráskódú, de virágzó közösséggel rendelkezik. Az alkalmazás az összes jelszavát egyetlen adatbázisban tárolja, amelyet ezután egy kulccsal rögzít. Az adatbázis AES és Twofish titkosítási módszereket használ.

A Certbot az Electronic Frontier Foundation (EFF) projektje.

Annak magyarázata érdekében, hogy miért hasznos, lépést kell tennünk. Az EHA segíteni akar egy olyan web létrehozásában, ahol az összes forgalom alapértelmezés szerint titkosítva van. Eredetileg az alapítvány segített létrehozni a HTTPS Everywhere böngésző kiterjesztést, majd a cég követi azt a Let’s Encrypt (ingyenes tanúsító hatóság) segítségével.

Az EHA legújabb kiadása a Certbot. Az alkalmazás automatikusan csatlakozik a Let’s Encrypt szolgáltatáshoz, hogy letöltse és telepítse az SSL / TLS tanúsítványokat egy webszerveren.

Az automatikus tanúsítványkezelő környezet (ACME) protokollt használja, így könnyen együttműködhet más tanúsító hatóságokkal.

5. Wireshark

A Wireshark egy hálózati protokoll elemző. Annyira népszerű, hogy ez az intézmény ezreinek szokásos protokoll elemzőjévé vált, beleértve a kormányzati ügynökségeket, az iskolákat és a kereskedelmi vállalkozásokat.

Az alkalmazás segítségével megvizsgálhatja az élő hálózat adatait vagy a lemezen lévő rögzítési fájlt. Az adatait granulált szinten is felfedezheti, egészen a mikroszkopikus szintű csomag részletekig.

További funkciók közé tartozik a gazdag megjelenítési szűrőnyelv, a rekonstruált TCP-szekvenciák, valamint több száz protokoll és médiatípus támogatása.

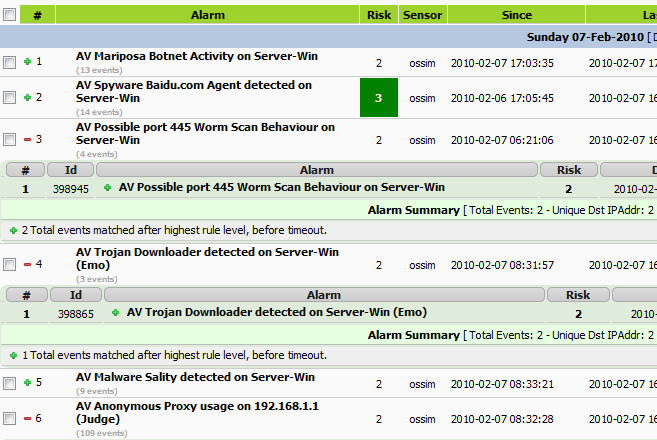

Az OSSIM (nyílt forráskódú biztonsági információkezelés) egy nyílt forráskódú alkalmazások gyűjteménye, amelyek együttesen alkotnak biztonsági információs és eseménykezelő rendszert (SIEM). A SIEM rendszerek általában valós idejű elemzést nyújtanak mind a többi alkalmazás, mind a hálózati hardver biztonsági riasztásainak.

Az OSSIM tartalmazza az összes olyan szolgáltatást, amelyet elvárhat a SIEM rendszertől, beleértve az eseménygyűjtést, a normalizálást és a korrelációt.

Az AlienVault Open Threat Exchange eszközt használja a felhasználók számára, hogy valós idejű információkat küldjenek és fogadjanak a rosszindulatú gépekről.

Sajnos az alapszintű alkalmazás nem kínál naplókezelést, AWS és Azure felhőmegfigyelést, vagy nem integrálható harmadik fél jegyvásárlási alkalmazásaival. Az ilyen szolgáltatásokért fizetnie kell az előfizetésért.

A CipherShed a a most már elmulasztott TrueCrypt projekt villája A TrueCrypt már nem működik: 4 lemezes titkosítási alternatíva Windows rendszerhezA TrueCrypt nem több, de szerencsére vannak más hasznos titkosítási programok. Bár nem feltétlenül pontos pótlások, meg kell felelniük az Ön igényeinek. Olvass tovább . A Windows, Mac és Linux számára elérhető alkalmazás létrehozhat egyetlen titkosított fájlt vagy titkosíthat teljes meghajtókat. Külső adathordozókkal, például USB-meghajtókkal és külső merevlemezekkel is.

Az alkalmazás rögzíti a meghajtót, miután titkosítva lett. Telepítés közben a titkosítás átlátszó az operációs rendszer és a telepített alkalmazások szempontjából. A meghajtót a szokásos módon is olvashatja és írhatja. A meghajtó leszerelésekor a meghajtó tartalma rejtve marad.

Titkosított meghajtókat kompatibilitási problémák nélkül mozgathat az operációs rendszerek között.

Miért fontosak a nyílt forráskódú alkalmazások?

Ha egy alkalmazás nyílt forráskódú, akkor a forráskód más felhasználók számára is elérhető, hogy megtekinthessék, módosítsák és terjesszék.

Biztonsági szempontból ez azt jelenti, hogy biztos lehet benne az alkalmazás nem titkosan kémked rád A Yahoo kémkedett az e-maileiben az NSA számáraHa van Yahoo Mail-fiókja, a Yahoo az összes e-mailjét átkutatta, hogy segítsen az amerikai hírszerző ügynökségeknek. Amelyik közülük kedves. Olvass tovább vagy rosszindulatú programok telepítése a számítógépre. És még akkor sem, ha nincs technikai képessége a kód tanulmányozására, akkor biztos lehet benne, hogy a közösség feltárt volna minden hibát, ha léteznek.

A nyílt forráskódú alkalmazások szintén vonzóak, mivel általában ingyenesek. Miért költene több száz dollárt biztonsági szoftverre, ha a nyílt forrású tartalom szinte mindig kitölti az ürességet?

Melyik nyílt forráskódú biztonsági alkalmazást ajánlja?

Ebben a cikkben bemutattuk Önt a hét legjobb nyílt forráskódú biztonsági alkalmazásról. Mindegyik a hálózati vagy a számítógépes biztonság más részeire szakosodott.

Sajnos a nyílt forráskódú szoftverek jellege azt jelenti, hogy nagyszerű alkalmazások százai vannak ott, amelyeket nem tudtunk fedezni. És itt jöttél be.

Melyek a kedvenc nyílt forráskódú biztonsági alkalmazások közül? Mi teszi őket ilyen lenyűgözővé?

Dan egy brit külföldön élő, Mexikóban élő. Ő a MUO testvérek webhelyének, a Blocks Decoded igazgatója. Különböző időpontokban a MUO társadalmi szerkesztője, kreatív szerkesztője és pénzügyi szerkesztője. Megtalálhatja, hogy minden évben a Las Vegasban a CES show-padján barangol (PR-emberek, nyújtsd ki!), És rengeteg színfalak mögött játszik...