Hirdetés

Az adatbiztonság és a magánélet egyre nehezebb megérteni. Hogyan lehetünk biztosak abban, hogy az általunk küldött üzenetek nem kerülnek rossz kezekbe, és hogy a feltöltött képeket nem használják vissza?

Az adatbiztonsági kiskapuk és annak elkerülésének megértése érdekében a MakeUseOf Shaun Murphy-vel beszélt. Murphy volt volt a kormány biztonsági tanácsadója és a Sndr, egy ingyenes üzenetküldő és fájlmegosztó alkalmazás, amely állítása szerint megoldja a titkosított adatok és az online biztonság leggyakoribb problémáit.

A titkosítás és a titkosított e-mailek problémája

Gyakran halljuk, hogy a kormány miként olvassa el e-maileinket, és hogy a szöveges kommunikáció mi nem biztonságos. A felkínált általános megoldás az e-mailek titkosítása. Ezek a megoldások rétegként működnek az e-mailek tetején, kriptográfiai beépülő modulok formájában. Általában azonban ez nem praktikus megoldás.

"Ez arra kötelezi a címzetteket, hogy ugyanazzal a bővítménnyel rendelkezzenek, cseréljenek néhány megosztott titkos kódot / kulcsot az üzenetek elolvasására" - mondja Murphy. "Ezek a rétegek általában annyira súrlódást okoznak, ha mindenkivel máris ismeri a kapcsolatot, és az emberek végül teljesen elhagyják azt."

A kriptográfia azonban nehéz Hogyan működik a titkosítás, és valóban biztonságos? Olvass tovább fejleszteni; nehéz meggyőzni az embereket arról, hogy használják; és a vállalkozások számára nagyon nehéz elhagyni az összes üzenet és adat bányászata képességét - tette hozzá.

„Senkinek vagy egyetlen szervezetnek sem szabad hozzáférnie a magánszemélyek üzeneteihez és adataihoz, amelyeket nem egyértelműen a nyilvános fogyasztásra szántak. És ehhez mindent - az e-maileket, az üzenetküldést, a közösségi médiát és a fájlmegosztást - széles körben kell alkalmazni a rejtjelező szolgáltatásokat a küldő és a címzettek között. Túlságosan kockázatos, ha ezeket a cuccokat védelem nélkül hagyjuk az egész világon elterjedt szerverekön. Sndr itt jön be, mindezt egy helyre rakva. ”

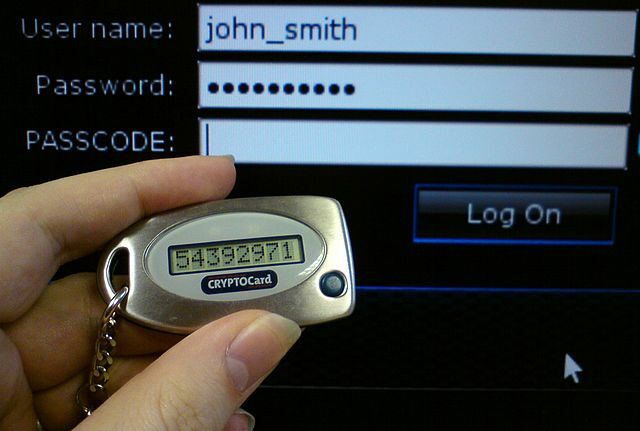

A legjobb tipp a beérkező levelek biztonságossá tételéhez: 2FA

Murphy javasolja két tényezős hitelesítés Mi a kétfaktoros hitelesítés, és miért kell ezt használni?Két tényezős hitelesítés (2FA) egy olyan biztonsági módszer, amely kétféleképpen megköveteli az identitás igazolását. Általában a mindennapi életben használják. Például hitelkártyával történő fizetés nemcsak a kártyát, hanem a ... Olvass tovább (más néven 2FA vagy vagy kétlépcsős azonosítás), mivel ez a legjobb módja annak, hogy először megvédje postaládáját a behatolókkal szemben. A 2FA egy kétlépcsős biztonsági protokoll, amely elérhető a a legszembetűnőbb webszolgáltatások Most zárja le ezeket a szolgáltatásokat kétfaktoros hitelesítésselA két tényezővel történő hitelesítés az online számlák védelmének okos módja. Vessen egy pillantást néhány szolgáltatásra, amelyet biztonságosabbá lehet zárni. Olvass tovább . Miután megadta a jelszavát, a szolgáltatás egy második kódot küld, általában SMS-ben, hogy megbizonyosodjon arról, hogy valóban te vagy.

„Ez egy nagyon erős hitelesítési mechanizmus, mivel megköveteli valamit, amit tudsz (jelszót) és valami megvan (mobil eszköz) - tipikusan a rosszindulatú szándékú személynek nem lesz hozzáférése mindkettőhöz ” Mondja Murphy. „A hitelesítés elengedhetetlen a kommunikáció biztonságának megkezdéséhez. Ne feledje, ha valaki bekerül az e-mailbe, akkor az összes többi fiókját visszaállíthatja a közösségi médiában és a legtöbb más webhelyen található „jelszavának visszaállítása” linkre kattintva.

Használjon offline e-mailes ügyfeleket, különösen utazáskor

Tekintettel arra, hogy a Gmail, az Outlook vagy más webes e-mail kliensek mennyire hatékonyak, valószínűleg nincs olyan offline ügyfél, mint az Outlook Express vagy a Thunderbird. De Murphy szerint ez egy hiba. Vannak páran az offline e-mail kliens használatának előnyei Ha egy ...Néhány évvel ezelőtt a webmail volt a lelkesedés. Kíváncsi, vajon ideje-e visszatérni egy asztali e-mail klienshez? Ne keresse tovább. Megmutatjuk a helyi e-mail szolgáltatás érdemeit. Olvass tovább mint a Thunderbird, ahelyett, hogy böngészőjéből hozzáférne a Gmailhez vagy az Outlookhoz.

"Az Ön üzenetének beírásakor a billentyűzetet nem fogják elfogni (ahogyan a közelmúltban elkaptak egy szociális média óriást)" - mondja. “Ideje áttekinteni az üzeneteit és a tartalmat bármilyen érzékeny információ előtt, mielőtt azt valamilyen csatlakoztatott szolgáltatásra eljuttatnák. És időt vesz igénybe, hogy megbizonyosodjon arról, hogy csatlakozik-e egy biztonságos hálózathoz. ”

Murphy különösen azt javasolja, hogy utazás közben offline e-maileket használjon. Amikor nem használja otthoni vagy irodai Wi-Fi hálózatát, nem biztos abban, hogy biztonságos-e. „Offline ügyfeleket használok, amikor csak az egyszerű ok miatt utazom A Wi-Fi hozzáférési pontok nem biztonságosak még akkor is, ha sok réteget használ megvédeni, ”mondja Murphy.

Készítsen jelszavakat 30 karakterből vagy annál több

XKCD képregénye a jelszavak biztonsági titkát szögezi fel - mondja Murphy. Minél hosszabb ideig és összetettebbé teszi, annál nehezebb egy számítógépes algoritmus számára megtörni. Tehát két aranyszabálya van a jelszavaknak:

- A felhasználónak képesnek kell lennie arra, hogy emlékezzen rájuk 6 tipp egy törhetetlen jelszó létrehozásához, amelyre emlékszikHa a jelszavak nem egyedi és törhetetlen, akkor nyithatja meg a bejárati ajtót, és ebédelre hívhatja meg a rablókat. Olvass tovább (leírás nélkül).

- Annak elég bonyolultnak kell lenniük, hogy a számítógép nem tudja könnyen kitalálni.

A bonyolultság speciális karakterekkel, nagybetűkkel, számokkal stb. Érhető el - mondja Murphy, példát mutatva egy igazán erős jelszóról:

Ye8ufrUbruq @ n = SE

Nos, ez sérti az 1. szabályt: ezt valahogy emlékezni kell. Felejtsd el, csak leírom, vagy beillesztem egy jelszó-emlékező programba... és ez nem olyan nagy a biztonság szempontjából ”- mondja. - Mi lenne, ha van egy igazán hosszú jelszavad, de kissé emlékezetesebbé tette? Például:

TodayIsGoing2BeTheBestDayEver!

"Itt a legfontosabb, hogy emlékszem erre: hosszú jelmondat, nagyon összetett, és bizonyos szabványok szerint biztonságosabb, mint az első, csak a karakterek száma miatt."

Csatoljon fontos dokumentumokat PDF vagy 7-ZIP fájlok formájában

Az e-maileket gyakran használják fontos fájlok továbbítására, az adóbevallás adataitól az érzékeny fényképekig. Mivel az e-mailben már bebizonyítottuk a biztonsági hibákat, kétszer biztosnak kell lennie ezekben a dokumentumokban. Tehát először titkosított, zárolt formátumba tegye őket, majd küldje el e-mailben - mondja Murphy.

- Használjon olyan dokumentumformátumot, mint a PDF, amely lehetővé teszi titkosítsa a dokumentumokat 4 tipp a PDF-dokumentumok biztonságáhozHa üzleti célokra készít PDF-fájlokat, számos biztonsági kérdés merülhet fel, kezdve attól, hogy ki tekintheti meg azt, a tartalom újbóli felhasználásának módjától kezdve. Ezért elengedhetetlen megérteni ... Olvass tovább legalább egy AES-256 kulccsal, hatalmas jelszóval (30+ karakter), amelyre szükség lesz a fájl megnyitásához, majd a végső címzett további korlátozására a nyomtatástól, a szöveg kiválasztásától stb. Ez jó, mert a legtöbb ember rendelkezik PDF-nézettel.

- Használjon olyan típusú tároló formátumot, amely lehetővé teszi legalább AES-256 kulcs és hatalmas jelszó (30+ karakter) titkosítást. A 7Zip egy jó nyílt forráskódú titkosítási program 5 hatékony eszköz a titkos fájlok titkosításáhozNagyobb figyelmet kell szentelnünk, mint eddig valaha a titkosító eszközökkel és mindazokkal, amelyek célja a magánélet védelme. A megfelelő eszközökkel az adatok biztonságos megőrzése egyszerű. Olvass tovább ami biztonságosságnak bizonyult, de nem széles körű ellenőrzés alatt áll. De ismét, a másik személynek rendelkeznie kell a szoftverrel.

Miután elvégezte a lehetőségek közül egyet (vagy mindkettőt), akkor szabadon elküldheti ezt a fájlt, különféle gondok nélkül.

Ez a megközelítés továbbra is megköveteli, hogy küldje el a jelszót a másik személynek. A biztonság érdekében Murphy azt ajánlja, hogy hívják fel őket és mondják ki hangosan a jelszót; ne írja le sehova. Használja a 30 karakterből álló jelszó-trükk alapelveit, hogy emlékezetes és biztonságos legyen.

A biztonsági kockázatok különböznek a számítógépeken és a telefonokon

Miközben okostelefonjaink lassan helyettesítik a számítógépünket, a biztonsági gyakorlatok vonatkozásában nem kezelheti őket ugyanolyan típusú készülékként. A kockázatok különböznek, ezért a problémát különféleképpen kell megközelíteni. Murphy így különbözteti meg a kockázatokat:

PC-kkel kapcsolatos kockázatok: A számítógépet általában úgy állítják fel, hogy lehetővé tegye a programoknak, hogy bármit megtegyenek, kivéve néhány forró elemet (hálózati szerverként, hozzáférési rendszerként vagy más felhasználói fájlokként stb.). A PC-k fenyegetései között szerepel a ransomware Ne fizessen - Hogyan lehet legyőzni a Ransomware-t!Képzelje el, ha valaki megjelent a küszöbén, és azt mondta: "Hé, vannak olyan egerek a házban, amelyekről nem tudott. Adj nekünk 100 dollárt, és megszabadulunk tőlük. "Ez a Ransomware ... Olvass tovább - egy program, amely titkosítja az összes szükséges fájlt, és arra készteti Önt, hogy fizessen némi pénzt nekik a feloldásukhoz, de a nagy dolog a csendes cucc. Egyes szoftverek ülnek a számítógépen, feltérképezik a hálózatot lédús dolgok számára, és csendben továbbítják ezeket a fájlokat a tengerentúlon.

A telefonokkal kapcsolatos kockázatok:A telefon biztonsági kérdései Amit valóban tudnia kell az okostelefonok biztonságáról Olvass tovább általában korlátozottabb, mint a számítógép, mert a telefonokat nem úgy állítják be, hogy a programok bármit megtehessenek. Vannak azonban más problémák is. A telefonok általában tudják, hol tartózkodnak a hozzá csatlakoztatott mobiltelefon-torony mellett, a közeli Wi-Fi-vel, és ha be van kapcsolva a GPS-modulja. A letöltött alkalmazások számára túl sok engedély van, és lehet, hogy túl sok információt gyűjt rólad (például hozzáférés a névjegyzékhez és mindegyik feltöltése valahol egy szerverre).

Murphy tippje: Titkosítsa a telefonját. Androidon ezt kifejezetten meg kell tennie a telefon beállításaiban. A legújabb iPhones ilyen módon szállítja el, ha van jelszava. Íme hogyan kell csinálni Adatok titkosítása az okostelefononA Prism-Verizon botrány kapcsán állítólag az történt, hogy az Amerikai Egyesült Államok Nemzetbiztonsági Ügynöksége (NSA) adatbányászatot folytatott. Vagyis átmentek a ... Olvass tovább .

Ugyanakkor az a tényleges technológia, amely a mobiltelefont kommunikálja a cellatornyokkal, általában egy fekete doboz, amelyet a biztonsági közösség nem lát jól a belső működés szempontjából. Képes távolról vezérelni a telefont, bekapcsolni vagy bekapcsolni a kamerát?

Murphy tippje: Használjon jelszót a bejelentkezéshez. Nem elég egy egyszerű négyjegyű PIN-kód, a 6-jegyű PIN-kód jó, a jelszó a legjobb. És a mintazárak nem zárhatók ki Melyik biztonságosabb, a jelszó vagy a mintazár?Okostelefonjaink sok személyes információt tartalmaznak. Az összes szöveges üzenet, e-mail, jegyzet, alkalmazás, alkalmazás-adat, zene, kép és még sok minden más ott található. Noha ez nagyon kényelmes ... Olvass tovább .

Az ujjlenyomat-leolvasók javulnak, ám ezek nem helyettesítik a jelszavakat. Az ujjlenyomatok és más biometrikus adatok jobban helyettesítik a felhasználónevet, mint egy jelszót, mivel a jelszónak valami olyat kell lennie, amit tud. Ennek ellenére az ujjlenyomat-leolvasók a telefonok feloldásához jobb, mint semmi.

Végül, a telefon mérete miatt valószínűbb, hogy ellopják. És mivel az összes fiókja be van jelentkezve, a tolvajnak egyszerűen vissza kell állítania a jelszavakat, hogy kizárja Önt.

Murphy tippje: Kapcsolja be a távoli eszközkezelést. Az Apple felhasználók számára vannak Találd meg az iPhone-omat Az iPhone nyomon követése és megtalálása a helymeghatározó szolgáltatások segítségévelAz iPhone Location Services szolgáltatás segítségével nyomon követheti iPhone-ját, megoszthatja vagy megtalálhatja annak helyét. Megmutatjuk, hogyan. Olvass tovább és az androidok számára, használja az Eszközkezelőt Megtalálja az iPhone-ját Androidra? Ismerkedjen meg az Android készülékkezelővelFéltékeny az iPhone Find My iPhone alkalmazására? Nos, szerencséd van egy ugyanolyan fantasztikus alkalmazás az Android számára, az úgynevezett Android készülékkezelő! Vessen egy pillantást rá. Olvass tovább . Ez lehetővé teszi az érzékeny adatok törlését a készülékről, ha lopják.

Mikor kell használni a Google / Facebook bejelentkezést webhelyekhez

Számos webhely kéri, hogy jelentkezzen be szociális fiókjaival. Meg kellene csinálni? Kétszer gondolkozzon, mielőtt bejelentkezne a szociális számlákba? Olvass tovább

"Tényleg attól függ, hogy mennyi hozzáférést igényel a webhely az Ön adataihoz" - mondja Murphy. „Ha a webhely egyszerűen csak azt akarja, hogy hitelesítsen, így megjegyzéseket fűzhet hozzá, kipróbálhatja szolgáltatásaikat stb. és kérik az Ön személyazonosságát, ez valószínűleg rendben van. "

„Ha mindenféle engedélyt kérnek - feladnak a hálózatra, üzeneteket küldenek a nevében, hozzáférnek a kapcsolatokhoz? Vigyázz!"

Mely szolgáltatásokat kell használni?

Mindezek végén valószínűleg kíváncsi vagy arra, hogy a sok népszerű szolgáltatás közül melyiket használhatja, és továbbra is biztonságban van-e. Biztonságos a Gmail? Az adatokat a Dropbox-on kell tárolnia? Mi a helyzet a biztonság-központú szolgáltatásokkal?

Murphy nem ajánlja a jelenlegi felhőalkalmazásokat. A legnépszerűbb, kényelmesebb és egyszerűbbek hiányzik a valódi adatvédelem és biztonság, mondja a többi amelyek valódi adatvédelmet és biztonságot nyújtanak, bonyolult felhasználás, és túl sok a fentiekből súrlódás.

Mi tehát Murphy ajánlása?

E-mailben: „Az e-mail egyfajta elveszett ok. Még ha a legbiztonságosabb szolgáltatója is van, a címzettek mindig a gyenge láncszem. ”

Felhő-tároláshoz: "A legjobb a kezelt kiszolgáló, amely fájlrendszer szinten lezárható, és gondoskodhat arról, hogy minden fájl titkosítva legyen egy egyedi kulcsmal."

Irodai lakosztályok: “Még mindig megvásárolhat offline irodai eszközöket, vagy használhat nyílt forráskódú opciókat. A valós idejű együttműködés találatot igényel, de néhány biztonságos / nyílt forráskódú megoldás már megérkezik ehhez a funkcióhoz. ”

Fotókhoz: „Ezzel öreg iskolába járok, csatlakozok egy házam eszközéhez, képeket átvittek az eszközeimről egy hosszú távú tároló meghajtóra (nem villan, az adatok nem éli túl sok évet anélkül, hogy csatlakoztatva lenne), és automatizált programmal titkosítja és feltölti ezeket az információkat az I. szerverre ellenőrzés. Nem kényelmes, de biztonságos, nem csak a kíváncsiságú szemektől, hanem azoktól a szolgáltatásaktól is, amelyek évente néhány hónapon belül felmegynek. "

Kérdezd Shaun-t!

Kétségei vannak az adatbiztonsággal kapcsolatban? Talán kérdése van azzal kapcsolatban, hogyan Sndr segíthet ezeknek a kérdéseknek a megoldásában? Tűzje fel kérdéseit a megjegyzésekben, felkérjük Shaunot, hogy mérlegelje!

Mihkar Patkar a technológiáról és a termelékenységről ír, amikor nem sokat figyel az újrajátszásokra.