Hirdetés

Mindenkinek, akinek Android-eszköze van, tudnia kell, hogy a személyes adatait nem kezeljük privátként. Például egy alkalmazás vásárlása lehet személyes elérhetőségeinek megadása, beleértve a nevét, fizikai címét és e-mail címét, a fejlesztőknek. Egy másik nagy kudarc akkor következett be, amikor a Path Inc. elkezdte emelni az elérhetőségeket felhasználói telefonjáról. Az adatvédelmi jogsértésekre válaszul egyes jogalkotók jogi lépések terveit jelentették be: Kalifornia főügyésze, Kamala Harris, nemrég jelentették be megállapodás a nagy technológiai cégekkel a felhasználói adatvédelmi szabványok javításáról, különösen a készülékeknél.

Mindenkinek, akinek Android-eszköze van, tudnia kell, hogy a személyes adatait nem kezeljük privátként. Például egy alkalmazás vásárlása lehet személyes elérhetőségeinek megadása, beleértve a nevét, fizikai címét és e-mail címét, a fejlesztőknek. Egy másik nagy kudarc akkor következett be, amikor a Path Inc. elkezdte emelni az elérhetőségeket felhasználói telefonjáról. Az adatvédelmi jogsértésekre válaszul egyes jogalkotók jogi lépések terveit jelentették be: Kalifornia főügyésze, Kamala Harris, nemrég jelentették be megállapodás a nagy technológiai cégekkel a felhasználói adatvédelmi szabványok javításáról, különösen a készülékeknél.

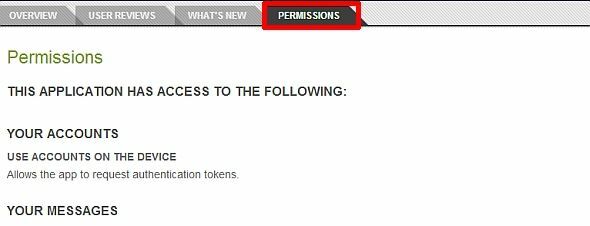

Jelenleg azonban kevés felhasználó tud a potenciális biztonsági és adatvédelmi aggályokról. Kevesen tudják, mi a különbség az Android és az iOS biztonsági intézkedései között. Például az Android operációs rendszer biztonsága egyben különbözik az iPhone operációs rendszerétől Jelentősebb Figyelem: Az Apple nagyon szigorú minőség-ellenőrzési irányelveket alkalmaz az alkalmazásokra, míg az Android a szoftverek szélesebb körét engedélyezi. Android alkalmazások kérése "

engedély” a felhasználóktól, hogy hozzáférjenek érzékeny adataihoz. Sajnos a Google nem magyarázza el teljes mértékben azokat a lehetséges biztonsági kockázatokat, amelyeket egyes engedélyek jelentenek a felhasználóknak. Amit nem tudunk tud árt nekünk, különösen akkor, ha az internet sötét alországi régióiból telepítünk alkalmazásokat.Ez a cikk elmagyarázza, hogyan hét lehetséges halálos Az alkalmazásengedélyek árthatnak Önnek, és hogyan lehet a legjobban elkerülni az ilyen vészes telepítéseket.

Mi az engedély?

Chris Hoffman részletesen elmagyarázta, milyen alkalmazásengedélyek vannak Hogyan működnek az Android-alkalmazások engedélyei, és miért érdemes foglalkozni veleAz Android arra kényszeríti az alkalmazásokat, hogy deklarálják a szükséges engedélyeket, amikor telepítik őket. Megvédheti magánéletét, biztonságát és mobiltelefonszámláját, ha az alkalmazások telepítésekor odafigyel az engedélyekre – bár sok felhasználó... Olvass tovább vannak – az engedélyek lehetővé teszik az alkalmazások számára, hogy hozzáférjenek a telefon hardverfunkcióihoz, például a kamerához, vagy a felhasználó személyes adataihoz. Ennek a rendszernek a sokfélesége csodálatos szoftverek széles választékát teszi lehetővé. Ahhoz, hogy az olyan alkalmazások megfelelően működjenek, mint a Google Asszisztens, óriási mennyiségű adathoz kell hozzáférniük, valamint a telefon GPS- és adatösszetevőihez. A legtöbb alkalmazás rossz szándék nélkül kéri ezeket az adatokat. Azonban egyre több rosszindulatú alkalmazás használhatja ezeket az engedélyeket halálos összhangban egymással.

Az Android-engedélyekre vonatkozó utolsó előtti forrásért tekintse meg az AndroidForums.com felhasználó Alostpacket oldalát átfogó útmutató. Egy másik hasznos forrás Matthew Pettitt elemzése a húsz legnépszerűbb Android-alkalmazásról és a kért engedélyekről. Mindkét munka nagyban hozzájárult ehhez a cikkhez.

Az engedélyek

#1 Fiókok hitelesítése: Ez lehetővé teszi az alkalmazások számára, hogy „hitelesítsenek” érzékeny információkat, például jelszavakat. Ami rendkívül veszélyessé teszi, az az, hogy egy ilyen képességgel rendelkező szélhámos alkalmazás trükközéssel adathalászatot folytathat a felhasználó jelszavával. Az ilyen jellegű alkalmazások túlnyomó többsége törvényesen nagy fejlesztőktől származik, mint például a Facebook, a Twitter és a Google. A lehetséges károk miatt azonban nézze meg nagyon óvatosan azoknál az alkalmazásoknál, amelyekre engedélyt ad.

#2 Érzékeny naplóadatok olvasása: Ez az engedély lehetővé teszi egy alkalmazás számára, hogy hozzáférjen a kézibeszélő naplófájljaihoz. Például a CarrierIQ botrány Mi az a Carrier IQ, és honnan tudhatom, hogy megvan-e?A Carrier IQ néhány héttel ezelőtt megjelent az életünkben Trevor Eckhart biztonsági kutató videójával, aki rejtett alkalmazásokat talált a HTC készülékén. Azóta megszaporodtak a találgatások és a pánik... Olvass tovább , a legtöbb telefonban használt alkalmazás titokban visszaküldte a telefon naplófájljait a fejlesztőjének. Kiderült azonban, hogy az alkalmazás naplókat küldött vissza, amelyek billentyűleütéseket is tartalmaztak – vagyis az Ön jelszavai és bejelentkezési adatai szerepeltek ebben a fájlban. Míg a CarrierIQ cég fenntartotta, hogy ezeket a naplókat nem használták rosszindulatúan (amit a szavukra kell fogadnunk), fogalmunk sincs, milyen biztonságosan tárolták ezeket az adatokat. Lényegében a naplófájlok rendkívül érzékeny információkat tartalmazhatnak.

# 3 Névjegyek olvasása: Névjegyek olvasása lehetővé teszi egy alkalmazás számára, hogy elolvassa az összes névjegyét. A rosszindulatú szoftverekhez hasonló alkalmazások gyakran közvetett módon próbálják kihasználni az óvatlan felhasználókat. Például miután megadtam ezt az engedélyt egy csaló alkalmazásnak, egy e-mailt kaptam csatolt fájlokkal egy barátomtól, akivel gyakran levelezek. A csatolt fájlok valamilyen rosszindulatú program voltak. Az e-mailt meghamisították!

#4 Írjon biztonságos beállításokat: Lehetővé teszi egy alkalmazás számára a rendszerbeállítások olvasását és írását. Még soha nem láttam, hogy egy alkalmazás ezt az engedélyt kérte volna, és egészen biztos vagyok benne, hogy a Google szigorúan szabályozza az alkalmazásokat ezzel a funkcióval. Azonban minden bizonnyal léteznek ilyen képességgel rendelkező szélhámos szoftverek. A rootolt telefonnal rendelkezőknek kerülniük kell azokat az alkalmazásokat, amelyek ezt az engedélyt kérik, mintha fertőző betegségben szenvednének. Lehetséges, hogy van elektronikus analógjuk.

#5 Kimenő hívások feldolgozása: A kimenő hívások részleteinek, például telefonszámok és egyéb elérhetőségek figyelésének képessége hozzátartozik kizárólagosan VOIP alkalmazásokhoz. Programok, amelyek ilyen kéréseket tesznek, nem foglalkoznak kifejezetten kimenő vagy bejövő hívások esetén „túlengedett”.

#6 SMS küldése: Legyen óvatos, amikor hozzáférést biztosít az alkalmazásoknak SMS- vagy MMS-küldéshez. Számos olyan cég létezik, amelyik az egyes SMS-ek díját felszámíthatja – természetesen az ilyen szolgáltatások használatáért Ön megkapja a számlát. Hacsak az alkalmazás kifejezetten nem kér hozzáférést az SMS-hez, ez az engedély nem engedélyezhető.

#7 Olvassa el a közösségi adatfolyamot: A közösségi média közelmúltbeli fellendülése és a nyilvánvaló adatvédelmi aggályok óta a Google beépített egy olyan engedélyt, amely lehetővé teszi az alkalmazások számára, hogy beolvassák az Ön közösségi hírfolyamaiból gyűjtött információkat. Tekintettel a közösségi hálózatokon keresztül előállított hatalmas mennyiségű személyes információra, előfordulhat, hogy rossz alkalmazás képes kihasználni ezt. Például előfordulhat, hogy az átlagfelhasználók sok biztonsági kérdése kikerül a közösségi média hírfolyamából.

Hogyan lépjünk kapcsolatba az engedélyekkel

Néhány egyszerű irányelv a lehetséges problémák elkerülésére:

- Győződjön meg arról, hogy megbízható forrásból telepít alkalmazásokat. Még a Play Áruházban található alkalmazások is rendelkezhetnek rosszindulatú programszerű tulajdonságokkal. Különösen, olvasd el a véleményeket és nézze meg a fejlesztőt a Google-on, hogy megbizonyosodjon arról, hogy jó hírneve van.

- Elkerül telepítése túlzott engedélyeket kérő alkalmazások. Például, ha egy játék, amelyben boldogtalan tollas lényekre lövöldöznek a téglafalakon, megpróbál hozzáférni a névjegyzékedhez, meg kell kérdőjelezni a motivációjukat. Az alkalmazások engedélyeinek ellenőrzéséhez előtt telepítve vannak, lépjen az alkalmazás Play Áruház oldalára. Az Engedélyek lap közvetlenül az alkalmazás szalaghirdetése alatt látható. Tartsd észben, hogy a telefon mozgásérzékelői biztonsági kockázatot jelenthetnek, is. Ezért is fontos a hardverengedélyek szoros figyelemmel kísérése.

- Távolítsa el azokat az alkalmazásokat, amelyeknek nincs ésszerű kifogásuk bizonyos engedélyek kérésére – más néven túlkiváltságos alkalmazásokat. A hibás alkalmazásokat olyan szoftverek segítségével azonosíthatja, mint a Permissions Explorer, amely engedélyek alapján szűrve meg tudja tekinteni az eszközön lévő alkalmazásokat. Egy alternatíva az töltse fel alkalmazásait a Stowaway-re, amely elemzést végez arra vonatkozóan, hogy az alkalmazás túl sok szabadságot kér-e az Ön adataival kapcsolatban. A Stowaway azonban problémát jelenthet azoknak a felhasználóknak, akik nem ismerik az APK fájlok, az Android futtatható fájl kezelését. Matt Smith remek írást készített egy alternatív szoftverről, a No Permissions néven, amely bemutatja, hogyan néz ki egy túlzottan privilegizált alkalmazás. Egy másik lehetőség az aSpotCat. Ha root hozzáféréssel rendelkezik, ott van az Engedélyek megtagadva alkalmazás.

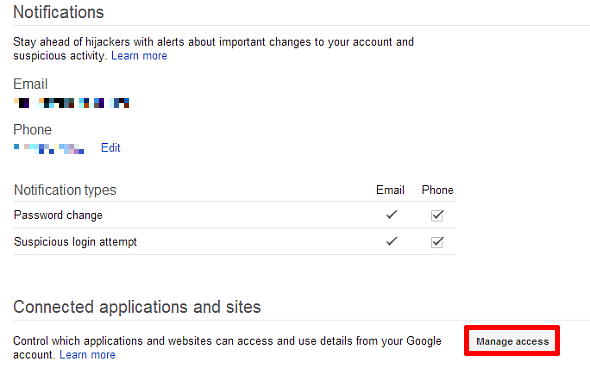

- Látogatás a Google fiókoldala hogy megtudja, mely alkalmazásokhoz adott hozzáférést a fiókhoz. Távolítsa el azokat, amelyeket nem ismer fel – azonban ezen a területen mérlegelnie kell, mivel ez bizonyos alkalmazások működésének leállását okozhatja. Ehhez egyszerűen görgessen le a fiókok oldalának aljára, és kattintson a gombra Hozzáférés kezelése. Ezt követően bármely alkalmazáshoz, bármely platformról visszavonhatja a hozzáférést.

Következtetés

Amikor rosszindulatú programok célpontjai lettem, a hackerek tudták az e-mail címemet, a barátaim e-mail-címét, és azt, hogy milyen gyakorisággal fordultam hozzájuk. Ez nagymértékben megnövelte annak esélyét, hogy sikeresen ellopják a fiókom jelszavát, vagy valami szörnyű vírust telepítsenek a készülékemre. A tudatlanságom nagy kárt okozhatott volna.

Több felhasználói adatvédelem és biztonság nyomán katasztrófák nekünk kellene összes pontosan koncentrálj milyen feltételeket fogadunk el és mit csinálhatnak a telefonjaink a személyes adatainkkal Mi az a Stalkerware, és hogyan befolyásolja az Android telefonokat?A nyomkövető malware úgynevezett stalkerware titokban telepíthető a telefonjára. Íme, mit kell keresnie és kerülnie kell. Olvass tovább . Tekintettel a túlzottan privilegizált alkalmazásokból gyűjtött információk felhasználásával a hackerek által végrehajtott összehangolt támadások lehetőségére, a fokozott felhasználói éberség iránti igény soha nem volt ekkora. És ahogy az idők során mindig, a tudás jelenti a legjobb védelmet a kizsákmányolás ellen.

A kép forrásai: Pergament a MorgueFile.com-on keresztül; Robot a MorgueFile.com-on keresztül; Álljon meg a MorgueFile.com-on keresztül

Kannon műszaki újságíró (BA), nemzetközi ügyekben (MA) végzett háttérrel, és a hangsúlyt a gazdasági fejlődésre és a nemzetközi kereskedelemre helyezi. Szenvedélye a Kínából származó kütyük, az információs technológiák (például az RSS), valamint a termelékenységgel kapcsolatos tippek és trükkök.