Hirdetés

Val vel Hollywood csillapította a hackelést Hogyan glamourálja Hollywood a hackelést - és miért van ez mélyen rossz [vélemény]Mi lenne, ha betörhetne az iskolájának számítógépes rendszerébe, és „csengetheti” a látogatottsági rekordot? Ezt az 1986. évi Ferris Bueller napja című filmjében hajtották végre, amelyben szintén Matthew Broderick szerepelt. Mi lenne, ha fel tudna csapkodni ... Olvass tovább , könnyű úgy gondolni a hacker csoportokra, mint valamiféle romantikus hátsó terem forradalmárra. De kik ők valójában, mire állnak, és milyen támadásokat végeztek a múltban?

Néhány héten látjuk a történeteket szörnyű hacker A világ legismertebb és legjobb hackereinek tízike (és izgalmas történeteik)Fehér kalap hackerek versus fekete kalap hackerek. Itt vannak a történelem legjobb és leghíresebb hackerei, és mit csinálnak ma. Olvass tovább vagy hackerek csoportja pusztítást okoz a műszaki know-how-jával. A bankok milliókat raboltak el valamilyen rejtélyes rosszindulatú programnak köszönhetően, vagy feltörve

a dokumentumok kiszivárgtak egy multinacionális vállalattól. Ez anélkül, hogy megemlítenénk a rövid idejű webhelyek millióit és az ártatlanokat (és baljóslóbb) A Twitter-fiókok offline állapotba kerülnek. A példák folytatódnak. De ha megvizsgáljuk, a jelentős támadások nagy részét gyakran néhány kiemelkedő hacker csoportnak tulajdoníthatjuk.Vessen egy pillantást néhány ilyen csoportra, és mi motiválja őket.

Névtelen: Decentralizált, mégis United

Messze a leghírhedtebb és leginkább nyilvánosságra hozott hackerek csoportja Anonim. Ez egy közel anarchista „hactivisták” földalatti, nemzetközi hálózata, amelyből kiindulva született 4chan, az ellentmondásos képalapú hirdetőtábla. A közönség 2008 óta ismeri a közönséget, amikor kiadott egy (fent) YouTube-videót, amely meghatározza a jövõ hangját. Ebben a videóban először mondták ki a csoport leendő tagline-jét.

A tudás ingyenes. Névtelenek vagyunk. Légió vagyunk. Nem bocsátunk meg. Nem felejtsük el. Elvárják tőlünk.

Az ő az első interjú az FBI informátorává válása óta, volt névtelen tag Hector Monsegur magyarázza „A névtelen ötlet. Egy ötlet, ahol mindannyian névtelenné válhatunk ...Mindannyian együtt dolgozhatnánk tömegként - egyesülve - fel tudnánk emelkedni és küzdeni az elnyomás ellen. ”

Azóta a titokzatos csoport számos támadást indított a kormányhivatalok weboldalai ellen, politikusok, multinacionális, az Szcientológia Egyházés több száz ISIS Twitter-fiók (hogy csak egy párat említsek). Fontos azonban megjegyezni, hogy mivel az Anonmyous teljesen decentralizált, ezeknek a kampányoknak a neve nem rendelkezik „vezetés” -tel. A legtöbb támadás teljesen eltérő személyekből áll, akik akár saját céljaik érdekében is dolgozhatnak.

A csoport egyik legszélesebb körű kampánya a támadás indult a PayPal, a VISA és a Mastercard ellen (Avenge Assange művelet) válaszul a Wikileaks nyakában lógott pórázra.

Valójában Wikileaks volt - és még mindig van — az adományoktól függ, hogy felszíni maradjon. Az Egyesült Államok kormánya mobilizálta az adományok szinte lehetetlenné tételét célzó terveket, ezzel megfosztva a weboldal működési képességét. A névtelennek nem tetszett ez a lépés, ezért ellensúlyozta a (nagyon) hatékony felhasználásával Alacsony pályájú ionágyú (LOIC) eszköz. Ez az eszköz nagyjából bárki számára lehetővé tette a segítségnyújtást a szolgáltatás megtagadásának (DDOS) támadásain ezen nagyszerű webhelyek ellen, ideiglenesen térdre téve őket, és millió dollárt veszítenek a vállalatok a folyamat.

A támadás vitatható „sikere” után az Anonymous sokkal politikai szférában kezdte meg működését, megtámadta a mexikói kábítószer-kartelleket (ami kudarcot vallott), weboldalak gyermekpornográfiával kapcsolatos és Izraeli kormányzati weboldalak (válaszul Palesztina elleni támadásokra).

Az, hogy az Anonim elindítja ezeket a támadásokat, szinte hagyomány lett a csoport számára: a DDOS támadás. Itt egy webhely szerverét olyan sok adat (csomag) elárasztja, hogy nem tudja kezelni a nyomást. Általában a webhely offline állapotban van, amíg egyes technikusok jönnek a probléma megoldásához, vagy amíg az Anonim nem szünteti meg a bombázást. Az ő fantasztikus New Yorker Darab az Anonymous-ról David Kushner idézi a korábbi Anont Christopher Doyon katonai megközelítése a csoport DDOS támadásainak:

PLF: FIGYELEM: Mindenki, aki támogatja a PLF-et, vagy barátunknak tart minket, vagy aki törõdik a gonosz legyõzésével és az ártatlanok védelmével: A Béke Tábor mûvelet ÉLŐ és akció folyamatban van. CÉL: www.co.santa-cruz.ca.us. Egyes tűz. Ismételje meg: TŰZ!

Az Anonim taktikája azonban túllép ezen "hagyományos" DDOS támadásokon. 2011-ben az Anonim figyelme Tunézia felé fordult (Tunéziai művelet). A rendelkezésükre álló kapcsolatok és készségek felhasználásával a csoport biztosította a forradalom kialakulását a az utcák széles körű médialeírást kaptak, feltörték a kormányzati weboldalakat és „gondozási csomagokat” osztottak szét az embereknek tüntetők. Ezeket az ápolási csomagokat azóta a világ különböző rendezvényein terjesztették, és olyan szkripteket kínálnak, amelyek felhasználhatók a kormányok elfogásának megakadályozására, többek között a forradalmárok számára.

Összességében célok Az Anonimok közül ezeket egyértelműen körvonalazták a nyilatkozat az Avenge Assange műve közzététele. A csoport megvitathatja, hogy a csoport ezeket a célokat helyesen vagy rosszul valósítja meg, de határozottan egy lépésre van a „csinálom a LULZ-nak„Megközelítés, amelyet sokan más polgári engedetlenség cselekedeteihez társítanak.

Noha nincs sok kapcsolatban a WikiLeaks-szel, ugyanazon okok miatt harcolunk. Átláthatóságot akarunk, és ellenezzük a cenzúrát ...Ez az oka annak, hogy erőforrásainkkal felhívjuk a figyelmünket, megtámadjuk azokat és támogatjuk azokat, akik segítenek világunkat a szabadsághoz és a demokráciához vezetni.

Szíriai Elektronikus Hadsereg (SEA): Bashar al-Assad támogatása

Ugyanakkor nem minden hackerek harcolnak a baloldali, liberális eszmék mellett. 2012-ben az Anonim és a szíriai elektronikus hadsereg megkezdte a támadások és fenyegetések cseréjét, amelyek névtelen „kiberháború kihirdetése"A SEA - n (lásd a fenti videó, és a A SEA válasza itt)

A rendkívül aktív SEA 2011 óta nem támogatja a Bashar al-Assad elnök szíriai rezsimje. Logikusan tehát a SEA-t gyakran látják megtámadni a szír elleni üzeneteket közlő nyugati sajtóközleményeket. Az egyetemi hallgatók (állítólag kapcsolatban álltak a Libanoni székhelyű iszlamista militáns csoport, a Hezbollah) e támadások mögött az internetes biztonsági cégek némi tiszteletet szereztek, miután több száz webhelyet feltörtek. A kiemelkedő célok között szerepel a New York Times, CBCés A Washington Post, ami sokat okoz mély aggodalmát fejezi ki a politikai indítékok miatt a csoport mögött.

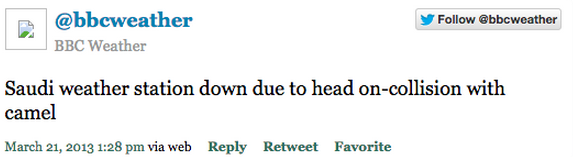

Malware, DDOS támadások, rágalmazás, spam és adathalász használatával a hazafias csapat bőséges volt mind a támadások, mind a csínyek terén. A spektrum világosabb oldalán, amikor a csoport feltörte a BBC Weather Twitter-fiókját, nem sok károkat okoztak:

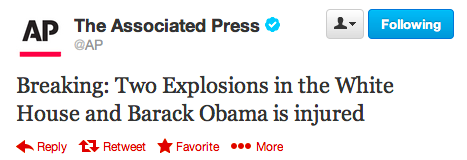

A sötétebb oldalról a csoport közismert, hogy lándzsás-adathalász támadásokkal jár, hogy bejelentkezési hitelesítő adatokat nyújtson be a Gmail-fiókokba, a közösségi média profiljaiba és egyebekbe. Tovább 2013. április 23. tmegközelítése egy Twitter-csaláshoz vezetett az Associated Press hírügynökség fiókjában. Tévesen állították, hogy robbanás történt a Fehér Házban, és Obama elnök megsérült a robbanás során. Az első gondolatban ártalmatlan tréfa, de a valóságban ez a 136 milliárd dolláros csepp a S&P 500 index körülbelül 2 perc alatt.

A nyúllyuk még mélyebb behatolása érdekében a SKV-t összekapcsolták a szíriai lázadók női támogatói posztálással is lopni háborús terveket hogy felhasználhassák az ország folyamatban lévő konfliktusában, amely számos lázadó halálához vezet.

Chaos Computer Club (CCC): Biztonsági hibák feltárása

Fontos megérteni, hogy nem minden hacker-csoport ragaszkodik ahhoz, hogy szinte kizárólag illegális intézkedéseket alkalmazzon az álláspontjuk átjuttatása érdekében. Példa erre a Chaos Computer Club. Ami az európai hackerek csoportját illeti, nem jönnek nagyobbra, mint a CCC. amelynek jelenleg jóval több mint 3000 tagja van. A berlini 1980-as évek elején történő megalakulása óta a csoport mindenütt nyomja a liberális etika személyes márkáját, ahol csak lehetséges.

Ez a híresen akkor kezdődött, amikor a CCC 134 000 Deutsch Market lopott egy hamburgi bankból, kihasználva annak online lehetőségeit. Bildschirmtext oldal, csak a pénz visszatérítésére másnap, hogy rámutasson a rendszerek biztonsági hibáira.

Mint már említettük, a csoport támadásainak többsége - más hackerekkel ellentétben - elsősorban (de nem mindig) volt jogi. Az OWNI-vel készített interjújában Andy Müller-Maguhn, a CCC korai tagja magyarázza hogy “sok jogi szakértőre volt szükségünk, hogy tanácsot adjon nekünk arról, hogy mit tudunk vagy nem tudunk feltörni, és segítsen különbséget tenni a legális tevékenységek és a törvényesség szürke területei között. A hackelésnek ez a kedvezőbb megközelítése szerint Müller-Maguhn, vezet a CCC válásához „Elfogadott és elismert szervezet, mert az 1980-as évek óta dolgozik a nyilvánosság technológiai oktatásában”.

Gyakorlatilag minden, amellyel a CCC részt vesz, mély vágyból fakad, hogy felhívja a figyelmet a visszaélésekre – és biztonsági hiányosságok – a technológia, amelyre mind mi, mind kormányaink támaszkodnak. Ehhez gyakran nagyszámú médialefedettség társul, biztosítva, hogy a feltáratlan tudás a lehető legszélesebb közönséget érje el.

A Snowden kinyilatkoztatások következményeként a csoport lelkesedése rohamosan növekedett, különösen akkor, amikor a vita a tömeges megfigyelésre fordult, ahol az új fókuszuk középpontjában áll.

Ennek következményeinek kell lennie. Felül kell vizsgálni a hírszerző szolgálatok munkáját - ahogyan meglévő jogukat is. Szükség esetén céljaikat és módszereit újra meg kell határozni. …Gondolkodnunk kell ezen [megosztott] adatok feldolgozásának módjáról, és hol engedhetjük meg, hogy újra felkerüljenek. És ez nem csak a 2015-ös kihívás, hanem a következő 10 évben is.

CCC tag Falk Garbsch (via DC)

A kizsákmányolás néhány példájaként a CCC korai szakaszában számíthat arra, hogy a csoport tiltakozik a francia nukleáris kísérletek ellenpénzt lopni élőben a tévében használva hiányosságok a Microsoft ActiveX-ben technológia (1996) és megtöri a COMP128 titkosítási algoritmust egy GSM-ügyfélkártya, amely zökkenőmentesen lehetővé teszi a kártya klónozását (1998).

A közelmúltban, 2008-ban a CCC kiemelte a szövetségi trójai ló jelentős hibái amit a német kormány akkoriban használt. Állítólag ez a technológia ellentétes az Alkotmánybíróság határozatával, és annak néhány hibáját a csoport sajtóközlemény a témáról:

A rosszindulatú program nem csak szétválaszthatja az intim adatokat, hanem távirányítóval vagy hátsóajtó funkcióval is szolgálhat önkényes más programok feltöltésére és végrehajtására. A jelentős tervezési és megvalósítási hibák az összes funkciót az interneten bárki számára elérhetővé teszik.

A CCC kampányai azonban nem voltak ilyenek. Az egyik korai projektjük részt vett illegálisan beszerzett forráskód értékesítése az amerikai vállalati és kormányzati rendszerekből, közvetlenül a szovjet KGB-hez, számos más, kevésbé vitatott projekttel együtt.

Néhány esetben az „Arcade” volt a a világ legnagyobb fény showja a Chaos Computer Club szervezésében. A kollektív is a heti rádióműsor (Német), egy éves workshop-alapú húsvéti rendezvényt rendez Easterhegg, és felteszi Európa legnagyobb hacker-összejövetelét, a Káosz Kommunikációs Kongresszus.

Tarh Andishan: Irán válasza a Stuxnet-re

Mindeddig a fentebb említett támadások ritkán, ha egyáltalán nem veszélyeztettek globális polgárok millióit. Az elmúlt néhány évben azonban ez a tendencia felfordult Tarh Andishan megjelenésével és könyörtelen irányításukkal a rendkívül fontos rendszerek és technológiák felett.

Becslések szerint 20 tagja van, akiknek többsége állítólag Teheránban, Iránban található (a többi taggal együtt) Tarh Andishan megmutatja, mi lehet egy igazán kifinomult hackerek csoportja képes.

Dühöngött egy súlyosan sérült számítógépes hálózat miatt Stuxnet féreg támadás (állítólag a az Egyesült Államok és Izrael), az iráni kormány drasztikusan fokozta a számítógépes hadviselés erőfeszítéseit, és Tahr Andishan— jelentése:innovátorokPerzsa nyelven — született.

Automatizált féregszerű szaporító rendszerek, hátsó ajtók, SQL befecskendezés és más magas kaliberű taktikák mellett a csoport számos a prominens ügynökségek, a kormány és a katonai rendszerek, valamint a magánvállalatok elleni támadások az egész világon, az úgynevezett „Operation Cleaver” néven.

A Cylance biztonsági cég szerint, A Cleaver Operation 16 országot célozta meg, és azt sugallja, hogy „a új globális számítógépes hatalom jelent meg; amely már veszélyeztette a világ legkritikusabb infrastruktúráját ”, ideértve az Egyesült Államok Haditengerészetének szervereit, számos vezető globális vállalat, kórház és egyetem mögött álló rendszereket.

Tavaly a Cylance alapítója Stuart McClure közölte interjú a TechTimes-szel hogy „Nem keresnek hitelkártyákat vagy mikrochip-terveket, hanem tucatnyi hálózaton meghosszabbítják tartósságukat, amelyek botrányos módon milliárd ember életét érintik…Az irániok több mint két évvel ezelőtt telepítették a Shamoon malware szoftvert Szaúd Aramcon - ez volt a legpusztítóbb támadás a vállalati hálózat ellen, amely digitálisan megsemmisíti az Aramco számítógépének háromnegyedét. "

A hackerek csoportjának elérhetőségének hazai példájaként ez a kollektív csoport szintén állítólag megszerezte a szert teljes hozzáférés a légitársasági kapukhoz és a biztonsági rendszerekhez, amely végső irányítást ad a csoportnak az utasok / kapuk hitelesítő adatai felett. Ezek a példák csak néhány a sok közül, amelyekre a Cylance Tarh Andishanról szóló jelentésében (PDF) hivatkoznak. A jelentés azt állítja, hogy megállapításainak többségét „a világ fizikai biztonságát fenyegető súlyos kockázat” miatt hagyták el. hogy a csoport állítólag most jelent.

Tarh Andishan vállalkozásainak összetettsége és szörnyű lehetőségei erősen sugallják, hogy ez egy államilag támogatott hacker kollektív, amelynek (eddig még nem volt világos célja vagy ambíciója), de félelmetes képessége a legbiztonságosabb rendszerek veszélyeztetése.

Ez csak a jéghegy csúcsa

Ez a négy példa csak a jéghegy csúcsa, amikor a hackerek csoportjairól van szó. Tól től Lizard Squad nak nek APT28, a nettó csoport olyan csoportokkal rendelkezik, akik kompromisszumokat keresnek a rendszerek érdekében, akár politikai haszon, akár egyszerűen a lulz érdekében. Csak viszonylag kevés az, aki felelős a médiában tapasztalhatóbb nyilvánosságra hozott támadások jó darabjáért. Akár egyetértünk a megközelítéssel, akár nem Mi a különbség a jó hackerek és a rossz hackerek között? [Vélemény]Időről időre hallunk valamit a hírekben arról, hogy a hackerek lebontják a webhelyeket, kihasználják a sokféle program, vagy azzal fenyegetőzve, hogy nagy biztonságú térségekbe kerülnek, ahol vannak nem kellene tartoznia. De ha... Olvass tovább , képességeik néha sokkolóak, és szinte mindig lenyűgözőek. A „hacker kultúra” azonban nem olyasmi, amely elmúlik, és csak arra számíthatunk, hogy még többet látunk a jövőbeli ilyen tevékenységek számára, és az idő múlásával egyre kifinomultabbá válik tovább.

Csak annyit tehetünk, hogy reméljük, hogy a negatív eredményeket valamilyen módon minimalizáljuk.

Mit gondolsz az ilyen online tevékenységről? Ez a modern technológia elkerülhetetlen aspektusa, vagy mi? van ragaszkodni?

Kép jóváírás: Névtelen Goya operáció által Gaelx Flickr-en keresztül

Rob Nightingale filozófiai diplomát szerzett az Egyesült Királyság York-i Egyetemen. Több mint öt évig dolgozott szociális médiamenedzserként és tanácsadóként, és több országban tartott műhelyeket. Az elmúlt két évben Rob szintén technológiai író volt, és a MakeUseOf Social Media Manager, valamint a Hírlevél szerkesztője. Általában utazik a…