Hirdetés

A kód aláírása egy szoftver kriptográfiai aláírása, annak érdekében, hogy az operációs rendszer és annak felhasználói ellenőrizhessék a biztonságot. A kód aláírása általában véve jól működik. Az idő nagy részében csak a megfelelő szoftver használja a megfelelő kriptográfiai aláírást.

A felhasználók biztonságosan letölthetnek és telepíthetnek, a fejlesztők pedig védik termékük hírnevét. A hackerek és a rosszindulatú programok forgalmazói azonban pontosan ezt a rendszert használják, hogy segítsék a rosszindulatú kódok elcsúszását a víruskereső csomagok és más biztonsági programok előtt.

Hogyan működik a kód aláírt rosszindulatú programok és a ransomware?

Mi a kód aláírt rosszindulatú program?

Ha a szoftvert kód aláírják, ez azt jelenti, hogy a szoftver hivatalos titkosítási aláírással rendelkezik. A hitelesítésszolgáltató (CA) tanúsítvánnyal bocsátja ki a szoftvert, amely igazolja, hogy a szoftver jogszerű és biztonságos a használata.

Még ennél is jobb, ha az operációs rendszer gondoskodik a tanúsítványokról, a kód ellenőrzéséről és ellenőrzéséről, így nem kell aggódnia. Például a Windows az úgynevezett

egy tanúsítványlánc. A tanúsítványlánc az összes tanúsítványból áll, amelyek szükségesek annak biztosításához, hogy a szoftver minden lépésben legitim legyen.„A tanúsítványlánc az összes tanúsítványból áll, amelyek a végbizonyítvány által azonosított alany igazolásához szükségesek. A gyakorlatban ez magában foglalja a végbizonyítványt, a köztes CA-k tanúsítványait és egy gyökér CA-tanúsítványt, amelyet a lánc valamennyi fele megbízhat. A lánc minden közbenső hitelesítésszolgáltatója rendelkezik a hitelesítésszolgáltató által kiadott tanúsítvánnyal, amely egy szint felett van a bizalmi hierarchiában. A gyökér CA igazolást ad ki magának. ”

Amikor a rendszer működik, megbízhat a szoftverben. A CA és a kód aláíró rendszer óriási bizalmat igényel. Bővítve, a rosszindulatú program rosszindulatú, megbízhatatlan, és nem férhet hozzá tanúsító hatósághoz vagy kód aláírással. Szerencsére a gyakorlatban így működik a rendszer.

Amíg a rosszindulatú programok fejlesztői és a hackerek természetesen meg nem találják a módját.

A hackerek lopják a tanúsító hatóságok tanúsítványait

Az antivírus tudja, hogy a rosszindulatú programok rosszindulatúak, mivel negatív hatással vannak a rendszerre. Figyelmeztetéseket vált ki, a felhasználók jelentést jelentenek a problémákról, és az antivírus rosszindulatú program aláírást hozhat létre más számítógépek védelme érdekében, ugyanazon víruskereső eszköz használatával.

Ha azonban a rosszindulatú programok fejlesztői aláírhatják rosszindulatú kódjukat hivatalos kriptográfiai aláírással, akkor semmi nem történik meg. Ehelyett a kóddal aláírt rosszindulatú program bejárja a bejárati ajtót, miközben az antivírus és az operációs rendszer kihúzza a vörös szőnyeget.

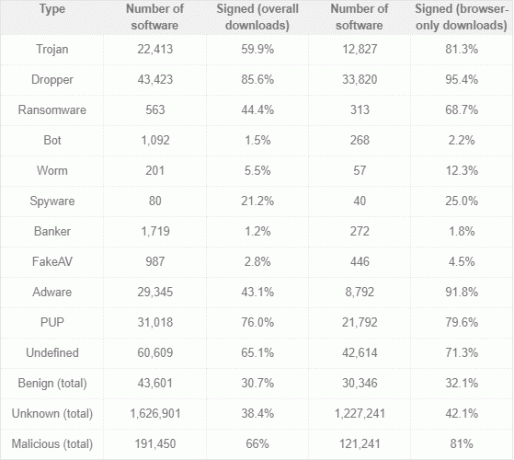

Trend mikrokutatás megállapította, hogy van egy teljes malware-piac, amely támogatja a kód aláírással ellátott rosszindulatú programok fejlesztését és terjesztését. A rosszindulatú programok üzemeltetői hozzáférhetnek az érvényes tanúsítványokhoz, amelyeket rosszindulatú kód aláírására használnak. Az alábbi táblázat a rosszindulatú programok mennyiségét mutatja be az aláírással az antivírus elkerülése érdekében, 2018. április óta.

A Trend Micro kutatás azt találta, hogy a mintába felvett rosszindulatú programok körülbelül 66% -a kód aláírású. Ezenkívül bizonyos rosszindulatú programokhoz több kód aláírási példány tartozik, például trójaiak, csepegtetők és ransomware programokhoz. (Itt vannak hét módszer a ransomware támadás elkerülésére 7 módszer a Ransomware általi sújtás elkerüléséreA Ransomware szó szerint tönkreteheti az életét. Tesz-e annyit, hogy elkerülje személyes adatainak és fényképeinek a digitális zsaroláshoz való elvesztését? Olvass tovább !)

Honnan származnak a kód aláíró tanúsítványok?

A rosszindulatú programok forgalmazóinak és fejlesztőinek két lehetősége van a hivatalosan aláírt kóddal kapcsolatban. A tanúsítványokat vagy ellopják a tanúsító hatóságtól (közvetlenül, vagy továbbértékesítés céljából), vagy a hacker megkísérelheti utánozni egy legitim szervezetet, és hamisítja követelményeit.

Mint várható lenne, a Hitelesítésszolgáltató minden hackert elbűvölő célpont.

Nem csupán a hackerek táplálják a kód aláírt rosszindulatú programok növekedését. Az állítólag gátlástalan, jogszerű tanúsítvánnyal rendelkező szállítók megbízható kód-aláíró tanúsítványokat árusítanak a rosszindulatú programok fejlesztői és terjesztői számára is. Biztonsági kutatók csapata a Cseh Köztársaság Masaryk Egyetemen és a Maryland Cybersecurity Centerben (MCC) felfedezett négy értékesítő szervezetet [PDF] Microsoft Authenticode tanúsítványok névtelen vásárlók számára.

"A Windows-kód aláíró tanúsítvány-ökoszisztéma közelmúltbeli mérései rávilágítottak a visszaélések különféle formáira, amelyek lehetővé teszik a rosszindulatú programok szerzőinek, hogy érvényes digitális aláírást tartalmazó kártékony kódot állítsanak elő."

Miután egy rosszindulatú program fejlesztője rendelkezik Microsoft Authenticode tanúsítvánnyal, aláírhat minden rosszindulatú szoftvert, hogy megkísérelje megcáfolni a Windows biztonsági kód aláírását és a tanúsítványokon alapuló védelmet.

Más esetekben a hackerek ahelyett, hogy ellopják a tanúsítványokat, veszélyeztetik a szoftverkészítő kiszolgálót. Amikor egy új szoftververzió megjelenik a nyilvánosság számára, akkor érvényes tanúsítvánnyal rendelkezik. A hackerek a rosszindulatú kódjukat is belefoglalhatják a folyamatba. Az alábbiakban olvashat az ilyen típusú támadások legújabb példájáról.

3 Példa a kóddal aláírt malware-re

Tehát hogyan néz ki a kóddal aláírt rosszindulatú program? Íme három példa a kód aláírással ellátott rosszindulatú programokra:

- Stuxnet malware. Az iráni nukleáris program megsemmisítéséért felelős malware két ellopott tanúsítvánnyal és négy különféle nulla napos kizsákmányolással terjedt. A tanúsítványokat két különálló társaságtól - a JMicrontól és a Realtektől - ellopták, amelyek egy épületben osztoztak. A Stuxnet az ellopott tanúsítványokat felhasználva elkerülte az akkor újonnan bevezetett Windows követelményt, miszerint minden illesztőprogramnak ellenőrzést (aláírást) kell megkövetelnie.

- Asus szerver megsértése. Valamikor, 2018. június és november között, a hackerek megsértették az Asus szervert, amelyet a cég szoftverfrissítések nyomására használ a felhasználók számára. A Kaspersky Lab kutatói ezt körül találta 500 000 Windows gép megkapta a rosszindulatú frissítést, még mielőtt bárki észrevette volna. A tanúsítványok ellopása helyett a hackerek törvényes Asus digitális tanúsítvánnyal írták alá a rosszindulatú programjukat, mielőtt a szoftverkiszolgáló terjesztette a rendszerfrissítést. Szerencsére a rosszindulatú program nagyon célzott és keményen kódolt volt, hogy 600 speciális gépet keressen.

- Láng malware. A Flame moduláris rosszindulatú változata a Közel-Kelet országait célozza meg, hamisan aláírt tanúsítványokkal, az észlelés elkerülése érdekében. (Egyébként mi a moduláris rosszindulatú program Moduláris rosszindulatú szoftverek: Az új, lopakodó támadás, amely ellopja az adataitA rosszindulatú programok nehezebben észlelhetők. Mi a moduláris rosszindulatú program, és hogyan állíthatja le annak pusztítását a számítógépen? Olvass tovább ?) A Lángfejlesztők gyenge kriptográfiai algoritmust használtak ki a kód aláíró tanúsítványok téves aláírására, úgy tűnve, mintha a Microsoft aláírta volna őket. A pusztító elemet hordozó Stuxnet-tel ellentétben a Flame kémkedéshez szükséges eszköz, amely PDF-fájlokat, AutoCAD-fájlokat, szöveges fájlokat és más fontos ipari dokumentumtípusokat keres.

Hogyan kerüljük el a kód aláírással ellátott rosszindulatú programokat

Három különféle rosszindulatú program-változat, háromféle típusú aláírási támadás. A jó hír az, hogy a legtöbb ilyen típusú rosszindulatú program, legalábbis a jelenlegi időben, nagyon célzott.

Fleste az, hogy az ilyen rosszindulatú programok olyan verzióinak sikerességi aránya miatt, amelyek elkerülése érdekében kód aláírást használnak felismerés esetén azt várják el, hogy több rosszindulatú program-fejlesztő használja a technikát, hogy megbizonyosodjon arról, hogy saját támadásaik vannak-e sikeres.

Mindezeken túl rendkívül nehéz a kód aláírt rosszindulatú programok elleni védelem. A rendszer és az antivírus csomag frissítése elengedhetetlen, kerülje az ismeretlen hivatkozásokra kattintást, és ellenőrizze, mielőtt bármilyen link elvisz téged.

Az antivírus frissítésén kívül olvassa el a következő listánkat: hogyan lehet elkerülni a rosszindulatú programokat A víruskereső szoftver nem elég: 5 dolog, amit meg kell tennie a rosszindulatú programok elkerülése érdekébenA víruskereső szoftver telepítése után maradjon biztonságban az interneten, a biztonságosabb számítás érdekében kövesse ezeket a lépéseket. Olvass tovább !

Gavin a MUO vezető írója. Ezenkívül a MakeUseOf kripto-központú testvére webhelyének, a Blocks Decoded szerkesztője és SEO igazgatója. Van egy BA (Hons) kortárs írása digitális művészeti gyakorlatokkal, amelyeket Devon dombjaiból ölelnek fel, valamint több mint egy évtizedes szakmai tapasztalattal rendelkezik. Nagyon sok teát fogyaszt.